גישת האבטחה של אפס אמון צברה אחיזה בשל יעילותה בשיפור החוסן של ארגונים נגד איומי סייבר מתעוררים. במאמר זה, אנו מתארים חמש עובדות סטטיסטיות עדכניות המצביעות על אפס אמון.

אינך יודע כיצד ליישם אבטחת אמון אפס בארגון שלך? למד חמישה שלבים פשוטים כדי להתחיל עם אפס אמון ללא השקעות גדולות.

למה ליישם אמון אפס?

בדרך כלל, ארגונים אבטחו רשתות בעזרת חומות אש, VPNs, DMZs ואמצעים מסורתיים אחרים. המשתמשים בתוך ההיקף המוגן הזה נחשבים לרוב מהימנים וניתנת להם גישה לכל המשאבים כברירת מחדל. עם זאת, אמון בלתי מתון מגביר את הסיכון להתקפות פנימיות.

אפס אמון מניח שלא ניתן לסמוך על אף אחד בתוך או מחוצה לרשת שלך כברירת מחדל. גישה כזו מחייבת אימות הזהות והאמינות של משתמשים ומכשירים לפני מתן גישה, גם אם משתמשים ומכשירים אלו נראים מהימנים. בנוסף, כל בקשת גישה מוערכת על פי עקרון הצורך לדעת, כלומר למשתמש ניתנת גישה רק לנכסים הדרושים לו כדי לבצע את עבודתו.

מתאר של פורסטר שלושת העקרונות הבאים של אפס אמון:

יישום אפס אמון על אבטחת הארגון שלך מביא את היתרונות הבאים:

1. נראות משופרת של פעולות המשתמש עם המשאבים שלך

אפס אמון מחייב סיווג ולקיחת מלאי מדוקדק של כל משאבי הרשת. זה מאפשר לארגון שלך לקבל תמונה ברורה יותר של מי שניגש לנתונים ולמערכות ספציפיות, לדעת את הסיבות מאחורי הגישה שלהם ולהתאים את אמצעי האבטחה לצרכי הגנת הנתונים שלך.

2. משטח התקפה מופחת

העברת מיקוד האבטחה מהיקף הרשת שלך למשאבים בודדים ממזערת את הרגישות של הארגון שלך להתקפות האקרים בהשוואה לרשתות מוגנות באופן מסורתי, ובכך מצמצמת את משטח ההתקפה.

3. זיהוי מהיר ותגובה לאיומי אבטחה

יישום אסטרטגיית אבטחה אפס כרוך בפריסה של פתרונות ניטור ורישום חזקים למעקב אחר מצבי נכסים ופעילות משתמשים. פתרונות אלה עוזרים לך לנקוט בגישה פרואקטיבית כלפי איומי אבטחה כדי לאפשר זיהוי מהיר של תקריות ותגובה.

4. ירידה בסיכון לפרצות אבטחה

בקרות גישה קפדניות וניטור פעילות מתמשך המקודמים על ידי אפס אמון ממזערים את ההזדמנויות לתוקפים חיצוניים ופנימיים לנצל נקודות תורפה ולהשיג גישה למשאבים הרגישים של הארגון שלך.

5. יעילות עלות אבטחת סייבר משופרת

יישום אסטרטגיית אפס אמון יכולה להפחית את ההוצאות שלך על אבטחת סייבר ארגונית ואת הצורך בפריסת כלי אבטחה מרובים. ניהול זהויות, בקרת גישה ופילוח רשת הנדרשים על ידי אפס אמון ממזערים את משטח ההתקפה ואת האפשרויות עבור שחקן זדוני. בדרך זו, גם אם תסבול מפרצת אבטחה, זה יהיה פחות מזיק ויקר עבור הארגון שלך.

5 עובדות הקוראות לאימוץ של אפס אמון

לאחר מכן, נבחן חמש עובדות סטטיסטיות מרכזיות שיעזרו לך להחליט אם כדאי ליישם עקרונות אפס אמון בארגון שלך.

1. ארגונים מגדילים את השימוש שלהם באפס אמון

יישום של עקרונות אבטחה אפס אמון היא מגמה מתמשכת וצומחת ללא הרף.

גרטנר צופה ש"ל-10% מהארגונים הגדולים יהיו תוכנית אפס אמון בוגרת וניתנת למדידה" עד 2026, "עלייה מפחות מ-1%" ב-2023.

באשר ליישום חלקי אפס אמון, דוח Global Digital Trust Insights של PWC לשנת 2023 קובע כי 36% מה-CISO החלו ליישם אפס רכיבי אמון, בעוד ש-25% נוספים יתחילו בשנתיים הקרובות.

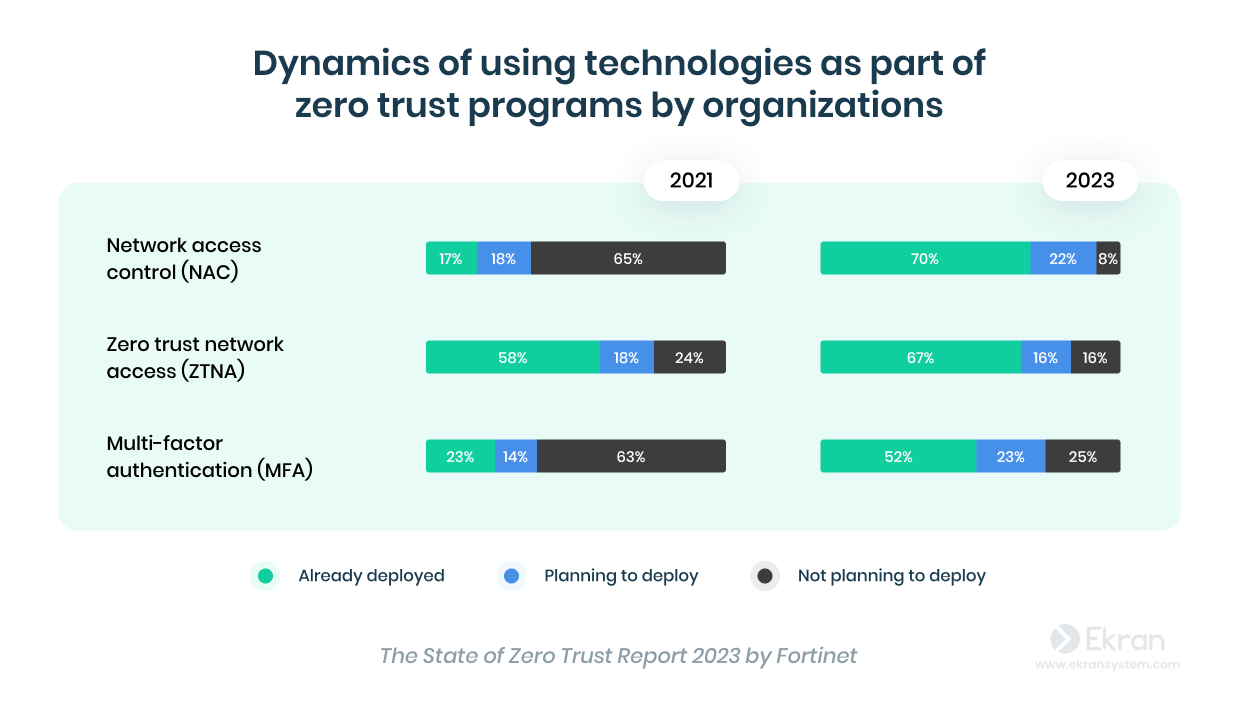

הנה עוד כמה נתונים סטטיסטיים על האופן שבו השתנה השימוש בטכנולוגיות אפס אמון שונות בין 2021 ל-2023:

השימוש הגובר באפס אמון הוא אינדיקטור ליעילותו ולהכרה הולכת וגוברת של נוף אבטחת הסייבר המתפתח, שבו הגנות מסורתיות מבוססות היקפי אינן מספיקות עוד כדי להגן על ארגונים מפני איומים מתוחכמים.

2. שוק האפס אמון צפוי לגדול

בהתחשב בכך שהביקוש יוצר היצע, השוק של אפס אמון יגדל גם בשנים הקרובות.

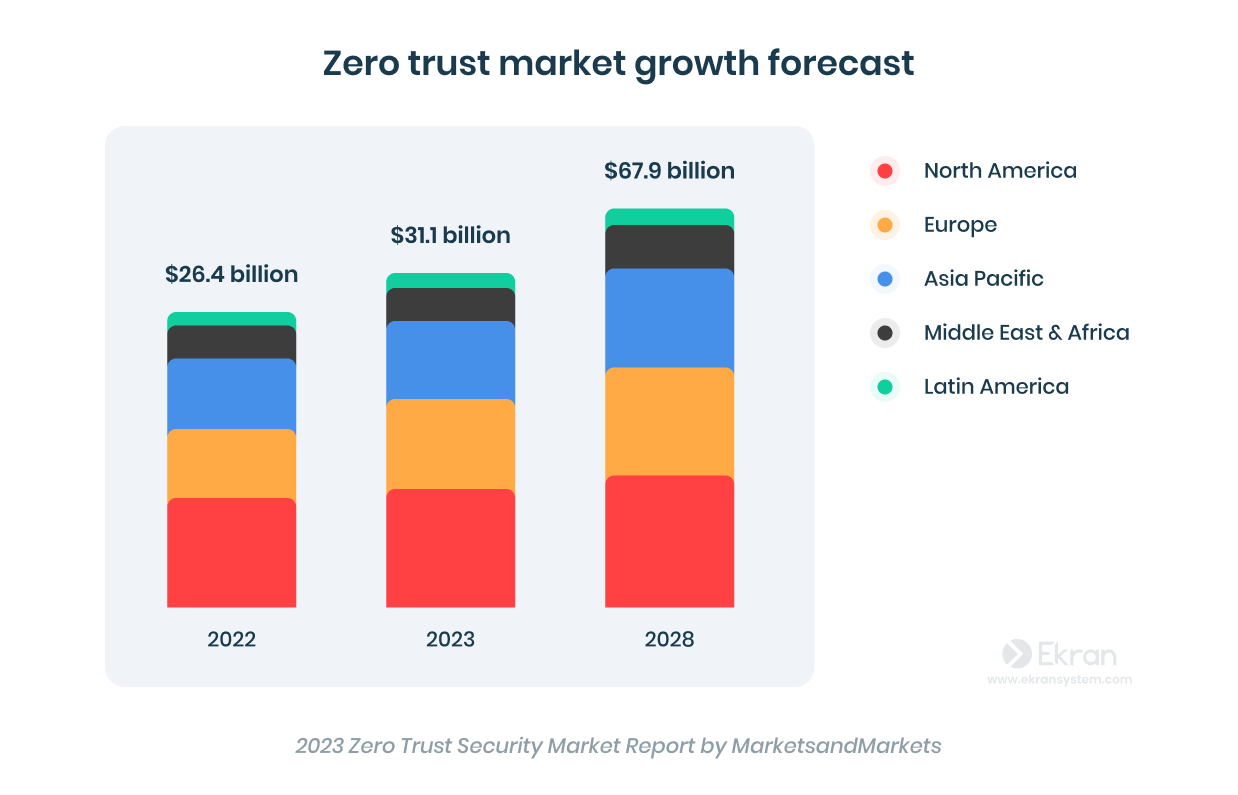

MarketsandMarkets צופה את הצמיחה של שוק האבטחה העולמי אפס אמון מ-31.1 מיליארד דולר ב-2023 ל-67.9 מיליארד דולר עד 2028.

השוק ההולך וגדל של אפס אמון אומר שיהיו שפע של פתרונות לבחירה, שיאפשרו לך לבחור את ערכת הכלים המתאימה ביותר כדי לעמוד ביעדי אסטרטגיית אבטחת הסייבר שלך, בצרכים הספציפיים של הארגון שלך ובדרישות של תקנות התעשייה.< /p>

3. אפס גישה לרשת אמון תחליף VPNs

בניגוד ל-VPN, פתרונות ZTNA מאפשרים לך להגביל גישה לנכסים ספציפיים במקום להעניק גישה מלאה לרשת. בדרך זו, ZTNA יכולה לספק לארגון שלך ניהול מפורט יותר של גישת משתמשים, לצמצם את משטח ההתקפה ולמזער תנועה רוחבית של פושעי סייבר ברשת שלך.

התמקדות מוגברת של ארגוני משתמשי קצה באסטרטגיות אפס אמון/אימוץ ענן – ורצון לספק קישוריות מאובטחת וגמישה יותר לכוח עבודה היברידי – מגבירה את העניין בשוק הגישה לרשת אמון אפסית (ZTNA).

2023 Gartner® Market Guide for Zero Trust Network Access

הודות לגישה יעילה יותר זו לאבטחת סייבר, פתרונות ZTNA מחליפים במהירות את רשתות ה-VPN המסורתיות. על פי גרטנר, "לפחות 70% מפריסות גישה מרחוק חדשות יוגשו בעיקר על ידי ZTNA בניגוד לשירותי VPN, לעומת פחות מ-10% ב- סוף 2021."

4. אפס אמון יכול לחסוך לך כסף

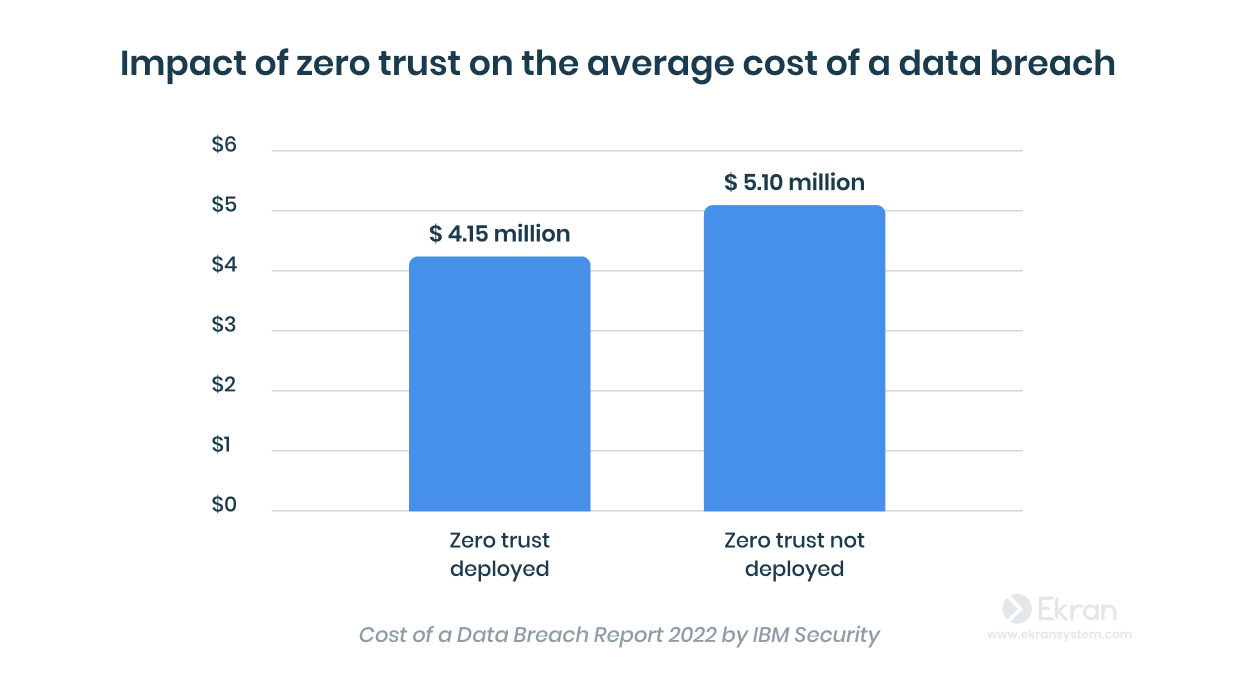

העלות של הפרת הנתונים הממוצעת בשנת 2023 הגיעה לשיא של 4.45 מיליון דולר, שהם 2.3% יותר מאשר בשנת 2022, על פי עלות של דוח הפרת נתונים 2023 מאת IBM Security. עם זאת, אפס אמון יכול לעזור לארגונים להפחית את העלות הזו.

עלות של הפרת נתונים דוח 2022 מאת IBM Security יכול להוזיל את העלות של 0 ב-0 נתונים גם מצביע על כך ש-0% יכול להוריד את העלות של נתונים .

העומק של אימוץ אמון אפס משפיע גם על העלות הממוצעת של הפרת נתונים. לארגונים עם פריסה בוגרת של ארכיטקטורת אבטחה אפס אמון הייתה עלות פרצת נתונים ממוצעת של 3.45 מיליון דולר, בעוד שלארגונים בשלבים המוקדמים נאלצו לשלם בממוצע 4.96 מיליון דולר עבור פרצת נתונים, שהם הבדל של 1.51 מיליון דולר.

בין אם הארגון שלך רק מתחיל לאמץ את מודל האפס האמון או מסתמך עליו במשך שנים, פיתוח נוסף מפחית את ההשפעה של פרצות מידע והעלויות שלהן עבור הארגון שלך.

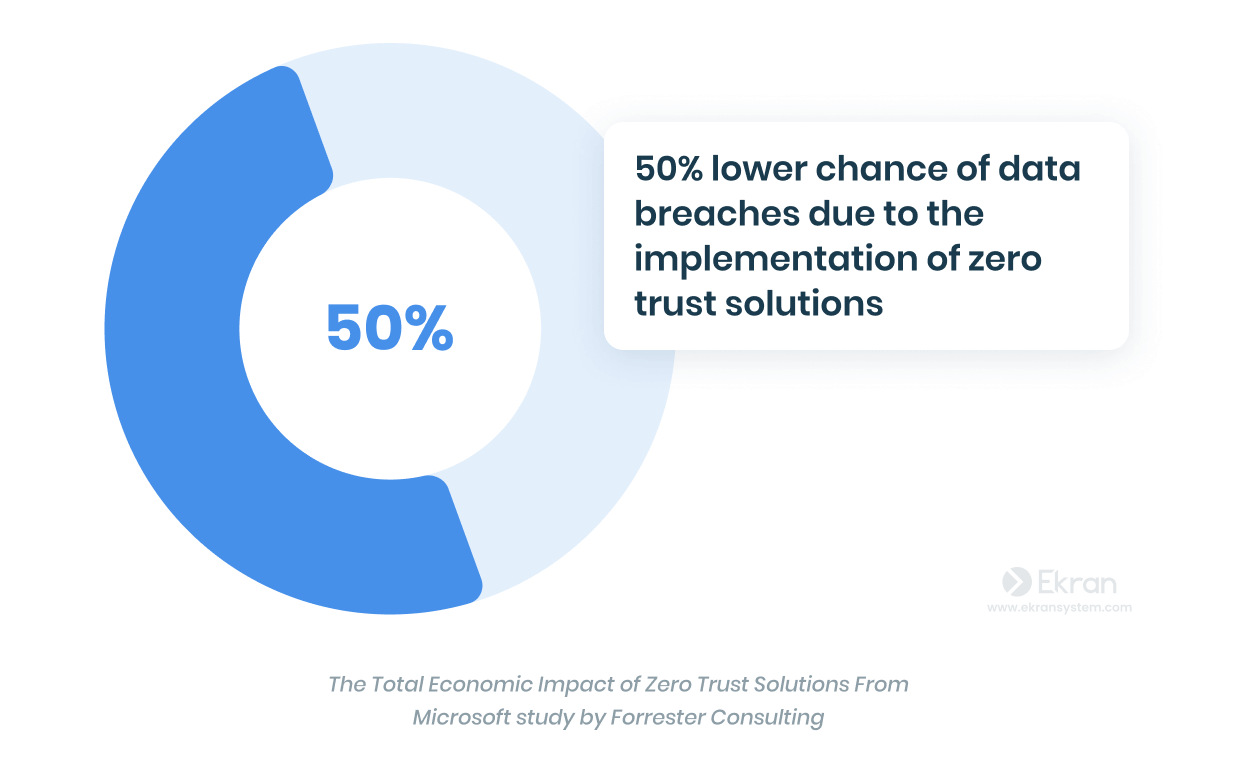

5. פתרונות אפס אמון יכולים להפחית את הסיכוי לפריצת נתונים

בנוסף להפחתת העלות הממוצעת של פריצת נתונים, אפס אמון יכול לעזור לך להפחית את הסיכוי להתרחשות פרצות נתונים מלכתחילה.

על פי מחקר של Forrester Consulting, הטמעת פתרונות אמון אפס יכולה לעזור לארגון שלך לשפר את הגנת אבטחת הסייבר ולהפחית את הסיכוי לחוות פרצת נתונים ב-50%.

נתונים ממחקר המחקר של Forrester Consulting התמקדו בעיקר בפתרונות אפס אמון של מיקרוסופט. עם זאת, זה הגיוני להניח שסטטיסטיקות דומות חלות על פתרונות אפס אמון אחרים בשוק, שכן עקרונות אפס אמון הם אוניברסליים.

עקוב אחר הסעיף הבא כדי לגלות כיצד ליישם אפס ארכיטקטורת אמון בחמישה שלבים.

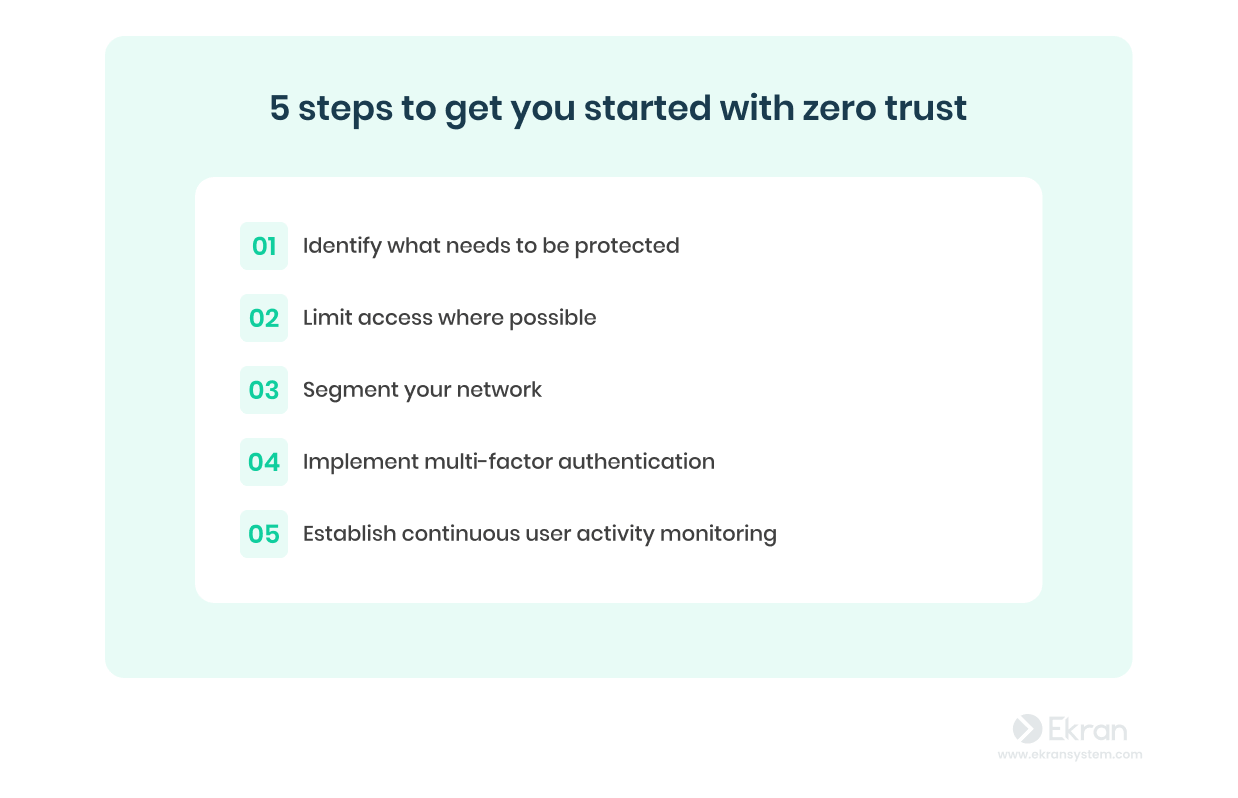

5 שלבים לתחילת יישום אמון אפס

כדי להתחיל לאמץ אפס אמון, אין צורך לשנות מהותית את מבנה אבטחת הסייבר של הארגון שלך. במקום זאת, אתה יכול פשוט ליישם שיטות אמון וטכנולוגיות הליבה אפס שלא ידרשו שינויים גדולים בארגון שלך.

כדאי להזכיר שייתכן שהארגון שלך כבר מכיל אפס מרכיבי אמון. לפיכך, תפקידם של אנשי האבטחה שלך הוא לגרום לאלמנטים הללו לעבוד יחד כדי להבטיח יישום הוליסטי של אפס אמון.

ללא עיכובים נוספים, אלו הם הצעדים הראשונים של הארגון שלך לקראת יישום אפס אמון:

1. זהה מה צריך להגן

הבנת הנכסים הדיגיטליים של הארגון שלך והמשמעות שלהם לפעילות שלך היא הצעד החיוני הראשון שאתה יכול לעשות כדי ליישם ארכיטקטורת אמון אפס. על ידי זיהוי מה הכי זקוק להגנה, תבין טוב יותר כיצד הנכסים והתהליכים של הארגון שלך קשורים זה לזה כדי לתעדף את מאמצי האבטחה שלך בצורה יעילה יותר.

שקול לנקוט בצעדים הבאים:

- ערוך מלאי מפורט של הנכסים הדיגיטליים של הארגון שלך, כולל נתונים, יישומים, מכשירים ואלמנטים של תשתית ענן.

- סווג נכסים אלה על סמך עד כמה הם רגישים וקריטיים לפעילות הארגון שלך.

- תעד את המתאם בין תפקידי עבודה לאילו משאבים הם צריכים גישה לתפקוד תקין.

זיהוי נכסים קריטיים יכול להיות גם חלק מהערכת סיכוני אבטחה, מה שיכול לעזור לך לזהות נקודות תורפה, לתעדף סיכונים ולהתכונן לאיומים פוטנציאליים.

2. הגבל גישה במידת האפשר

הגבלת גישת משתמשים למשאבים של הארגון שלך עוזרת למזער את משטח ההתקפה ומבטיחה שרק משתמשים מורשים יכולים לקיים אינטראקציה עם נכסים רגישים. גם אם תוקף יתפשר על חשבון משתמש, הפעולות הזדוניות שלו יוגבלו.

שקול להחיל את עקרון ההרשאות הקטנות ביותר, המרמז על הגבלת משתמשים גישה רק למה שנדרש כדי לבצע את תפקידיהם הישירים. בנוסף, צור מדיניות בקרת גישה המגדירה כיצד לקבוע, לתעד, לסקור ולשנות גישה בארגון שלך. פתרונות ניהול זהויות וניהול גישה מועדפת (PAM) הם האמצעים הטכניים של הארגון שלך להגביל את הגישה למשאבים שלך.

לבסוף, עריכת ביקורות גישה למשתמש רגילות יכולה לעזור לך להבטיח שהרשאות הגישה מתואמות עם שינויים באחריות התפקיד של העובדים.

3. פלח את הרשת שלך

השלב הבא הוא לבודד חלקים קטנים יותר, או מקטעים, של הרשת שלך כדי למנוע תנועה צידית לאיומי סייבר. עם גישה זו, גם אם פלח אחד נפגע, קשה לאיום להתפשט לחלקים אחרים של הרשת.

תוכל לקחת את זה צעד קדימה וליישם מיקרו-פילוח, המספק עמידה טובה יותר בעקרונות אפס אמון. בדומה לפילוח רשת, מיקרו-פילוח מבודד את הרשת שלך אך עושה זאת בצורה מפורטת יותר, ברמת עומס העבודה או האפליקציה. פירוט זה גם מאפשר לארגון שלך ליצור מדיניות ובקרות אבטחה ספציפיות ביותר.

פילוח מיקרו דבק בגישת האבטחה של אפס אמון על ידי הנחה שאין לתת אמון אוטומטי בתעבורת רשת, אפילו בתוך מקטעי רשת מהימנים. לכן, כל תקשורת נבדקת ומאומתת ביסודיות.

4. הטמעת אימות רב-גורמי

סיסמאות לבדן אינן מספיקות עוד כדי להגן על חשבונות משתמש. אימות רב-גורמי (MFA) מאפשר לך לאמת את זהות המשתמש, ובכך להבטיח שהסיסמה לא נפגעה על ידי צד שלישי.

MFA מוסיף שכבת אבטחה נוספת על ידי דרישה מהמשתמשים להשלים שלבי אימות נוספים, כגון הזנת קוד גישה חד פעמי, מענה על שאלת אבטחה או סריקת טביעת אצבע. עם MFA, גם אם מישהו יצליח להתפשר על אישורי משתמש, הוא לא יוכל להשתמש בחשבון ללא גורם אימות שני.

לכן, שקול לאכוף אימות מרובה גורמים כדי להגן על הגישה לקריטיים ביותר מערכות, יישומים ונתונים בארגון שלך.

5. קבע ניטור פעילות רציף

ניטור רציף של פעילות המשתמשים ברשת שלך הוא חיוני, מכיוון שהוא עוזר לך לזהות איומים בזמן אמת ולנקוט פעולה מיידית.

פתרונות

ניטור פעילות משתמשים (UAM) מספקים את היכולת לעקוב אחר אופן האינטראקציה של המשתמשים עם נתונים רגישים ומערכות קריטיות, מה שעוזר לחסל את גישת האמון כברירת מחדל הלא יעילה. ניטור פעילות, לעומת זאת, מרמז על מעבר למודל האמת-ופקח, שבו אין אמון על המשתמשים באופן עיוור. פעולות והתנהגויות המשתמש מנוטרות ומאומתות באופן רציף.

בעת בחירת פתרון ניטור, שקול לבחור בפתרון עם יכולות תגובה אוטומטית לאירועים. זה מאפשר לך להגיב לאיומים באופן מיידי ולמזער נזק אפשרי.

ראה כיצד Ekran System יכולה לעזור לך לאמץ אפס אמון בסעיף הבא.

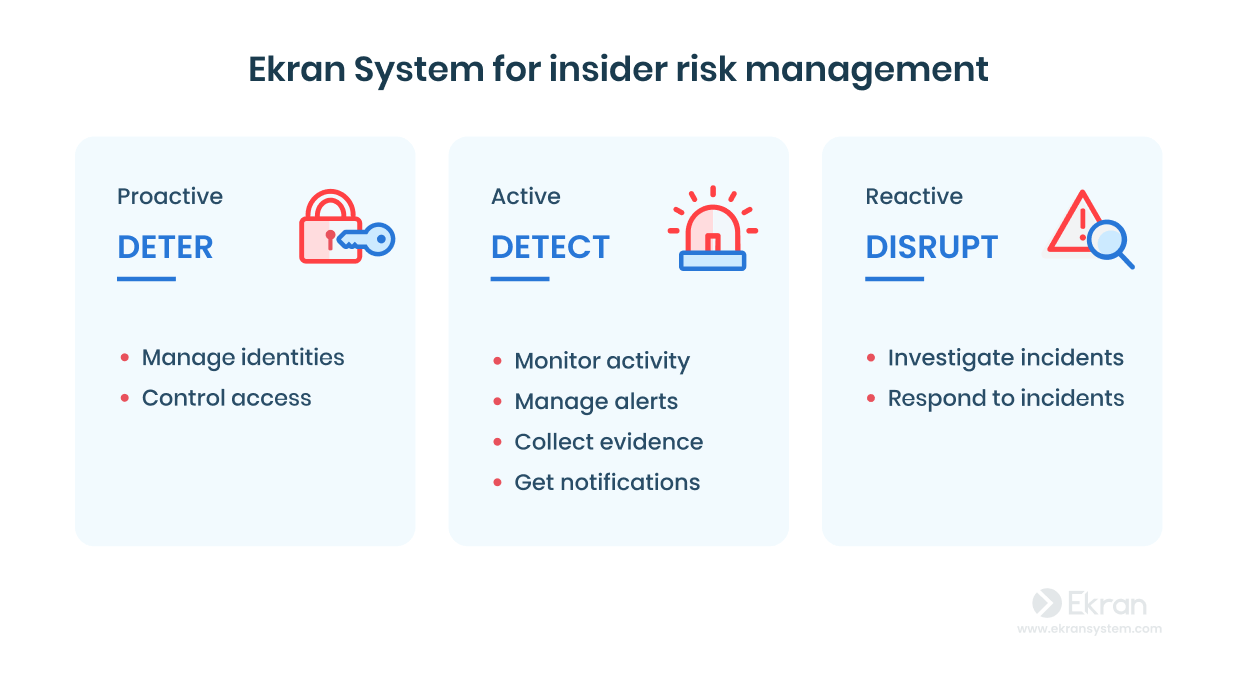

יישום עקרונות אמון אפס עם Ekran System

Ekran System היא פלטפורמת ניהול סיכונים פנימיים במחזור מלא שנועדה להרתיע, לזהות ולשבש סיכוני אבטחה הקשורים לאדם.

אם אתה מחפש כיצד ליישם עקרונות אפס אמון בארגון שלך, Ekran System יכולה לכסות אותך, ומאפשרת לך:

- נהל באופן פרטני והגבלת גישה לנכסים רגישים בעזרת יכולות PAM, סיסמאות חד פעמיות ואישור גישה ידני.

- נהל את זהויות המשתמש ואמת אותן באמצעות

- אימות דו-גורמי כדי להבטיח שמשתמשים שניגשים לנתונים שלך הם מי שהם מתיימרים להיות. לי>

- פקח ותעד את פעילות המשתמש בתוך ה-IT שלך תשתית לשיפור הנראות של האופן שבו משתמשים מקיימים אינטראקציה עם הנתונים והמערכות שלך.

- אנונימיזציה של נתוני משתמשים מנוטרים כדי לשפר את הפרטיות ולהפחית את ההסתמכות על אמון נתוני משתמש למנהלי המערכת שלך.

- קבל התראות בזמן אמת על פעילות המשתמש והגיב מיידית להתנהגות מסוכנת עם מערכת ההתראה והתגובה המקיפה של Ekran System.

אתה יכול להשתמש ב-Ekran System כפתרון יחיד כדי לכסות את כל תשתית ה-IT שלך. אנו תומכים מקומיים, ענן (SaaS) ובפריסות היברידיות על פני מגוון מערכות הפעלה ופלטפורמות, כולל Amazon Workspaces, MS Azure WVD ו-VMware Horizon.

מסקנה

בניגוד לגישות אבטחה מסורתיות מבוססות היקפי, אפס אמון מספק גמישות, אמינות וחסכוניות במלחמה באיומי סייבר מודרניים. כדי לשפר את ההגנה מפני התקפות סייבר, ארגונים צריכים לעקוב אחר המגמה של הטמעת עקרונות אפס אמון באסטרטגיות האבטחה שלהם.

חמשת השלבים המתוארים במאמר זה יכולים לעזור לארגון שלך להתחיל לאמץ גישת אפס אמון פרואקטיבית לאבטחה. יחד עם יכולות ניהול סיכונים פנימיות עשירות של Ekran System, שיטות עבודה אלה יעזרו לך למזער את הסיכויים לפרצות אבטחה ולהגיב במהירות לכל חריגות, ובסופו של דבר ישפרו את עמדת אבטחת הסייבר הכוללת של הארגון שלך.