דמיינו עובד לשעבר שעדיין יכול לגשת לרשת שלכם או עובדים נוכחיים שמחזיקים בהרשאות שמעבר לתפקידם. שני התרחישים נשמעים מסוכנים, נכון? הרשאות מוגזמות הן לא רק טעות קטנה — הן פגיעויות משמעותיות שיכולות להוביל להפרות נתונים יקרות, קנסות רגולטוריים ותוצאות בעייתיות נוספות. ביקורות גישה קבועות של משתמשים יכולות להגן על הארגון שלכם מפני סיכונים אלה, ולהבטיח שההרשאות תואמות את תפקידי ואחריות המשתמשים הנוכחיים.

על ידי סקירה והתאמה שיטתית של זכויות הגישה בתוך הרשת שלכם, תוכלו לצמצם איומים, לחזק את אבטחת המידע ולהוכיח עמידה ברגולציות. מאמר זה מספק סקירה מקיפה של תהליך ביקורת הגישה של משתמשים ומציע רשימת בדיקה מעשית כיצד לבצע ביקורות גישה ביעילות וביסודיות.

מהי ביקורת גישה של משתמשים ומדוע היא חשובה?

ביקורת גישה של משתמשים (המכונה גם ביקורת גישה של חשבונות משתמשים) היא חלק מתהליך ניהול חשבונות משתמשים ובקרת גישה, הכוללת סקירה תקופתית של זכויות הגישה של כל העובדים והמשתמשים החיצוניים. הביקורת כוללת הערכה של מי יש לו גישה לאילו מערכות, יישומים ונתונים, וכן התאמת הרשאות במידת הצורך.

מדוע ביקורת גישה של משתמשים חשובה? בעיקר משום שהיא כוללת הערכה מחודשת של:

המטרה הסופית של ביקורת גישה של משתמשים היא לצמצם את הסיכון להפרת אבטחה על ידי הגבלת גישה לנתונים ומשאבים קריטיים. סקירת זכויות גישה באמצעות ביקורות קבועות יכולה גם לעזור לצמצם עומס מערכתי ולפשט את חוויית המשתמש עבור העובדים על ידי מתן גישה רק למה שהם צריכים.

סוגי הביקורות העיקריים של גישת משתמשים

ישנם סוגים שונים של ביקורות גישה של משתמשים, שכל אחד מהם מטפל באתגרים ייחודיים, כמו תגובה לשינויים בתפקידי עובדים, ניטור חשבונות בסיכון גבוה או עמידה בדרישות רגולטוריות.

ביקורות גישה תקופתיות

ביקורות גישה תקופתיות נערכות במרווחי זמן קבועים כדי להבטיח שזכויות הגישה של המשתמשים תואמות את תפקידיהם ואחריותם הנוכחיים. ביקורות אלו מספקות גישה רחבה ושיטתית לניהול גישה על ידי בדיקת כל חשבונות המשתמשים בארגון. הן יעילות במיוחד בזיהוי הרשאות מיושנות, כמו אלו השייכות לעובדים לשעבר או למשתמשים ששינו את תפקידם.

ביקורות גישה מונעות אירועים

ביקורות גישה מונעות אירועים מתבצעות בעקבות שינויים בארגון, כמו קליטת עובדים חדשים, עזיבת עובדים, קידומים או ארגון מחדש של מחלקות. ביקורות אלו מתמקדות בסיכוני גישה מיידיים הקשורים למעברים או לשינויים. הדגש העיקרי הוא על משתמשים שתפקידיהם בארגון השתנו, כדי להבטיח שההרשאות שלהם יתאימו באופן מיידי. ביקורות מונעות אירועים יכולות גם להיות מופעלות בעקבות שינויים במדיניות או אירועי אבטחה.

ביקורות גישה מתמשכות

תהליך ביקורת גישה מתמשכת כולל הערכה שוטפת בזמן אמת של פעילויות משתמשים וזכויות גישה באמצעות כלים ומערכות אוטומטיות. הוא תומך בגישת אמון אדפטיבי מתמשך, הכוללת הערכה והתאמה שוטפת של הרשאות גישה למשתמשים בהתבסס על ניתוח בזמן אמת של התנהגות המשתמש בהקשר. תהליך הביקורת המתמשכת של גישת משתמשים כולל לעיתים קרובות שימוש בבינה מלאכותית, למידת מכונה ואנליטיקות התנהגותיות לזיהוי פעילויות גישה לא רגילות ולהפחתת סיכונים ככל שהם מתעוררים.

על ידי יישום סוגים מגוונים של ביקורות גישה בהתאם לצרכים שלך בתחום אבטחת הסייבר, תוכל להפחית באופן אפקטיבי את הסיכונים של גישה בלתי מתאימה של משתמשים.

סיכונים הקשורים לגישה בלתי מתאימה של משתמשים

להלן תיאור הסיכונים המרכזיים של חשבונות עם זכויות גישה מוגזמות וכיצד הם יכולים לסכן את הרשת שלך.

סיכונים הקשורים לזכויות גישה בלתי מתאימות של משתמשים

- הצטברות יתר של הרשאות

- שימוש לא נכון בהרשאות

- ניצול לרעה של הרשאות

- הסלמת הרשאות

הצטברות יתר של הרשאות מתרחשת כאשר עובדים מקבלים גישה למערכות קריטיות ונתונים רגישים יותר ממה שנדרש כדי לבצע את עבודתן. הרשאות חדשות מופיעות כאשר עובדים מקבלים אחריות והיקף גישה חדשים מבלי לבטל את הישנות.

שימוש לא נכון בהרשאות הוא כאשר עובד פנימי עושה שימוש בהרשאות שניתנו לו באופן שונה מהשימוש המיועד או הפוך לו. פעולות כאלה עשויות להיות לא מכוונות, מכוונות, או נגרמות על ידי חוסר ידע. אך לא משנה מהי הסיבה, הן לרוב מובילות לתקריות סייבר.

ניצול לרעה של הרשאות הוא כאשר גורמים רעים מנצלים בזדון את ההרשאות שלהם כדי להוציא, לפגוע או להזיק לנכסים סודיים של הארגון. גם עובדים פנימיים וגם תוקפים חיצוניים יכולים לפגוע בחשבונות עם הרשאות מוגברות ולנצל אותם למטרות זדוניות.

הסלמת הרשאות מתרחשת כאשר משתמשים מקבלים באופן לא חוקי זכויות גישה נוספות מהדרוש על ידי טכניקות זדוניות. משתמשים כאלה עשויים לנצל את ההרשאות המוגברות שלהם כדי להתקדם יותר בתוך סביבות ה-IT ולגשת למערכות קריטיות של הארגון.

סקירות גישה של משתמשים באופן קבוע חשובות כדי להקטין את הסיכונים הקשורים להרשאות יתר. במהלך סקירת גישה, קצין אבטחה מתאים את זכויות הגישה של המשתמשים לתפקידים הנוכחיים שלהם, ומגביל את ההרשאות של העובדים כדי לשמור על הסיכון של הצטברות יתר של הרשאות, שימוש לא נכון, ניצול לרעה והסלמה למינימום.

סקירות קבועות של יומני גישה של משתמשים יכולות גם לחשוף פעילויות בלתי רגילות או לא מורשות הקשורות לחשבונות עם הרשאות מוגברות. זיהוי מוקדם של אנומליות כאלה מאפשר לך לנקוט בפעולות מהירות ולמנוע תקריות אבטחה.

אולם, יש אתגרים בניהול סקירה יעילה של גישת המשתמשים שעליך להיות מודע אליהם.

מהן האתגרים הקשורים בסקירת גישת המשתמשים?

כפי שמקובל לעיתים בתחום האבטחה, חברות עשויות להיתקל באתגרים ומכשולים מסוימים. ביצוע סקירות גישה של משתמשים באופן קבוע עשוי להעמיד את הארגונים בפני הקשיים הבאים:

דרישות זמן ומשאבים רבות

בחינת זכויות וההרשאות של משתמשים יכולה להיות משימה מאתגרת ומבזבזת משאבים, במיוחד עבור חברות גדולות.

מערכות IT מורכבות מדי

סביבות IT מודרניות כוללות לעיתים קרובות הרבה אפליקציות, מסדי נתונים ומערכות, דבר שיכול להקשות על זיהוי ובחינת כל זכויות וההרשאות הגישה של המשתמשים.

חוסר כלים לניהול גישה

ארגונים לעיתים קרובות חסרים יכולת נראות למערכות והאפליקציות שאליהם יש גישה לעובדים. וללא כלים מתאימים לניהול גישה, סקירות גישה של משתמשים עשויות להיות בזבזניות בזמן ולסבול משגיאות.

תחלופה גבוהה של עובדים

מעקב אחרי מי שיש לו גישה למערכות ואפליקציות ספציפיות עשוי להיות אתגר אם לארגונך יש תחלופה גבוהה של עובדים. כתוצאה מכך, יתכן וגישה לא תבוטל בזמן.

תסכול עקב שינויים בהרשאות גישה

משתמשים עשויים להרגיש תסכול אם הסקירה גורמת לשינויים בזכויות הגישה שלהם, אפילו אם שינויים אלו נדרשים לשיפור האבטחה של הארגון. דבר זה עשוי להוביל לאובדן פרודוקטיביות ולתסכול מהארגון.

עמידה בדרישות רגולציה רלוונטיות

אתגר נוסף הוא עמידה בדרישות רגולציה לאבטחת גישה של משתמשים, שהופכות לנפוצות יותר ויותר בענפים שונים כיום. דרישות רגולציה משתנות לפי תעשיות ומיקומים ויכולות להשתנות עם הזמן.

אילו תקנים, חוקים ורגולציות דורשים סקירת גישה של משתמשים?

סקירת זכויות גישה של משתמשים נדרשת על ידי רבים מהמשטרים הבינלאומיים לאבטחת IT, כולל:

סקירת זכויות גישה של משתמשים היא חובה לפי דרישות אבטחת IT בינלאומיות רבות, כולל:

ההמכון הלאומי לתקנים וטכנולוגיה (NIST) הוא סוכנות ממשלתית אמריקאית שאינה רגולטורית, המספקת קווים מנחים ותקנים לאבטחת סייבר שעוקבים אחריהם ברחבי העולם. השליטה AC-1 ו-AC-2 מתוך פרסום מיוחד 800-53 של NIST דורשות מארגונים לבצע סקירה תקופתית של זכויות גישה ומדיניות. הארגון שלך יכול ליצור את לוח הזמנים שלו עבור סקירות גישה של משתמשים ולהשתמש בפתרון תוכנה לביצוען.

התקן אבטחת נתוני תעשיית כרטיסי התשלום (PCI DSS) הוא תקן אבטחה עולמי עבור ארגונים שמעבדים נתונים על כרטיסי אשראי ונתוני מחזיקים בכרטיסים. דרישה 7 של PCI DSS מתארת אמצעי שליטה בגישה שחובה לכלול בהם שליטה פרטנית, עיקרון של מינימום הרשאות, וסקירה תקופתית של תפקידי משתמשים וזכויותיהם. כדי לבצע סקירות גישה מוצלחות ולמלא את שאר הדרישות של התקן, ארגונים שמעבדים נתוני מחזיקים בכרטיסים צריכים ליישם תוכנת ציות ל-PCI DSS.

החוק ניידות ואחריות ביטוח הבריאות (HIPAA) הוא חוק אמריקאי שמתאר אמצעי הגנה על נתונים עבור חברות העובדות עם נתוני בריאות. HIPAA §164.308, אמצעי בטיחות מנהלתיים [PDF], דורש סקירה תקופתית של מדיניות גישה והטמעה של נהלים להקמת, תיעוד, סקירה ושינוי זכויות גישה של משתמשים. כדי להימנע מקנסות על הפרות HIPAA, ארגונים בתחום הבריאות צריכים למלא דרישה זו ולעבור אודיטים של משרד הבריאות האמריקאי.

הרגולציית הגנת המידע הכללית (GDPR) מאחדת את חוקי פרטיות הנתונים ברחבי האיחוד האירופי (EU) וכוללת ארגונים המאספים ומעבדים את הנתונים האישיים של תושבי האיחוד. סעיף 32 של ה-GDPR דורש מארגונים לבצע אודיט של הנתונים שהם מעבדים ושל האנשים שיש להם גישה אליהם (כולל עובדים וספקים חיצוניים). אי-ציות לדרישה זו עלול להוביל לקנסות משמעותיים.

הISO/IEC 27001 הוא תקן בינלאומי לניהול אבטחת מידע. הוא מספק מסגרת להקמת, יישום, תחזוקה ושיפור מתמיד של מערכת ניהול אבטחת מידע (ISMS). נספח A.5 מציין כי ארגונים צריכים לבצע סקירות גישה תקופתיות כדי לוודא שלמשתמשים יש את רמות הגישה המתאימות לצורך תפקידיהם. סקירות עבור משתמשים עם זכויות גישה ניהוליות צריכות להתבצע בתדירות גבוהה יותר מאשר עבור משתמשים רגילים.

החוק סרבנס-אוקסלי (SOX) הוא חוק אמריקאי שמכיל דרישות עבור ארגוני רואי חשבון ציבוריים. סעיף 404 בחוק זה דורש מהישויות להעריך ולדווח על בקרות פנימיות לדיווחים פיננסיים ועל שלמות הדיווחים. בנוגע לרשומות דיגיטליות, SOX מציין את הצורך להטמיע נהלי שליטה בגישה, כולל באמצעות סקירות גישה של משתמשים. ציות ל-SOX מאומת במהלך אודיט שנתי על ידי רואה חשבון עצמאי. ארגונים משתמשים בתוכנת ציות ל-SOX כדי לעמוד בדרישות של חוק זה.

המערכת ובקרות ארגוניות 2 (SOC2) מיועדת לארגונים המספקים שירותים ומטפלים בנתוני לקוחות. היא מבוססת על קריטריוני שירותי האמון שפותחו על ידי המכון האמריקאי לרואי חשבון מוסמכים ומנחה כיצד על חברות לאבטח את נתוני הלקוחות. לפי קריטריון CC 6 של SOC2, יש למנוע גישה למערכות, לאפליקציות ולנתונים מגורמים לא מורשים בלבד. קריטריון זה גם קורא לאודיטים רגילים של גישת משתמשים כדי לוודא שהגישה תואמת את התפקידים והאחריות.

ביצוע סקירת גישה של משתמשים מסייע לחיזוק אבטחת המידע, להקל על ניהול הגישה לנתונים ומערכות קריטיות, ולצמצם את הסיכון להפסדים פיננסיים או פגיעות במוניטין.

קרא עוד לקבלת רשימת בדיקה לסקירת גישה של משתמשים שתעזור לך לבצע את התהליך כראוי.

רשימת בדיקה לסקירת גישה של משתמשים: 7 צעדים מרכזיים

תהליך סקירת גישה של משתמשים מתוכנן ומדוקדק יכול לצמצם את הסיכון לאיומי סייבר על נכסי הקריטיים של הארגון שלך.

יצרנו תבנית לסקירת גישה של משתמשים שתוכל להשתמש בה כרשימת בדיקה במהלך האודיטים שלך:

רשימת בדיקה לבחינת גישה של משתמשים

- הגדרת היקף הבדיקה של גישת המשתמשים

- הסר הרשאות של עובדים לשעבר

- הסר חשבונות מנהלי-צללים

- וודא שעובדים אינם מחזיקים בהרשאות גישה מהתפקידים הקודמים שלהם

- הקפד שעובדים וספקים ייהנו מההגבלות המינימליות של הרשאות גישה

- וודא שגישה קבועה ניתנת רק כאשר יש צורך בכך

- ניתח את תוצאות הבדיקה ומסקנותיה

1. הגדרת היקף בדיקת הגישה של המשתמש

הגדרת היקף תהליך בדיקת הגישה של המשתמשים היא חיונית. עם היקף ותוכנית ברורים, ניתן לבצע את הבדיקה ביעילות, בזמן ובאופן מסודר. כדאי לשקול לתעדף חשבונות לבדיקת זכויות גישה של המשתמשים על פי פרופילים של סיכון כדי לזרז את התהליך ולהפוך אותו ליעיל יותר.

2. הסרת הרשאות מעובדים לשעבר

במהלך בדיקות הגישה של המשתמשים, יש לשים לב אם חשבונות של עובדים לשעבר עדיין פעילים ברשת שלך. כדאי להכין רשימה של עובדים שהתפטרו מאז דוח בדיקת הגישה הקודם כדי להבטיח שהרשאות הגישה שלהם יוסרו. עם זאת, האפשרות הבטוחה ביותר היא להסיר את הרשאות הגישה מיד לאחר ההתפטרות.

תוכל בקלות להסיר את הרשאות העובדים לשעבר עם Syteca — פלטפורמת סייבר-אבטחה מקיפה המאפשרת לך לנהל חשבונות משתמש והרשאות גישה בכמה לחיצות.

3. הסר חשבונות מנהל "צללים"

חשבונות מנהל "צללים" הם חשבונות משתמש שאינם כלולים בדרך כלל בקבוצות פעילויות ניהוליות של Active Directory (AD), אך ניתנים להם הרשאות גישה מנהל ישירות. ללא מעקב מספק ובדיקות סריקה שוטפות של גילוי חשבונות, תוקפים מזיקים יכולים לנצל בקלות את החשבונות הללו כדי להעלות ולהשתמש בהן בהעפלת הרשאות. כדאי לשקול להסיר את חשבונות המנהל "צללים" או לפחות לכלול אותם בקבוצות ניהוליות תחת פיקוח.

4. ודא שלעובדים אין הרשאות גישה ממשרות קודמות

כאשר עובדים משנים משרות בארגון, הרשאות הגישה שלהם עשויות להצטבר, דבר שיכול להוביל לצמיחה לא מבוקרת של הרשאות (Privilege Creep). במהלך הליך סקירת הגישה למשתמשים, אנו ממליצים לוודא שהרשאות הגישה של העובדים מתאימות לאחריות המשרה הנוכחית שלהם. כדאי לבדוק אם עובדים שעברו לאחרונה למחלקה חדשה עדיין מחזיקים בהרשאות ממקום העבודה הקודם שלהם.

5. ודא שלעובדים ולספקים יש את ההרשאות המינימליות האפשריות

ככל שלמשתמש יש פחות הרשאות, כך תוכל לחסוך זמן בבדיקתן. כדאי ליישם עיקרון ההרשאה המינימלית בארגון שלך, שמשמעותו מתן גישה למשאבים ונכסים רק לאלו הנדרשים לצורכי העבודה של העובדים והספקים.

באמצעות מערכת ניהול גישה ייחודית לניהול גישה פריבלגית (PAM), תוכל ליצור משתמשים חדשים עם מינימום הרשאות כברירת מחדל ולהתאים אותן בצורה מפורטת, כך שתקפיד על עיקרון ההרשאה המינימלית.

6. ודא שהגישה הקבועה ניתנת רק כאשר נדרשת

ודא שכל המשתמשים עם הרשאות גישה ניהולית זקוקים להם באופן קבוע. למשתמשים שצריכים גישה רק פעם או פעמיים, כדאי להשתמש בסיסמאות חד-פעמיות (OTP) או ליישם גישה ניהולית בזמן (JIT) במקום להקצות להם תפקיד חדש או לתת להם הרשאות גישה קבועות.

באמצעות Syteca PAM, תוכל ליישם את גישת הזמן האמיתי על ידי מתן גישה זמנית לנכסים קריטיים רק כאשר המשתמשים זקוקים להם להשלמת המשימות שלהם, ולסיים את הרשאות הגישה לאחר סיום המשימה. בנוסף, Syteca מאפשרת מתן סיסמאות חד פעמיות באופן ידני או אוטומטי.

7. נתח את תוצאות הסקירה ומסקנות

באופן אידיאלי, כל הליך סקירת גישה למשתמשים צריך להוביל לשיפורים בדרך בה אתה מנהל את הגישה למשתמשים בארגון שלך. לכן, אנו ממליצים לרשום ולהתייחס לכל הבעיות שהתגלו במהלך הסקירה. לאחר מכן, כדאי ליצור סיכום עם ניתוח של הבעיות האלו והצעדים הנדרשים להן.

רשימה זו כוללת את הצעדים החיוניים שיש לנקוט במהלך סקירת הרשאות משתמשים. בסעיף הבא, קרא על שיטות העבודה המומלצות להעמקת הליך הסקירה בארגון שלך.

שיטות עבודה מומלצות לסקירת גישה למשתמשים בארגון שלך

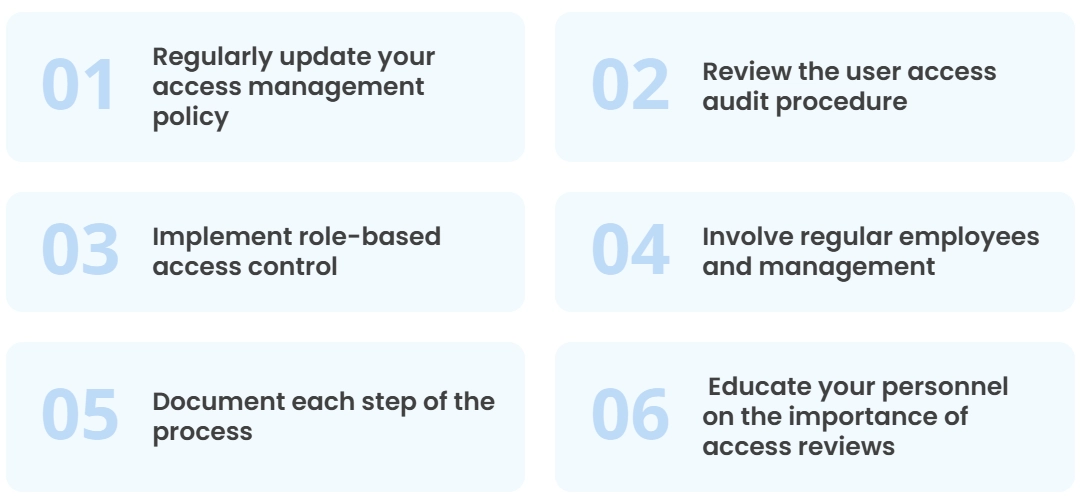

סקירת גישה למשתמשים יכולה להיות מהירה, אפקטיבית וללא כאב אם תשמור על מדיניות בקרת הגישה שלך מעודכנת ותיישם נהלי אבטחה מוכרים ובינלאומיים. אספנו שישה שיטות עבודה מומלצות לשיפור סקירת הגישה למשתמשים בארגון שלך.

6 שיטות עבודה מומלצות לביקורות גישה של משתמשים

1. עדכון שוטף של מדיניות ניהול הגישה

יצירת מדיניות היא פעילות חד פעמית, אך עדכון שלה ככל שהארגון שלך גדל הוא חשוב לא פחות. זה עוזר לוודא שלמשתמשים בארגון שלך יש את רמות הגישה הנכונות לנכסי נתונים. ודא שאתה מתעד כל שינוי בנתונים המוגנים, תפקידי משתמשים, ונהלי בקרת גישה.

אם בארגון שלך עדיין אין מדיניות ניהול גישה, שקול ליצור אחת ולוודא שהיא מכילה:

- רשימה של נתונים ומשאבים שצריך להגן עליהם

- רשימה של כל תפקידי המשתמשים, רמות וסוגי הגישה

- בקרות, כלים ושיטות להבטחת הגישה

- אמצעים מנהליים ותוכנה המשמשת ליישום המדיניות

- נהלים להענקת, סקירת וביטול גישה

כדי ליצור את המדיניות שלך במהירות, תוכל לחפש ולהתאים תבניות מדיניות ניהול גישה זמינות הרלוונטיות לאזור ולתעשייה שלך.

2. סקירת נהלי סקירת הגישה של המשתמש

<p]ביחד עם מדיניות ניהול הגישה, עליך לשמור גם את הנוהל שלך לגישה לזכויות משתמשים בארגון שלך עדכני. שקול לעדכן באופן שוטף את הדרך בה אתה מבצע סקירות גישה למשתמשים.

נוהל סקירת גישה למשתמש הוא חלק ממדיניות ניהול הגישה. אם אין לך עדיין נוהל רשמי, וודא שתיצור אחד שמכיל:

- קביעת לוח זמנים לסקירות

- זיהוי קציני אבטחה אחראים על סקירות הגישה

- הגדרת תקופה להודעת עובדים על סקירות עתידיות

- הגדרת תוכן הדוח ותקופה לדווח על תוצאות הסקירה

אחד היעדים של פורמליזציה זו הוא לבצע סקירות שוטפות ולשמור על תקנים.

3. יישום בקרת גישה מבוססת תפקידים

שיטה של בקרת גישה מבוססת תפקידים (RBAC) מציעה ליצור תפקידי משתמשים למיקומים דומים במקום לקבוע את כל פרופיל הגישה של כל משתמש בנפרד. כל תפקיד מקבל את הגישה המורשית אליו. RBAC מקצר את זמן הסקירה של הגישה למשתמשים. עם שיטה זו, תוכל לסקור תפקידים במקום פרופילים אישיים. כדי ללמוד עוד על דגם זה, עיין בהשוואה המעמיקה שלנו בין בקרת גישה מבוססת תכונות לעומת בקרת גישה מבוססת תפקידים.

4. מעורבות עובדים רגילים וההנהלה

עובדים בדרך כלל רואים את אמצעי האבטחה כהתערבות בעבודתם השוטפת. מעורבות עובדים בתהליך סקירת הגישה למשתמשים יכולה להאיץ את התהליך ולהסביר להם למה זה חשוב.

למשל, תוכל לשלוח רשימות של זכויות גישה למשתמשים ולמנהלים שלהם ולבקש מהם לציין אילו משאבים הם כבר לא צריכים לגשת אליהם. מאחר שמנהלים מכירים את תחומי האחריות של עובדים בצורה הטובה ביותר, מעורבותם יכולה להאיץ באופן משמעותי את תהליך סקירת הגישה.

5. תיעוד כל שלב בתהליך

תיעוד תהליך ביצוע הסקירה חשוב מאוד. שקול לשמור רשומות מפורטות על אתגרים ותוצאות של כל שלב בתהליך הסקירה בספר עבודה או מסמך רלוונטי אחר.

פורמליזציה כזו עוזרת לכל המשתתפים בתהליך להבין את תהליך סקירת הגישה למשתמשים. מעבר לכך, זה יכול לעזור להוכיח ציות לחוקים ותקנות ולגלות בעיות ותקלות בתהליך הסקירה.

6. חינוך צוות העובדים על החשיבות של סקירות גישה

אם העובדים לא מבינים למה חשוב ליישם את העקרונות או להשתמש בכלים מסוימים, יש סיכון גבוה שהם יפריעו להם.

זו הסיבה שאתה צריך לתקשר את העקרונות והחשיבות של ניהול גישה למשתמשים לעובדיך במהלך הכשרות מודעות לאבטחת סייבר. חשוב ללמד את העובדים המעורבים בסקירות גישה לבצע את הסקירות בצורה נכונה ובאופן המתואם למדיניות הקיימת. יתרה מכך, עליך לעזור לעובדיך ללמוד על איומי אבטחה שונים, כולל כאלה הקשורים לזכויות גישה וחשבונות בעלי הרשאות מוגבלות.

סיכום

סקירת גישה למשתמשים היא חלק מרכזי בתהליך ניהול הגישה. היא יכולה לעזור לארגון שלך להפחית סיכוני סייבר על ידי שלילת גישה מיותרת למשאבים רגישים והגבלת הרשאות המשתמשים למינימום הנדרש. שימוש בפלטפורמת סייבר ייעודית כמו Syteca יכול לעזור לך לבצע סקירות גישה בצורה יעילה ופשוטה יותר.

יכולות ה-PAM של Syteca עוזרות לך לייעל את תהליך סקירת הגישה למשתמשים ולשפר את ניהול הגישה:

- גילוי חשבונות. אוטומט את גילוי החשבונות המורשים בתוך הרשת שלך, וודא שאין חשבון שנשכח במהלך הסקירות.

- בקרת גישה מפורטת. הענק לעובדים הרשאות רק לפי התפקיד והאחריות הנוכחית שלהם בלבד.

- גישה לפי דרישה. הענק הרשאות מוגברות לתקופה מסוימת ובטל אותן לאחר מכן.

- ניהול סיסמאות. אחסן, סובב ושתף סיסמאות בסביבה האיט שלך בצורה מאובטחת.

- אימות דו-שלבי (2FA). אמת את זהות המשתמשים עם קודים חד פעמיים על בסיס זמן להוסיף שכבת אבטחה נוספת לתהליך האימות שלך.

- עקבות וביקורת. צור רישומי פעילות מקיפים על פעילות המשתמשים כדי לפשט את המאמצים לעמוד בתקנים ולגלות בעיות אבטחה פוטנציאליות.

בנוסף, Syteca מאפשרת לך לנטר את פעילות המשתמשים באופן שוטף, לתעד את המפגשים שלהם, להגיב בזמן אמת לאיומים פוטנציאליים, ליצור דו"חות פעילות משתמשים מקיפים, ועוד.