ככל שיש לעובד יותר זכויות גישה, כך יש לו יותר אפשרויות לעשות שימוש לרעה בהרשאות או לנצל אותן לרעה. לפי דוח ENISA Threat Landscape 2021, שליש מהארגונים שנסקרו סבלו מניצול לרעה של זכויות יתר על ידי גורמים פנימיים במהלך התקופה מאפריל 2020 עד יולי 2021.

לכן ביסוס רמה מתאימה של ניהול חשבונות מיוחס ממלא תפקיד משמעותי בהבטחת אבטחת הסייבר של הארגון שלך. במאמר זה, אנו חושפים כיצד לנהל ביעילות חשבונות עם הרשאות מוגברות באמצעות ניהול חשבון והפעלה מורשים (PASM).

PASM: מה זה ואיך זה עובד?

על פי Buyers' Guide for Privileged Access Management מ-Gartner (נדרש מנוי), PASM הוא אחד מארבעת המרכיבים המרכזיים של ניהול גישה מועדפת (PAM), יחד עם העלאת הרשאות וניהול האצלה, סודות ניהול, ותשתיות ענן וניהול זכויות.

על ידי הטמעת PAM ושימוש ייעודי של תוכנת PAM, תוכל לקבל שליטה מלאה על הרשאות גישה מורשות שכל משתמש ברשת שלך יכול לקבל: עם חשבונות מורשים או עם חשבונות אחרים עם הרשאות גישה מוגברות באופן זמני.

המוקד העיקרי של PASM הוא הגנה על חשבונות והפעלות מורשות. במיוחד, גישה זו עוזרת לאבטח, לשמור על שליטה, לתעד ולבקר את כל הפעולות של חשבונות מועדפים.

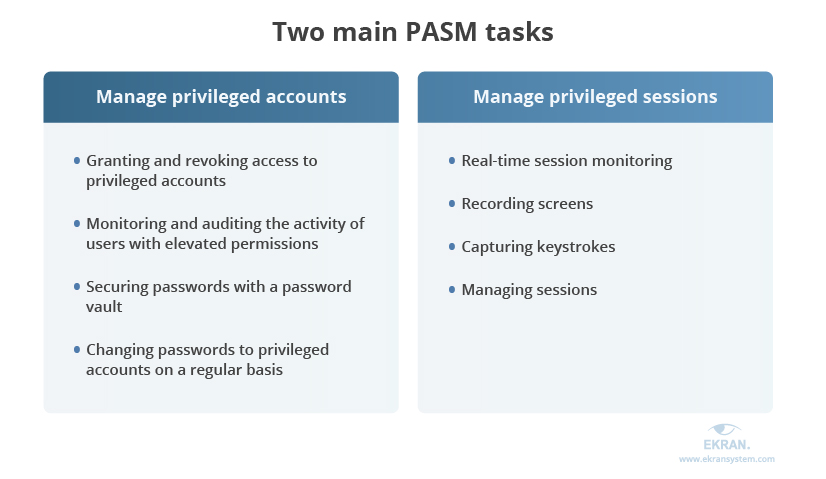

כלי PASM , בתורם, מנטרים ומתעדים הפעלות, כמו גם סיסמאות מאובטחות ושולטות, המאפשרות לך לנהל באופן מלא חשבונות עם הרשאות גבוהות. לכן, אנו יכולים לתאר שתי משימות עיקריות עבור פתרונות PASM:

בואו נחקור את הפרטים הספציפיים של שתי המשימות הללו, החל מניהול חשבון מיוחס.

ניהול חשבונות מועדפים

המשימה הראשונה של PASM היא ניהול חשבון מועדף. המטרה שלו היא לנהל חשבונות עם הרשאות גבוהות המאפשרות גישה לנתונים קריטיים.

לארגון יש בדרך כלל שלושה סוגים של חשבונות מורשים:

- חשבונות ניהול

- חשבונות מערכת

- חשבונות תפעוליים

חשבונות אלה הם אחד מגורמי הסיכון הגדולים ביותר ברשת ארגונית. הם פגיעים הן להתקפות מבחוץ והן לאיומי פנים, ולכן יש צורך לנהל אותם בצורה הדוקה.

ניהול חשבון מועדף כולל:

- הענקה וביטול גישה לחשבונות מורשים

- ניטור וביקורת על הפעילות של משתמשים בעלי הרשאות גבוהות

- אבטחת סיסמאות באמצעות כספת סיסמאות

- שינוי סיסמאות לחשבונות מועדפים על בסיס קבוע

עכשיו, בוא נסתכל על הדרכים שבהן PASM יכול לעזור לך לפקוח עין על הפעלות מועדפות.

ניהול הפעלות מורשות

המשימה השנייה של PASM היא ניהול הפעלה מועדפת (PSM), המתמקדת בהפעלות שהתחילו על ידי חשבונות מורשים:

- ניטור הפעלה בזמן אמת

- הקלטת מסכים

- לכידת הקשות

- ניהול הפעלות

PSM יכול לעזור לך לזהות פעולות לא מורשות או חריגות ולהפסיק אותן עד שתוכל לוודא שהפעילות השנויה במחלוקת היא לגיטימית. בנוסף, ניהול מועדף של מפגשים מספק נתיב ביקורת שאין לערעור, שמתגלה כשימושי למדי לחקירת תקריות.

עם PASM המאפשר לך לנהל הן הפעלות מורשות והן חשבונות, אתה יכול לטפל במערך גדול של סיכוני אבטחת סייבר ולהגביר את רמת ההגנה על המידע הקריטי של החברה שלך.

אחת המטרות העיקריות של פריסת פתרון או פונקציונליות PASM עבור ארגון היא להבטיח ביקורת פעילות משתמש מורשים.

חשבונות ברמת מנהל אטרקטיביים לתוקפים שרוצים לקבל גישה לנתונים הקריטיים של הארגון. יתרה מכך, ללא ניהול מתאים של חשבונות מועדפים, האפשרות שפעולות של מנהלים לא יזוהו גבוהה בהרבה. אז יש כמה סיבות מדוע החברה שלך צריכה לשקול פריסת כלי PASM.

מה PASM יכול לתת לך?

- נראות נהדרת של פעולות המשתמש. עם PASM, אתה יכול לצפות בכל הפעלה יחידה של משתמש מיוחס שהושקה הן בשטח והן בענן- אפליקציות מבוססות במיקום מרכזי ובזמן אמת. יומני הפעלות מוקלטים מציגים גם את כל הפרטים הדרושים לחקירות פנימיות או משפטיות.

- מניעת איומים מבפנים יעילה. הודות לנראות בזמן אמת, אתה מקבל סיכוי טוב יותר להגיב למתקפה מבפנים בזמן או למנוע את התרחשותה לחלוטין.

- חזק ניהול גישה של צד שלישי. קבלן משנה שנפגע יכול להפוך לנקודת תורפה בתקפת שרשרת האספקה או עלולה להוביל לסיכונים תפעוליים, רגולטוריים ותאימות. פושעי סייבר יכולים להתחיל עם יעדים קטנים יותר כדי להגיע לנתונים שהם רוצים בתוך הארגון שלך.

- עמידה חלקה בתקנות. נדרשות יכולות PASM להבטחת תגובה מספקת לאירועים ולהוכחת עמידה ברגולציה. בפרט, אימוץ גישת PASM יכול לעזור לך לעמוד בדרישות של חוקים, תקנים ותקנות כגון HIPAA, GDPR, SOX, PCI DSS, ו-ISO 27001.

עכשיו, בואו נסתכל על פעולות שמנהלי אבטחה יכולים לנקוט כדי להטמיע את כל יכולות ה-PASM העיקריות באלגוריתמי הגנת הנתונים של הארגון שלהם ולקבוע תכונות ליבה של PASM.

גורם ל-PASM לעבוד

כיצד לפרוס PASM בתוך הארגון שלך?

בעת הטמעת פתרון PASM, אתה יכול לחפש פתרון ייעודי שיכסה את כל צרכי אבטחת הסייבר שלך לניהול יעיל של חשבונות והפעלות מועדפות. בעוד שספקים שונים מציעים תכונות שונות, מערכת הליבה של היכולות היא בדרך כלל זהה. אתה יכול גם לבנות פונקציונליות PASM יעילה על ידי פריסת מספר פתרונות נפרדים.

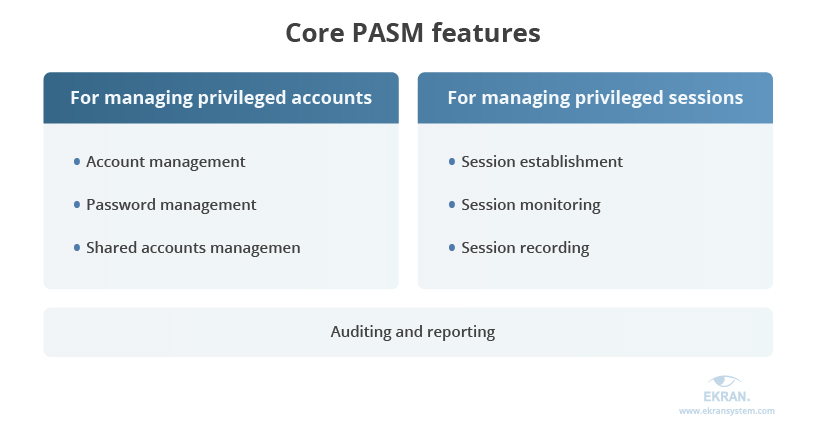

לא משנה תרחיש היישום, ישנן חמש תכונות ליבה של PASM שעליכם להתמקד בהן כדי להבטיח הגנה וניהול נאותים של החשבונות המועדפים של הארגון שלך. בואו נסתכל מקרוב על כל אחד מהם.

5 תכונות מפתח של פתרון PASM

כאשר בוחרים בפונקציונליות PASM, שימו לב במיוחד לתכונות שהיא מספקת. להלן רשימה של תכונות מפתח PASM שאתה צריך לחפש:

1. ניהול חשבון מוגן

תכונה זו עוזרת לך לקבוע את כל החשבונות עם הרשאות גבוהות בסוגים שונים של מכשירים. לפיכך, אתה יכול לנהל אותם ביעילות ולהשבית, לחסום, או למחוק חשבונות לפי הצורך.

כאשר חשבונות חסכוניים אינם מסודרים ובלתי מבוקרים, מהווים איום רציני על אבטחת החברה שלך. יכולות PASM עוזרות לך לגלות חשבונות ברמת ניהול במערכות ובאפליקציות, ליצור חשבונות כאלה, ולשנות אותם על בסיס על צרכי הארגון שלך. אתה יכול גם להעריך אם משתמשים מסוימים צריכים גישה מסויימת לעבודה ולהסיר גישה מיותרת.

2. ניהול סיסמאות

יכולות ניהול סיסמאות יעילות יעזרו לך להגן טוב יותר על גישה לחשבונות מועדפים ולכן לאבטח נתונים רגישים. תכונות אלה עוזרות לך לכסות סיסמאות, שכן כספת מוצפנת ומוקשה חיונית לאחסון אישורי חשבון מועדפים, כולל מפתחות וסיסמאות פרטיים.

סיבוב סיסמה, שבו סיסמאות משתנות על בסיס קבוע, הוא גם מרכיב אבטחה בסיסי. מקובל לשנות סיסמאות במרווחי זמן מוגדרים (שבועי, חודשי או רבעוני) או לאחר אירועים ספציפיים.

3. ניהול חשבונות משותפים

כמה חשבונות מועדפים מקבלים הרשאות משותפות ולכן יש לשלוט בהם באופן יסודי. תכונות PASM מאפשרותבקרת גישה לחשבונות משותפים. גישה עשויה להינתן על סמך אישורי זרימת עבודה נוספים או שימוש באימות רב-גורמי (MFA) בעל אמון רב – מנגנון לכל החשבונות עם הרשאות גבוהות.

לפחות אימות דו-שלבי נדרש להקטנת הסיכון לגניבת אישורים ולשיפור ההגנה על הנתונים הרגישים של החברה שלך. כניסה יחידה (SSO) עבור חשבונות מורשים משותפים נדרשת גם עבור הפעלות מורשות אשר נוצרות אוטומטית בצורה מאובטחת באמצעות פרוטוקולים כגון SSH, RDP ו-HTTPS. בדרך זו, אישורים בפועל אינם נחשפים למשתמשים. שימוש בתוכנת ניטור שולחן עבודה מרוחק יכול לעזור לך ליישם זאת לא משנה היכן המשתמשים התחבר מ.

4. ניהול מושב מועדף

אם כל הגישה שלך מאובטחת, אז התכונות הראשוניות של PASM מוגדרות. אבל כדי לשלוט בכל הפעילות של חשבונות מועדפים, עליך לעקוב מקרוב אחר כל ההפעלות שהושקו על ידם. התכונות העיקריות הנדרשות לשם כך הן:

- הקמת הפעלה, המסייעת לך ליצור הפעלה נפרדת עבור כל משתמש בעל הרשאה כדי להבטיח נראות טובה יותר של פעולותיו

- ניטור הפעלה מועדף, שבו תצוגה בזמן אמת של הפעלות עוזרת לך לא רק לעקוב מקרוב אלא גם לסיים פעילויות חשודות או הפעלות לא מורשות באמצעות התראות והתראות

- הקלטה והשמעה מועדפים של הפעלה, כאשר כל ההפעלות המורשות מוקלטות בצורה ניתנת לחיפוש ומקיפה הן בפורמט וידאו והן בפורמט שורת פקודה

5. ביקורת ודיווח

פתרון PASM צריך לכלול תכונות דיווח מקיפות שיכולות לספק לך מידע מפורט על חשבונות מועדפים ופעילויותיהם. תכונות אלו מאפשרות בדיקה צולבת של פעילויות תגובה לאירועים וניתוח נוף איומי הסייבר למשך פרק זמן מוגדר. הוא מספק יומני ביקורת ווידאו מפורטים עבור חקירות פנימיות וחיצוניות כאחד, ניתוח מפגשים למחקר אירועים חשודים ודוח הכולל את כל הפעילות המסוכמת.

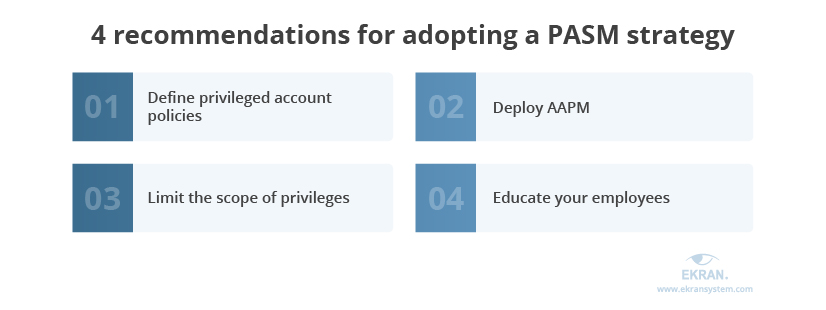

כיצד לאמץ בהצלחה אסטרטגיית PASM?

יש לנו גם כמה המלצות שעליך לעקוב אחריהם בעת יישום PASM בארגון שלך:

הגדר כללים ומדיניות ארגוניים עבור חשבונות מועדפים. צור קבוצה של כללים ומדיניות עבור סוגים שונים של חשבונות מועדפים הקיימים ברשת הארגונית שלך. קבע אילו קבוצות משתמשים יכולות לגשת למידע קריטי ואילו פעולות ניתן לבצע עם הרשאות מסוימות.

בדרך זו, תוכל לנהל ולשלוט ביעילות בפעילות מורשות בתוך הרשת הארגונית שלך. עדיף לא ליצור רק חשבון מועדף אחד בארגון שלך, ומומלץ גם לייעד רמות הרשאות שונות ברחבי הרשת עבור חשבונות מועדפים.

פרוס ניהול סיסמאות יישום ליישום (AAPM) כדי לספק אישורים מאובטח ליישומים וסקריפטים.

הגביל את היקף ההרשאות. יישם את עקרון ההרשאות הקטנות ביותר, מודל אפס האמון, או JIT PAM למתן גישה או הרשאות רק כאשר ואיפה יש צורך. שקול לשלול גישה מלאה כברירת מחדל ולאפשר גישה מועדפת על בסיס כל מקרה לגופו במקום זאת. יישום כל העקרונות הללו יכול לעזור לך לוודא שלמשתמשים ברשת הארגונית שלך יש רק את ההרשאות הדרושות, וכתוצאה מכך, יכול להפחית באופן משמעותי את הסיכון לאובדן או דליפות נתונים בשוגג.

אל תשכח לעשות חנך את העובדים שלך על סיכוני אבטחת סייבר. טעויות אנוש נותרו אחד מגורמי הסיכון הגדולים ביותר לאבטחת סייבר. למד את העובדים שלך הן על כללי האבטחה של החברה והן על חשיבות השמירה עליהם.

לטיפים שימושיים נוספים כיצד לאבטח את חשבונות המשתמש המועדפים שלך, קרא את הפוסט שלנו על מנהל מערכת מקומי שיטות עבודה מומלצות לחשבון.

למרות שאתה יכול להשתמש בכלים נפרדים לבניית מערכת PASM משלך, אנו מציעים לך להשתמש מזמנך טוב יותר ולפנות לפתרון יעיל ובמחיר סביר מחוץ לקופסה – Syteca.

יישום PASM עם Syteca

Syteca היא פלטפורמת ניהול איומים פנימיים במחזור מלא המספקת לך מערך גדול של יכולות ליישום אסטרטגיית PASM משכנעת בתוך הארגון שלך.

עם ניהול גישה מועדף וניהול משתמשים מועדף, אתה יכול לנהל ביעילות את הגישה לנתונים רגישים. הפלטפורמה שלנו מספקת לך גם פונקציונליות חזקה עבור:

- ניטור פעילות משתמש מועדף כדי לשפר את נראות ההפעלה בזמן אמת ולספק לך ידע על כל פעולה שבוצעה על ידי משתמשים רגילים, משתמשים מורשים , עובדים ו-ספקי צד שלישי

- התראה על אירוע אבטחה, המאפשר לך להבחין בפעילות חריגה ובאירועים חשודים בזמן, ובכך להבטיח תגובה לאירוע

- הקלטת הפעלה עוצמתית, ששומר את כל צילומי המסך של הפעלות שהושקו ומאפשר לך לצפות בהם בנגן וידאו דמוי YouTube

- ביקורת ודיווח משופרים , המעניקה לך גישה ליומני ביקורת מפורטים ויכולות יצירת דוחות מתקדמות כדי לעזור לך ללמוד את כל הפרטים ולגלות את הסיבות לניצול לרעה של חשבון מיוחס, שימוש לרעה בהרשאות או פעילות זדונית בשוגג

תוכל גם להשתמש בפלטפורמה שלנו בתור חוק הניידות והאחריות של ביטוח בריאות (HIPAA), תקנת הגנת מידע כללית (GDPR), תקן אבטחת נתונים של תעשיית כרטיסי תשלום (PCI DSS), או תוכנת תאימות של Sarbanes-Oxley (SOX) – שיכולה לעזור לך לשמור על חשבונות מועדפים בשליטה קפדנית ולא רק.

מסקנה

כחלק מניהול גישה מועדפת, אבטחת PASM מתמקדת בחשבונות מועדפים והפעלות. כדי ליישם גישה זו, תוכל למנף כלים שונים לניהול וביקורת חשבונות מועדפים והפעלות מורשות למניעת איומים מיידית.

כדי לפרוס את כל תכונות הליבה של PASM ביעילות, עליך להגדיר כללים ברורים לעבודה עם חשבונות מועדפים ולבחור בפתרון אבטחת סייבר מקיף עם הפונקציונליות הדרושה. עם Syteca, תוכל ליישם בהצלחה את כל תכונות הליבה של PASM ולהבטיח הגנה נאותה על החשבונות המועדפים של הארגון שלך.