תוכנית איומים פנימיים אפקטיבית היא חלק בלתי נפרד מכל אסטרטגיית סייבר מודרנית. קיום מנגנונים שמטרתם לזהות, להרתיע ולהגיב למתקפות פנימיות חיוני לשמירה על המידע הרגיש של הארגון. מעבר לכך, הדבר נדרש לעמידה בתקנות, תקנים וחוקים בתחום ה-IT. תוכנית איומים פנימיים יכולה לחזק את אסטרטגיית הסייבר הכוללת ולתמוך בעמידה בתקנות כמו NISPOM, NIST SP 800-53, HIPAA, ו-PCI DSS, בין היתר.

במאמר זה נפרט את הדרישות המרכזיות של תוכנית איומים פנימיים ונשתף בטיפים המרכזיים לבניית תוכנית ניהול סיכונים פנימיים אפקטיבית.

מהי תוכנית איומים פנימיים?

יצירת תוכנית איומים פנימיים יעילה בארגון יכולה לסייע בזיהוי איומים פנימיים, במניעתם ובצמצום השפעותיהם. לפי פרסום 800-53 של המכון הלאומי לתקנים וטכנולוגיה (NIST), תוכנית איומים פנימיים מוגדרת כ-“קבוצה מתואמת של יכולות תחת ניהול מרכזי שמטרתן לזהות ולמנוע חשיפה בלתי מורשית של מידע רגיש.” תוכנית זו מכונה גם מסגרת/תוכנית ניהול איומים פנימיים.

**מהן המטרות של תוכניות איומים פנימיים?** תוכניות אלו מסייעות לארגונים לזהות איומים פנימיים, להגיב אליהם, לצמצם את השלכותיהם, ולשפר את המודעות לאיומים פנימיים. לפני שנעמיק בפרטים, בואו נבחן מדוע כדאי להשקיע זמן ומשאבים בבניית תוכנית כזו.

היתרונות של תוכנית איומים פנימיים

למרות שהאיום העיקרי על אבטחת הסייבר נחשב ככזה שמקורו בהתקפות חיצוניות או מזדמנות, קיימות סיבות רבות לכך שאיומים פנימיים מסוכנים יותר וקשים יותר לזיהוי:

- עובדים פנימיים מכירים את הרשתות, התהליכים ואמצעי האבטחה של הארגון, מה שמאפשר להם להסתיר פעילויות זדוניות באופן מתוחכם.

- עובדים פנימיים יודעים היכן ממוקם המידע היקר ביותר, ולכן יכולים בקלות להתחיל בהפרת נתונים.

- לעובדים פנימיים יש גישה חוקית, מה שמקשה להבחין בין פעילויות רגילות לפעילויות זדוניות.

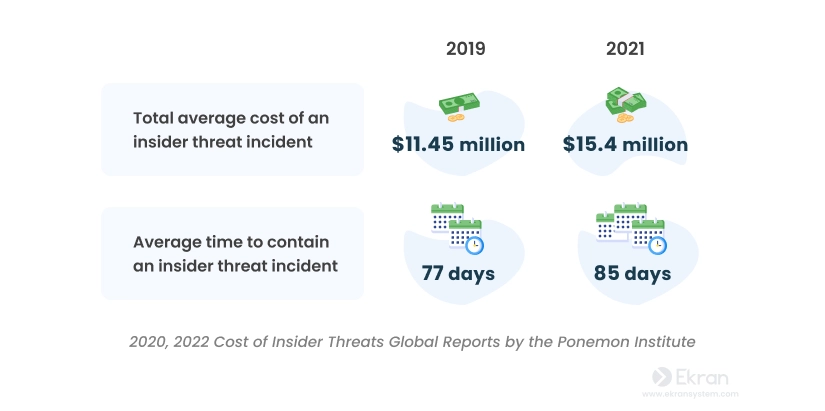

בגלל גורמים אלו, התקפות פנימיות יכולות להימשך במשך שנים, ולגרום לעלויות תיקון אדירות. לפי דוח העלות של איומים פנימיים לשנת 2022 [PDF] של מכון Ponemon, העלות השנתית הממוצעת לאירועים הקשורים לאיומים פנימיים בשנת 2021 הייתה גבוהה בכמעט 4 מיליון דולר בהשוואה ל-2019. בנוסף, ב-2021, לקח שמונה ימים יותר לטפל באיומים פנימיים ממוצעים בהשוואה ל-2019.

איומים פנימיים הופכים ללא ספק ליקרים וקשים יותר לזיהוי. לכן, הקמת תוכנית איומים פנימיים היא קריטית עבור הארגון שלכם.

יצירת תוכנית איומים פנימיים יעילה מעניקה לארגון יתרונות יקרי ערך:

- זיהוי מוקדם של איומים פנימיים: תוכנית איומים פנימיים יכולה לסייע בזיהוי סימני איום סייבר לפני שהם גורמים נזק לארגון.

- עמידה בתקנים, חוקים ורגולציות: תוכנית איומים פנימיים יכולה לעזור לארגון שלכם לעבור ביקורות עמידה ולהראות התאמה לSOX, HIPAA, PCI DSS, ודרישות רגולציה נוספות של אבטחת מידע.

- תגובה מהירה ויעילה להתקפות פנימיות: תוכנית איומים פנימיים מגדירה באופן ברור את הנהלים, הכלים והמשאבים הנדרשים לצמצום האיום. עם תוכנית פעולה ברורה, העובדים יכולים להתמודד במהירות עם אירוע אבטחת סייבר.

- הפחתת עלויות של התקפה פנימית: תוכנית איומים פנימיים מגדילה את הסיכויים למנוע התקפה במהירות, ובכך מצמצמת את הנזק שהאיום הפנימי יכול לגרום.

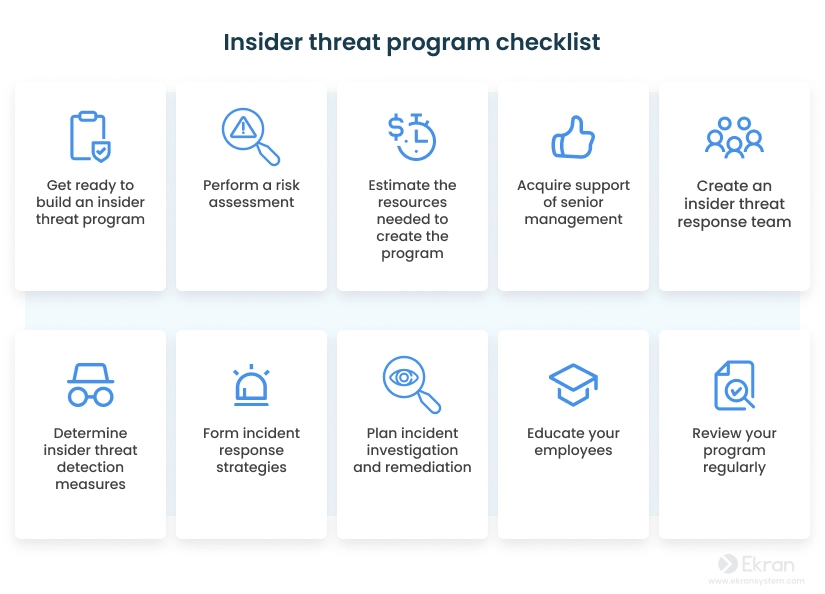

10 שלבים לבניית תוכנית יעילה לטיפול באיומים פנימיים

הנה 10 צעדים שתוכלו לנקוט כדי להגן על הארגון שלכם מפני איומים פנימיים:

1. התכוננו לבנות תוכנית לטיפול באיומים פנימיים

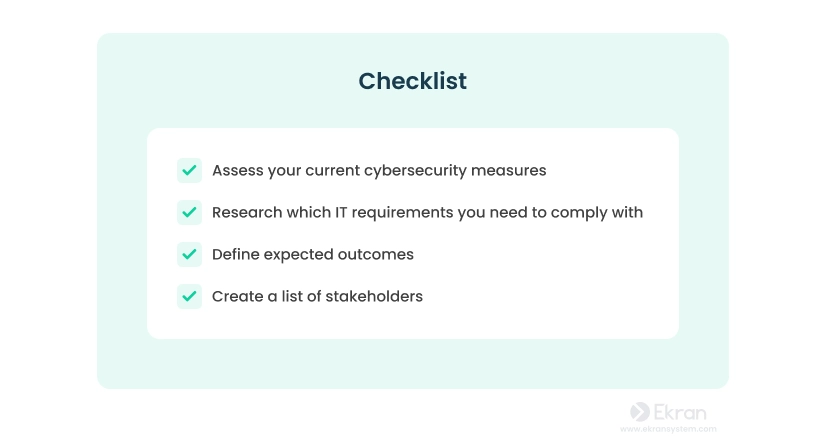

ההכנה היא המפתח להצלחה כאשר בונים תוכנית לטיפול באיומים פנימיים, והיא תחסוך לכם זמן ומאמץ רב. בשלב זה, יש לאסוף כמה שיותר מידע על אמצעי האבטחה הקיימים, דרישות התאימות והגורמים המעורבים, וכן להגדיר מה התוצאות שאתם שואפים להשיג באמצעות התוכנית.

2. בצעו הערכת סיכונים

הגדרת הנכסים שאתם מחשיבים כרגישים היא הבסיס לתוכנית לטיפול באיומים פנימיים. נכסים אלו יכולים להיות פיזיים או וירטואליים, כמו נתוני לקוחות ועובדים, סודות טכנולוגיים, קניין רוחני, אבטיפוסים ועוד. ביצוע הערכת סיכונים לאיומים פנימיים או חיצוניים הוא הדרך האידיאלית לזהות נכסים אלו ואת האיומים האפשריים עליהם. כך תוכלו לקבל מבט מדויק על מצב אבטחת המידע שלכם.

בדרך כלל, תהליך הערכת הסיכונים כולל את השלבים הבאים:

ברגע שזיהיתם והערכתם את כל הסיכונים, הודיעו להנהלת הארגון על התוצאות. זה גם רעיון טוב להפוך את התוצאות לנגישות לכל העובדים, ובכך להגדיל את המודעות לסיכונים בארגון.

3. הערכת המשאבים הנדרשים להקמת התוכנית

פיתוח תוכנית אפקטיבית לטיפול באיומים פנימיים הוא תהליך כוללני שמצפץ מעבר למחלקת האבטחה בלבד. כדי להוציא את התוכנית לפועל בהצלחה, תצטרכו גם:

- משאבים אדמיניסטרטיביים — תמיכה ממחלקות שונות בארגון ומעורבותן בפיתוח התוכנית לטיפול באיומים פנימיים

- משאבים טכניים — הטמעה של תוכנה ייעודית לניהול איומים פנימיים יחד עם התאמתי פתרונות ותשתיות קיימות

- משאבים פיננסיים — כספים לרכישת תוכנה לאבטחת מידע וגיוס אנשי מקצוע ייעודיים

לפני ביצוע השקעות בטכנולוגיות, העריכו אילו טכנולוגיות וכלים כבר קיימים ויכולים לשמש לניהול איומים פנימיים, לדוגמה, ניטור מבוסס מחשבים ורשתות, מניעת אובדן נתונים ו-SIEM.

“Ignition Guide to Building an Insider Threat Management Program”

מאת גartner (נדרש מנוי)

הכינו רשימה של המשאבים הנדרשים כדי שתוכלו להעריך במדויק את הכספים והעובדים שתצטרכו להטמיע את תוכנית האיומים הפנימיים שלכם.

4. השגת תמיכה מההנהלה הבכירה

השתמשו במידע שנאסף בשלבים הקודמים כדי לקבל תמיכה ממחזיקי העניינים המרכזיים להטמעת התוכנית. רשימת בעלי העניין המרכזיים כוללת בדרך כלל את המנכ"ל, ה-CFO, ה-CISO ו-CHRO. תמיכתם חיונית לאבטחת משאבים ולקידום תרבות המתייחסת ברצינות לאיומי פנים.

כדי להשיג את אישורם, כדאי להכין דוחות מקרה המדגימים את הצורך ואת היתרונות בהטמעת תוכנית לניהול איומים פנימיים. ייתכן שתצטרכו להצביע על דוגמאות לדליפות נתונים וההשלכות שלהן, כמו גם את הדרכים בהן תוכנית לניהול איומים פנימיים יכולה לסייע למנהלי C-level להשיג את מטרותיהם העסקיות.

5. יצירת צוות תגובה לאיומים פנימיים

צוות תגובה לאיומים פנימיים הוא קבוצה של עובדים האחראים לכל שלבי ניהול איומים פנימיים, החל מהגילוי ועד לתיקון. בניגוד למה שנהוג לחשוב, צוות זה לא צריך להיות מורכב אך ורק מאנשי אבטחת מידע. הוא צריך להיות בין-מחלקתי וליהנות מסמכויות וכלים לפעול במהירות ובאופן החלטי.

בעת יצירת צוות תגובה לאיומים פנימיים, ודאו שתקבעו (1) את משימתו; (2) את אחריותו של כל חבר צוות; ו-(3) את המדיניות, ההליכים והתוכנה שהצוות ישתמש בהם כדי להילחם באיומים פנימיים.

לצורך הגדרת תפקידים ואחריות, תוכלו להשתמש במטריצת RACI (אחראי, נושא באחריות, יועץ, מעודכן):

- אחראי: האדם שמבצע את המשימה

- נושא באחריות: האדם האחראי על התוצאה של המשימה

- יועץ: האדם שמספק input ומעורב בתהליך קבלת ההחלטות

- מעודכן: האדם שצריך להיות מעודכן על התקדמות והחלטות

שימו לב כי האחריות הפורמלית לתוכניות איומים פנימיים בדרך כלל נתונה ל-ראש האבטחה/CISO (25%), מנהלי אבטחת המידע (24%) או מנהל האבטחה (14%), לפי דוח איומים פנימיים של Gurucul לשנת 2023.

כפי שנראה, ה-CISO אחראי העיקרי לניהול תוכניות איומים פנימיים. בעקבות זאת, הכנו מדריך מעשי ל-CISO לבניית תוכנית לניהול איומים פנימיים. מדריך זה נכתב עבור Syteca על ידי Jonathan Care, מומחה בתחום האבטחה והגילוי הונאות.

6. קביעת אמצעי גילוי איומים פנימיים

זיהוי אפקטיבי של איומים פנימיים אפשרי רק עם תוכנה ייעודית לניהול איומים פנימיים. תוכנה כזו מסייעת לכם לזהות איומים פנימיים, מאפשרת תגובה מהירה ומפחיתה את עלות התיקון של איומים פנימיים. בנוסף, יכולת זיהוי איומים היא לרוב חלק אינטגרלי מ- PCI DSS, HIPAA, ו- NIST 800-171 compliance software.

לניטור וזיהוי אפקטיביים של איומים פנימיים, כדאי לשקול לבחור תוכנה שיכולה:

- לנטר פעילות משתמשים ולאסוף יומנים מפורטים של כל פעולה של משתמש בתוך הרשת שלכם. נתוני ניטור מסייעים לקציני אבטחה לעיין בסשנים חשודים בזמן אמת, לחקור תקריות ולהעריך את המצב הכללי של האבטחה.

- לנהל גישה של משתמשים למשאבים רגישים. זה מאפשר למנוע גישה לא מורשית ולזהות ניסיונות גישה חשודים.

- לנתח התנהגות משתמשים כדי לזהות אינדיקטורים אפשריים של איום. אנליטיקת התנהגות של משתמשים וגופים (UEBA) בדרך כלל עושה שימוש באלגוריתמים של אינטליגנציה מלאכותית כדי לנתח פעילות משתמשים רגילה, ליצור בסיס התנהגותי עבור כל משתמש ולהודיע לצוות התגובה לאיומים פנימיים על פעולות חשודות.

- ליצור דוחות לצורך חקירה. דוחות מפורטים מאפשרים לחזות פעילות זדונית ולמנוע נזק על ידי חקירת תקריות אבטחה. בנוסף, דוחות יכולים לעזור לכם לבצע אודיטי ציות על ידי מתן תצוגה מקיפה של התשתית והפעילויות של IT בארגון.

7. יצירת אסטרטגיות תגובה לתקריות

כדי לפעול במהירות לאחר גילוי איום, צוות התגובה שלכם צריך להתמודד עם תרחישי התקפות פנימיות נפוצים. מעל לכל, תוכנית תגובה לאיומים פנימיים צריכה להיות מציאותית וקלה ליישום. אל תנסו לכסות כל תרחיש אפשרי עם תוכנית נפרדת. במקום זאת, צרו מספר תוכניות בסיסיות המכסות את התקריות הסבירות ביותר.

התגובה שלכם לכל אחד מהתרחישים הללו צריכה לכלול:

תוכנית תגובה אפקטיבית לתקריות תעזור לכם:

- להתכונן לחירום.

- לתאם מאמצי אבטחת סייבר אם מתרחשת תקרית.

- לפתור תקריות במהירות.

- להפחית את הנזק שנגרם על ידי התקרית.

8. תכנן חקירה ותיקון של תקריות

כדי לנהל באופן אפקטיבי איומי פנים, יש לתכנן את ההליך לחקירת תקריות סייבר ופעולות תיקון אפשריות.

חקירת תקריות כוללת בדרך כלל את הפעולות הבאות:

- איסוף נתונים על התקרית (סקירת מושבים של משתמשים, ראיון עם עדים, וכו')

- הערכת הנזק שנגרם מהתקרית

- הבטחת ראיות לפעילויות פורנזיות אפשריות

- דיווח על התקרית למפקחים ולרשויות רגולטוריות (כפי שנדרש)

לאחר החקירה, תקבל תמונה ברורה של היקף התקרית והשלכותיה האפשריות. על בסיס זה, תוכל לפתח תוכנית תיקון מפורטת, שתכלול אסטרטגיות תקשורת, שינויים נדרשים באמצעי אבטחת סייבר, ותוכנית איומי פנים.

9. חנך את העובדים שלך

תוכן הקורס ההדרכה תלוי בסיכוני האבטחה, הכלים, והגישות שבהם נעשה שימוש בארגון שלך. עם זאת, ישנם צעדים נפוצים שכל ארגון צריך לשקול:

- הסבר על סיבת יישום תוכנית איומי פנים; כלול דוגמאות להתקפות אחרונות והשלכותיהן

- תאר פעילויות שכיחות של עובדים שעשויות להוביל לדליפת נתונים או להפרות פרטיות, תוך תשומת לב לפעולות רשלניות או זדוניות, וכלול דוגמאות להתקפות הנדסה חברתית

- עדכן את העובדים מי עליהם לפנות אם הם מבחינים באותות איום פנימי או זקוקים לעזרה בנוגע לבעיות אבטחת סייבר

החלק הסופי של הדרכת מודעות לאיומי פנים הוא מדידת האפקטיביות שלה. כדי לעשות זאת, ניתן לראיין עובדים, להכין מבחנים, או לדמות התקפת פנים כדי לראות כיצד העובדים מגיבים. פעולות אלו יחשפו את מה שלמדו העובדים ומה יש לשים אליו לב במהלך ההדרכות הבאות.

10. סקירה שוטפת של התוכנית

יצירת תוכנית איומי פנים אינה פעילות חד-פעמית. איומי פנים משתנים והופכים למורכבים ומסוכנים יותר עם הזמן. לכן, יש לבצע סקירה ועדכון של התוכנית במקרים הבאים:

- באינטרוואלים קבועים

- במקרה של תקרית איום פנים

- ברגע שמופיעות דרישות ציות חדשות

- כאשר יש שינויים בצוות התגובה לאיומי פנים

הערה: במאמר זה, תיארנו כל שלב בקצרה. למידע מעמיק יותר, נא לעיין במסמך הלבן שלנו.

איך סייטקה יכולה לעזור לך ליישם תוכנית איומי פנים?

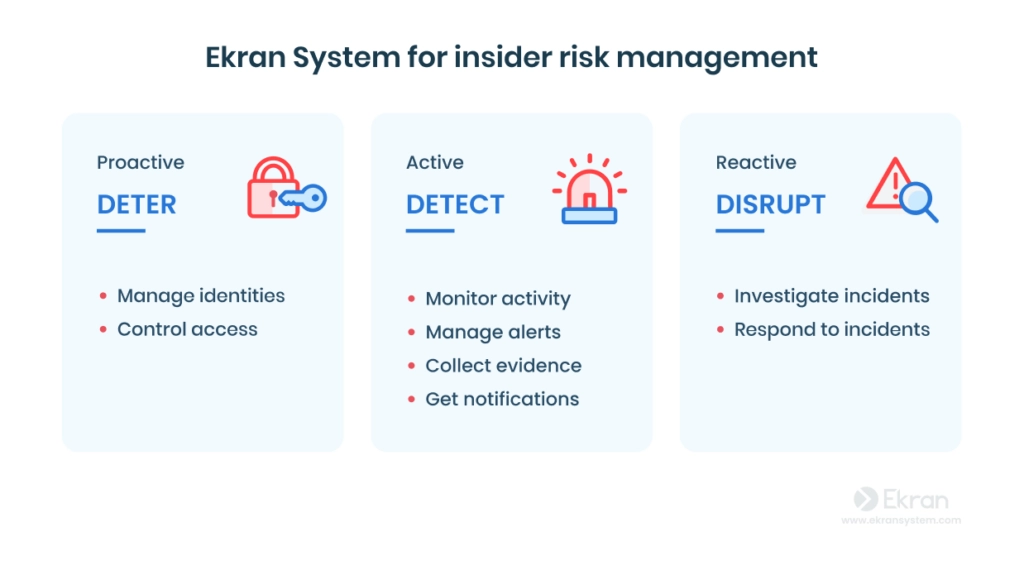

סייטקה מספקת לך את כל כלי זיהוי איומי פנים הנדרשים להגן על הארגון שלך. עם סייטקה, תוכל להרתיע איומים פנימיים פוטנציאליים, לזהות תקריות סייבר חשודות, ולשבש פעילות פנימית.

יש לציין ש-Gartner מציינת את סייטקה כפתרון לזיהוי איומי פנים בדו"ח Market Guide for Insider Risk Management Solutions (דרושה מנוי).

אתה יכול לנהל את הגישה של המשתמשים בצורה גרנולרית עם מודול ה- ניהול גישה עם הרשאות פריבילגיות (PAM) של סייטקה, שמאפשר לך להגדיר זכויות גישה לכל משתמש ותפקיד משתמש, לאמת את זהויות המשתמשים עם אימות דו-שלבי, ולאשר ידנית בקשות גישה. עם שליטה זו, תוכל להגביל את המשתמשים לגישה רק לנתונים הספציפיים שהם צריכים עבור עבודתם. כתוצאה מכך, תוכל להוריד את הסיכון לאיומי פנים ולשימוש לרעה בנתונים רגישים.

פונקציית מעקב אחר פעילות משתמשים (UAM) של סייטקה מאפשרת לך לעיין במפגשי המשתמשים בזמן אמת ובפרטי הרשומות שנתפסו. תוכל לצפות במפגשים חיים של משתמשים, לבדוק פעילות חשודה, ולהחליט אם נגרם נזק כתוצאה מפעולות המשתמש.

תוכל גם להרוויח מהודעות והתראות סטנדרטיות ומותאמות אישית על פעילות משתמשים כדי לוודא שלא תפספס שום אינדיקטור לאיום פנים. כאשר סייטקה מזהה הפרת אבטחה, היא שולחת התראה לאנשי האבטחה שלך ומספקת להם קישור למפגש המתאים באינטרנט.

מודול אנליזת התנהגות משתמשים וגופים (UEBA) של סייטקה הוא עוד כלי שימושי שמסייע לך לזהות פעילות פנימית. הוא מקצה ציון סיכון לכל מפגש משתמש ומתריע על התנהגות חשודה. לדוגמה, מודול EUBA מתריע אם משתמש נכנס למערכת בשעות לא רגילות.

עם סייטקה, תוכל להגיב מיידית על איומים שהתגלו, להרוג תהליכים ולחסום משתמשים עד לחקירה נוספת. תוכל גם להגדיר את סייטקה לביצוע פעולות אלה אוטומטית.

אם מתרחשת תקרית אבטחה, תכונות החקירה החזקות של סייטקה יכולות לעזור לך לנתח דליפות נתונים, הונאה ופעילויות מזיקות אחרות בתוך התשתית שלך. בנוסף, סייטקה יכולה לייצא נתונים מוצפנים ממפגשים מנוטרים בפורמט בלתי ניתן לשינוי לצורך חקירה פלילית.

סיכום

עשרת הצעדים המפורטים במאמר זה יכולים לעזור לך לבנות תוכנית אפקטיבית למניעה וזיהוי של איומי פנים. כדי ליישם בהצלחה את התוכנית שלך, ייתכן שתזדקק לפלטפורמת הגנה על איומי פנים ייעודית, כמו סייטקה. הפלטפורמה מאפשרת לך להרתיע פעילות איומי פנים, לזהות כל סימן לכך, ולשבש במהרה פעולות חשודות. סייטקה יכולה להשתלב בצורה חלקה בתשתית ה-IT הקיימת שלך כדי לחזק את אבטחתך נגד סיכונים הקשורים לאנשים.