עובדים חדשים מביאים רעיונות חדשים וכישורים ייחודיים, אך הם עשויים גם להוות איום. הם יכולים לסכן את המידע הרגיש ומערכות ה-IT של הארגון שלך עקב רשלנות, חוסר מודעות לסייבר, או כוונה זדונית. האיומים הפוטנציאליים מהעובדים החדשים במיוחד מטרידים עבור ארגונים גדולים עם זרם גבוה של עובדים שעשויים למצוא את זה מאתגר לעקוב ולפקח בצורה יסודית על כל העובדים החדשים מבחינה אבטחתית.

קרא את הפוסט שלנו כדי להבין מדוע זה קורה וללמוד כיצד להפחית את הסיכון לאיומי פנים מעובדים חדשים בארגון שלך.

עובדים חדשים כמקור לאיומי פנים

עובדים רבים מוצפים בימים הראשונים שלהם בחברה החדשה במידע רב, ניירת ופגישות. כשעליהם להתרכז בפרויקטים ובאחריות החדשים שלהם, העובדים החדשים עשויים להיות פחות מרוכזים כשזה נוגע לדרישות אבטחת סייבר. חלק מהעובדים החדשים לא רואים את אבטחת הסייבר כעדיפות או עשויים אף לרצות לסכן בכוונה את אבטחת הסייבר של החברה.

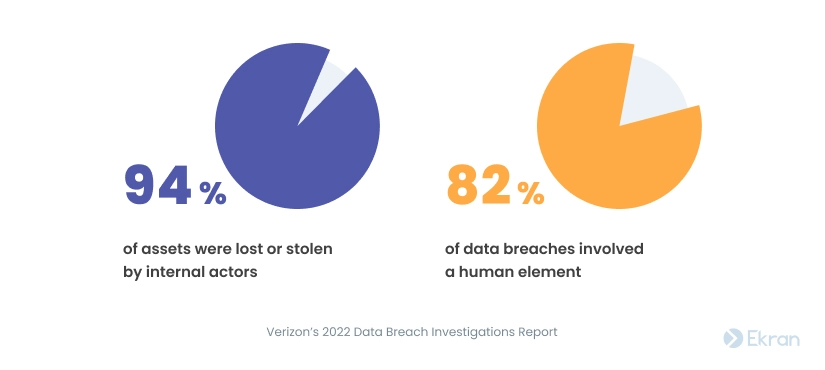

לכן, עליך להתמקד בהגנה על הארגון שלך מאיומי פנים באותה מידה שבה אתה מתמקד באיומים חיצוניים. שחקנים פנימיים אחראיים ל-94% מכל הנכסים שנגנבו ואבדו, בעוד שגורם האנושי השפיע על 82% מפריצות המידע ב-2021, לפי דו"ח חקירת פריצות המידע של וריזון לשנת 2022.

מה נחשב לאיום פנימי?

סוכנות אבטחת סייבר ואבטחת תשתיות (CISA) מגדירה את האיומים הפנימיים כ“הפוטנציאל לכך שעובד פנימי ישתמש בגישה המורשית שלו או בהבנה שלו לגבי ארגון כדי להזיק לארגון.” הנזק כולל “מעשים הפוגעים בשלמות, סודיות וזמינות הארגון, הנתונים שלו, אנשי הצוות או המתקנים.”

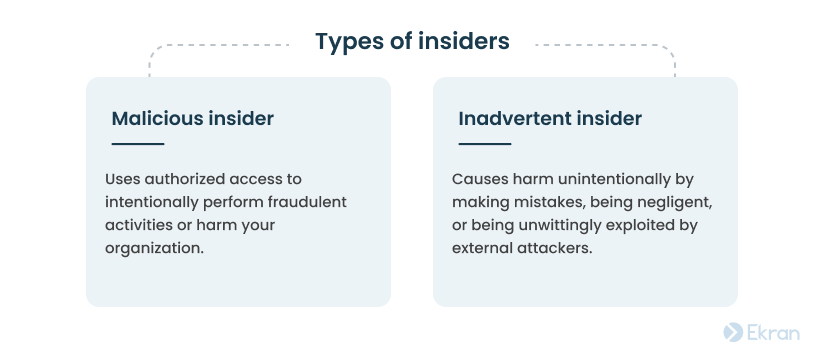

כל עובד חדש בחברה שלך עשוי להפוך לפנימי זדוני או לא במתכוון. חשוב לשים לב לשני הסוגים.

למדו על סוגים נוספים של איומים פנימיים במאמר שלנו מהו איום פנימי? הגדרה, סוגים ודרכי התמודדות.

למה עובדים חדשים עשויים להיות בעיה?

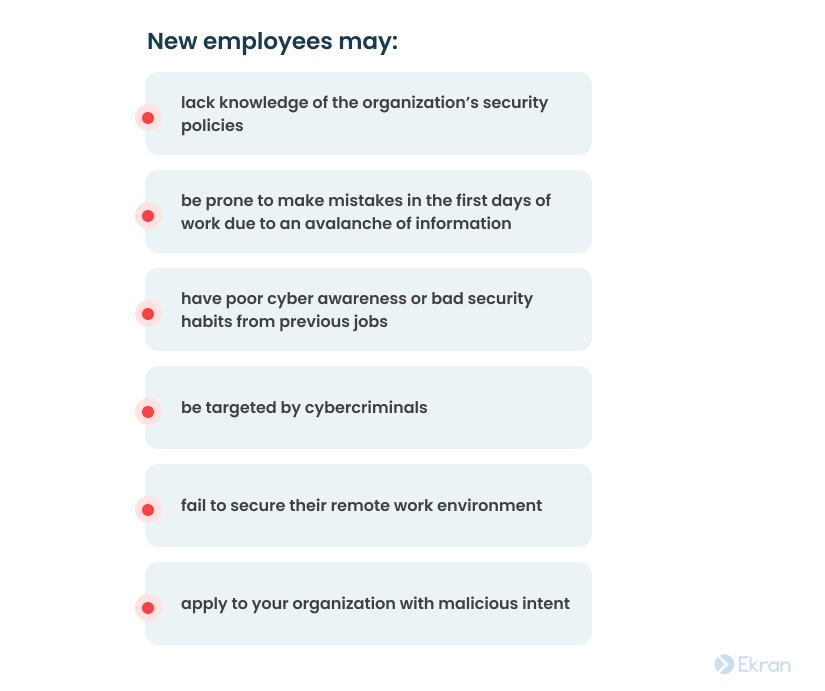

עובדים חדשים עשויים להעמיד את אבטחת הארגון בסיכון במודע או שלא במודע. הסיבות העיקריות למעקב אחרי עובדים חדשים הן הבאות:

עם כל קבוצת עובדים חדשה שמגויסת ועם רבים מהם העובדים מרחוק, צמצום סיכוני איומים פנימיים מעובדים חדשים חייב להיות בראש סדר העדיפויות של כל ארגון. חשוב לגלות את הפעילים הפנימיים הזדוניים ואת העובדים רשלניים לפני שהם גורמים נזק.

אילו סיכונים מציבים עובדים פנימיים?

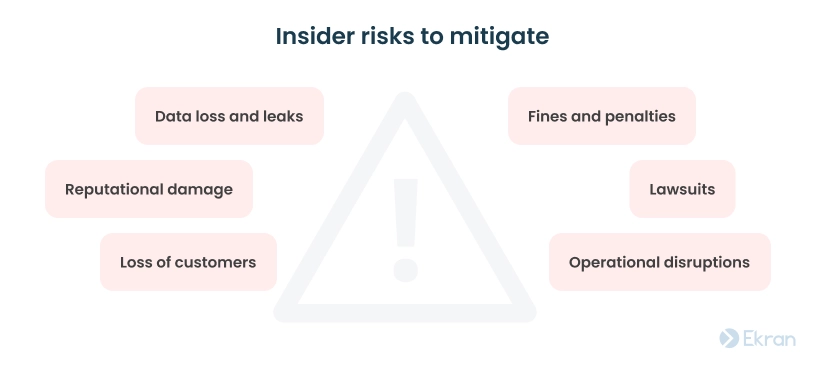

אם הארגון שלך יסבול אי פעם מהתקפות פנימיות זדוניות או לא מכוונות, הוא עלול להתמודד עם חלק מההשלכות השליליות הבאות:

כדי לעזור לך להימנע מהסצנריות הלא רצויות האלה, הכנו רשימה של פרקטיקות לשקול כאשר מגייסים עובדים חדשים.

איך להוריד את הסיכונים של איומי פנים שמגיעים מעובדים חדשים?

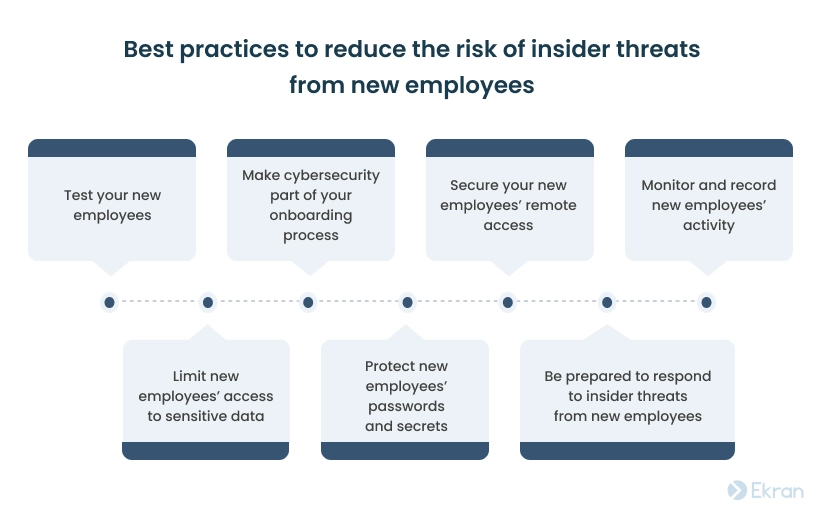

שילוב של שבעת הצעדים הבאים בתוכנית ניהול סיכוני פנים שלך יכול לעזור לך להוריד באופן משמעותי את הסבירות שעובדים חדשים יגרמו לתקלות אבטחת סייבר.

1. בדוק את העובדים החדשים שלך

כדי לחתוך את הסיכונים הפוטנציאליים עוד לפני שעובד מתחיל את דרכו בחברה, וודא כי מחלקת המשאבים האנושיים בודקת את רקע המועמדים ומיומנויות האבטחה שלהם לפני ההעסקה.

בדיקות רקע לא רק עוזרות לוודא שלמועמד יש את כל מה שדרוש להצלחה בתפקיד, אלא גם יכולות להוציא אנשים שעשויים לפעול באופן רמאות או רשלני במקום העבודה שלך.

שקול את הדברים הבאים כאשר מסננים מועמדים:

בנוסף לביצוע בדיקות רקע, חשוב גם לבדוק את מודעות העובד העתידי שלך לאבטחת סייבר באופן כללי. בעוד שלא בהכרח כדאי להימנע מהעסקת אנשים עם ידע מועט באבטחת סייבר, על ידי בדיקת הידע של העובדים תדע על מה להתמקד כאשר אתה מכניס עובדים חדשים להוראות האבטחה של הארגון שלך.

2. הפוך את האבטחה הסייבר לחלק מתהליך ההכשרה

הימים הראשונים בארגון שלך הם הכי עמוסים לעובדים החדשים. חשוב לספק לעובדים החדשים מספיק זמן ומשאבים כדי לשלוט בדרישות האבטחה שלך בצורה כזו שתמנע טעויות לא מכוונות.

שקול לכלול את כל כללי האבטחה הסייבר במדיניות ההכשרה שלך. הפוך את זה לעדיפות של מחלקת המשאבים האנושיים שלך לוודא שעובדים חדשים:

- יודעים את המדיניות החשובה לאבטחת סייבר. על ידי הצגת מדיניות אבטחת מידע המתאימות והנחיות, תיתן להם הבנה של מטרות האבטחה והנהלים של הארגון שלך. העובדים ידעו מה התנהגות האבטחה הסייבר שאתה מצפה מהם כבר מההתחלה של דרכם.

- תואמים הכשרה לאבטחת סייבר לעובדים החדשים. הכשרה מקיפה בהסברה סייבר היא אחת הצעדים המרכזיים בהפצת תרבות אבטחה סייבר במקום העבודה שלך. הכשרה יוצרת הרגלי אבטחה סייבר בריאים בקרב עובדים חדשים, מלמדת אותם לזהות סוגים שונים של התקפות ומספקת דוגמאות מהחיים האמיתיים של תקריות אבטחת סייבר.

- קרא וחתום על מסמכים חשובים. חשוב שעובדים חדשים יקחו את הזמן לקרוא ולחתום על מסמכים כגון הסכמים לא לחשוף מידע והסכמים תעסוקתיים שעוזרים להבטיח את אבטחת המידע שלך ומגבירים את האחריות.

3. אבטח את הגישה מרחוק של העובדים החדשים

העבודה מרחוק מכפילה את הסיכונים הנובעים מעובדים חדשים, שכן סביבות עבודה מרחוק נרחבות מרחיבות את שטח ההתקפה. מאמר של גרטנר על שבעה טרנדים מובילים באבטחת סייבר מציין ש-60% מעובדי הידע עובדים מרחוק ולפחות 18% לא יחזרו למשרד עד 2022.

כתוצאה מכך, כדאי לספק לעובדי טלמדיה עזרה והכוונה נוספים לאבטחת סביבות העבודה המרוחקות שלהם. שקול לסטנדרט את תקני האבטחה לעבודה מרחוק ולתארם במדיניות גישה מרחוק. זה מגדיר את כל הליך האבטחה לגישה למידע הארגוני דרך רשתות מרחוק, VPNים ודרכים נוספות.

תן לעובדים החדשים שלך רשימה של מה עליהם לעשות כדי להגן על סביבות העבודה המרוחקות שלהם. וודא שכולל את השימוש ב:

4. פיקוח והקלטת פעילות העובדים החדשים

זהו אתגר לאתר פעולות מזוינות מצד עובדים חדשים, שכן הן בדרך כלל מוסוות בתוך משימות יומיומיות. גם אם נתפסים, עובדים חדשים עשויים להסביר את ההתנהגות החשודה שלהם כחוסר ניסיון.

שימוש בתוכנה ייעודית ל-פיקוח על פעילות עובדים בתשתיות שלך יכול לעזור לך לזהות פעולות חשודות או לזהות התנהגות רשלנית מצד עובדים פנימיים לא מכוונים. ברגע שתוכל לעקוב אחרי העובדים החדשים שלך, כדאי להתמקד בזיהוי סימנים לפעילות מזוינת בארגון שלך. אינדיקטורים כוללים את הדברים הבאים:

- כישלון להיצמד ללוחות זמנים עבודה

- שימוש לא נכון במשאבי החברה

- יצירת חשבונות אחוריים

- התקנת אפליקציות לא מורשות או תוכנות זדוניות

- השבתת יומני מערכת

- שינוי הגדרות אבטחה של מכונות ומערכות ארגוניות

- הורדת כמויות גדולות של נתונים ארגוניים

- שליחת נתונים רגישים לכתובת דוא"ל שאינה ארגונית

בעת בחירת תוכנה לפיקוח על פעילות עובדים, כדאי להעדיף פתרונות שיכולים להקליט, לזהות אוטומטית ולהתריע על סימנים להתנהגות מזוינת.

5. הגבל את הגישה של עובדים חדשים לנתונים רגישים

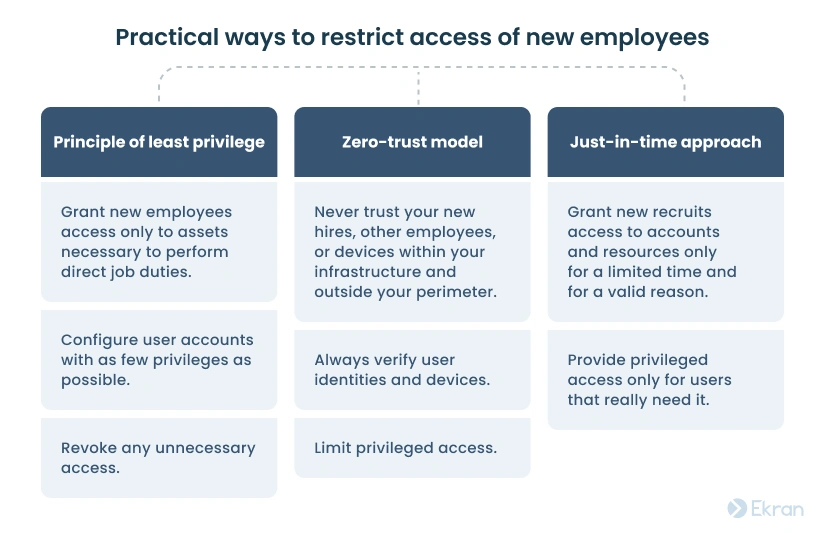

לא כדאי לסמוך על עובדים חדשים באותה מידה שאתה סומך על עובדים מוכחים. מתן גישה מלאה לעובדים חדשים לתשתיות שלך אינה האסטרטגיה הטובה ביותר לאבטחת נתוני הארגון שלך. כדי לצמצם את הסיכון להתקפות פנימיות מצד עובדים חדשים, כדאי לשקול להגביל את גישתם לנכסים קריטיים ולספק גישה לפי הצורך.

ה-עקרון המינימום הרשאות, מודל Zero Trust, ו-גישת הזמן הנכון לניהול גישה יכולים להיות שימושיים:

היישום של העקרונות הנ"ל עדיין מאפשר לך להעניק לעובדים את הגישה שהם צריכים תוך צמצום שטח ההתקפה הפוטנציאלי.

6. הגן על סיסמאות וסודות של עובדים חדשים

למרות המאמצים הרבים של ארגונים לפתח התנהגות בריאה בנוגע לסיסמאות, מספר לא קטן של הפרות נתונים קורות בשל פרטי התחברות שנגנבו. דוח החקירות של Verizon ב-2022 טוען שכמעט 50% מהפרות הנתונים כוללות פרטי משתמש גנובים.

על קציני האבטחה שלך לקחת על עצמם את האחריות לנהל את הסיסמאות והסודות של הצוות שלך, תוך התחשבות בניסיון השונה והרגלי אבטחת המידע של העובדים החדשים. כישלון בכך נחשב לאחת מהשגיאות הנפוצות ביותר ב-אבטחת סביבות עבודה מרחוק.

כדי להקל ולשפר את מאמצי קציני האבטחה שלך בשליטה על סיסמאות העובדים החדשים, כדאי לשקול התקנת פתרון לניהול סיסמאות. העדף פתרונות שמציעים יכולות זיהוי ללא סיסמה, אוטומציה של תהליכי ניהול סיסמאות, והצפנה של סיסמאות מאוחסנות.

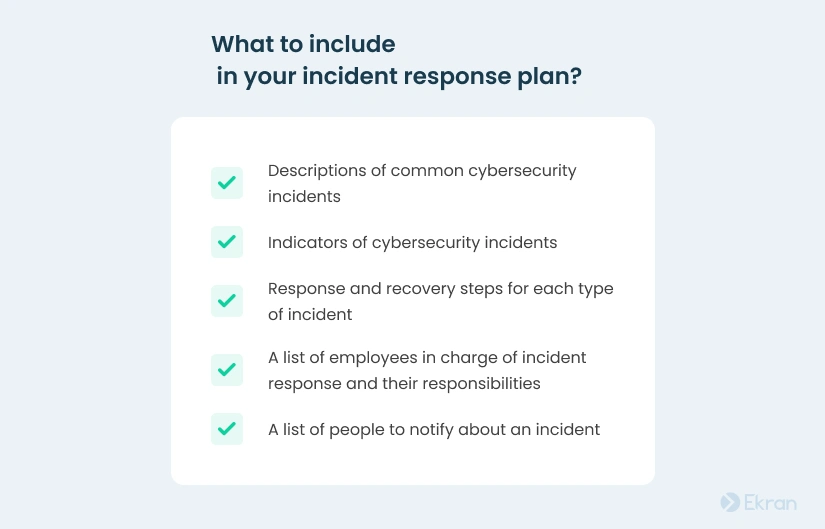

7. הכן את עצמך להגיב להתקפות פנימיות מעובדים חדשים

היישום של כל השיטות שתיארנו לא יכול להבטיח שלעולם לא תתמודד עם התקפה פנימית. עדיין עליך להיות מוכן.

תוכנית תגובה לאירועים מפורטת תספק לצוות האבטחה שלך עקביות וביטחון לפעול במהירות וביעילות על ידי מתן שלבים מחושבים לפעולה בסוגים שונים של אירועים.

וודא שהעובדים החדשים בארגון שלך יודעים מה לעשות ומי להודיע אם הם חושדים באירוע או צריכים ייעוץ בנוגע לשאלות אבטחה.

כדי לשפר את יכולות תגובתם לאירועים, חלק מהארגונים מתקינים תוכנה לניהול איומים פנימיים עם מנגנוני זיהוי ותגובה אוטומטיים לאירועים.

ניהול סיכוני איומים פנימיים מעובדים חדשים עם Syteca

Syteca היא פלטפורמת ניהול סיכוני איומים פנימיים אוניברסלית המאפשרת לך להתמודד עם סיכוני אבטחה מעובדים חדשים כבר ביום שהם מתחילים לעבוד בארגון שלך.

Syteca עוזרת לך להטמיע גישה הוליסטית לניהול סיכוני איומים פנימיים על ידי מתן האפשרות ל:

בנוסף, ל-Syteca יש פונקציות מתקדמות של ביקורת ודיווח יחד עם תכונות נוספות שיכולות לעזור לך לעמוד ב-דרישות ציות שונות בתחום ה-IT.

ראה כיצד Syteca עזרה לאחד מלקוחותינו:

סיכום

כדי להגן על סביבת ה-IT של הארגון שלך, חשוב לראות כל עובד חדש כבעיה פוטנציאלית של איום פנימי. ניתן לצמצם את הסיכונים של איומים פנימיים על ידי ביצוע בדיקות רקע על המועמדים החדשים, מעורבותם בהכשרה מקיפה בנושא אבטחת סייבר, ואבטחת סביבת העבודה המרוחקת שלהם.

השתמש בתוכנת הגנה בפני איומים פנימיים כמו Syteca כדי לנטר את פעילות המשתמשים של עובדים חדשים, לנהל את גישתם לנתונים רגישים, ולגלות התנהגות משתמש חשודה.