דרישות תאימות IT נועדו לסייע לחברות לשפר את רמת אבטחת הסייבר ולשלב מנגנוני הגנה מתקדמים בתוך תהליכי העבודה שלהן. עם זאת, מעבר ביקורת תאימות IT עלול להיות אתגר לא פשוט. הדרישות המורכבות, השינויים התכופים בתקנות ובחוקים, ותהליכי הביקורת המפורטים, לצד ריבוי נהלי אבטחה, יוצרים אתגרים משמעותיים בשמירה על תאימות מלאה.

הפתרון טמון בהכנה מדוקדקת ותכנון מוקדם. בעזרת היערכות נכונה לקראת הביקורת, תוכלו לשפר את אבטחת הארגון ולהבטיח תאימות מלאה ללא חשש. במאמר זה תמצאו את כל מה שצריך לדעת כדי להגיע מוכנים וערוכים לקראת ביקורת ה-IT הבאה שלכם.

מהי ביקורת תאימות IT?

ביקורת תאימות IT היא הערכה עצמאית של כלי האבטחה, הפרקטיקות והמדיניות של הארגון בתחום הסייבר. מטרת הביקורת היא לוודא כי הארגון עומד בדרישות החוק או התקן הרלוונטיים. הביקורת מתבצעת על ידי גוף הסמכה חיצוני או על ידי הארגון שיזם את התקן עצמו.

כדי לעבור בהצלחה את הביקורת ולקבל הסמכה ראשונית, תצטרכו לפנות לרשות המתאימה המוסמכת לבצע ביקורות תאימות IT, לשלם עבור הביקורת ולספק את כל המידע והמסמכים הנדרשים להערכה. מכיוון שרוב האישורים בתחום התאימות הם זמניים, יהיה עליכם לבצע ביקורות תקופתיות באופן קבוע, כדי לחדש את ההסמכה ולהבטיח שהארגון נשאר תואם לדרישות העדכניות ביותר.

ביקורות ציות עשויות להיראות מורכבות ומיותרות בהתחלה, אך העברתן מאפשרת לארגון שלך:

- ליישם את אמצעי אבטחת הסייבר הטובים ביותר . התקנים מכילים גם שיטות מוכחות וגם מתקדמות כדי להבטיח אבטחה. שימוש בשיטות אלה יכול לעזור לך להגן טוב יותר על נתונים רגישים ולהימנע מהפרות.

- חסוך את תקציב אבטחת הסייבר שלך . על פי מחקר The True Cost of Compliance with Data Protection Regulations [PDF] של מכון Ponemon, אי עמידה בתקני אבטחת סייבר מובילים עולה בממוצע יותר מפי שניים משמירה על תאימות.

עם זאת בחשבון, בואו נדון בתשעה שלבים כדי לעבור בצורה חלקה כל ביקורת תאימות לאבטחת סייבר.

תשעה שלבים לעבור ביקורת ציות

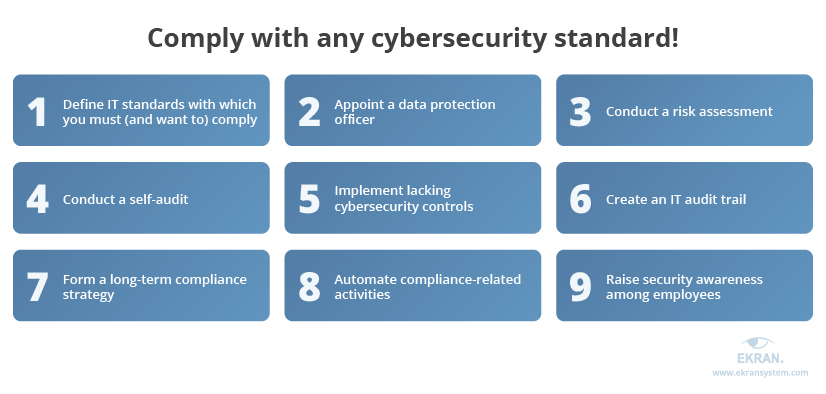

ב-Syteca אנו עובדים עם ארגונים מתעשיות שונות ולומדים תקני IT מכל הזוויות האפשריות. במהלך השנים, תיארנו תשעה שלבים אוניברסליים שיכולים להביא חברה לתקני אבטחה:

ביקורות תאימות עשויות להיראות מורכבות או אפילו מיותרות במבט ראשון, אך בפועל הן מספקות יתרונות רבים ומשמעותיים לארגון שלך:

-

יישום שיטות עבודה מומלצות באבטחת סייבר:

תקני אבטחת המידע כוללים המלצות מוכחות ופרקטיקות מתקדמות. שימוש בשיטות אלה מאפשר לארגון שלך להגן בצורה מיטבית על נתונים רגישים, למנוע פריצות, ולהקטין משמעותית את הסיכונים. -

חיסכון משמעותי בתקציב אבטחת המידע:

לפי מחקר של מכון Ponemon בנושא עלות האמיתית של עמידה בתקנות הגנת המידע (PDF), העלויות הכרוכות באי-עמידה בתקני אבטחת מידע מובילים גבוהות ביותר מפי שניים לעומת העלויות של שמירה על תאימות.

בהתחשב ביתרונות אלו, הכנו עבורך מדריך ברור ומפורט שיעזור לך לעבור בקלות ובהצלחה כל ביקורת תאימות:

תשעה שלבים לעמידה חלקה בביקורת תאימות

ב-Syteca אנו עובדים עם ארגונים ממגוון רחב של תעשיות ולומדים לעומק את דרישות תאימות ה-IT מכל זווית אפשרית. לאורך השנים זיהינו תשעה שלבים אוניברסליים שיסייעו לארגון שלך להשיג תאימות מלאה לתקני אבטחת מידע:

1. הגדירו את תקנות ה-IT שאתם חייבים (ורוצים) לעמוד בהן

לפני שאתם מתחילים בתהליך שיפור אבטחת המידע בארגון, חשוב שתבינו תחילה לאילו תקנים ורגולציות אתם נדרשים לעמוד מבחינה חוקית ולאילו אתם בוחרים לעמוד בהתנדבות. שימו לב שגם תקנות שאינן מחייבות מבחינה חוקית עשויות לספק לארגונכם יתרונות משמעותיים, כפי שהצגנו קודם לכן. לדוגמה, יישום התקן ISO 27001 הוא וולונטרי, אך הביקוש להסמכה זו עולה בהתמדה משנה לשנה, על פי סקר ISO מ-2018.

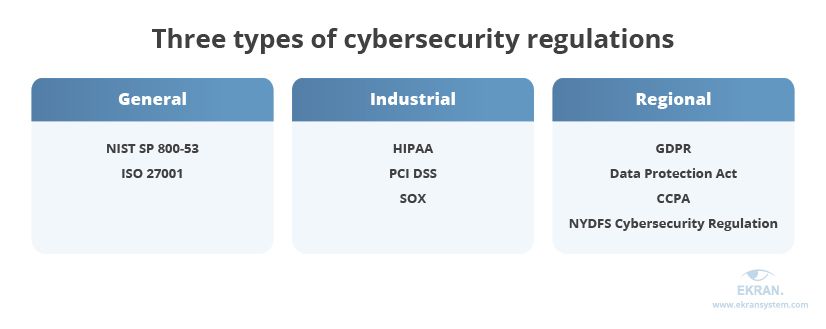

ניתן לחלק את תקנות תאימות ה-IT לשלושה סוגים עיקריים:

-

תקנות כלליות – תקנות החלות על מגוון רחב של ארגונים, ללא קשר לתעשייה או מיקום גיאוגרפי.

דוגמאות:- ISO 27001 – תקן בינלאומי לניהול אבטחת מידע

- NIST SP 800-53 – סט המלצות לבקרות אבטחת מידע מהמכון הלאומי האמריקאי לתקנים וטכנולוגיה.

-

תקנות תעשייתיות – תקנות החלות על תעשיות או ארגונים ספציפיים המטפלים בנתונים רגישים מסוג מסוים.

דוגמאות:- HIPAA – תקן אבטחת מידע לתחום הבריאות

- PCI DSS – תקן אבטחת מידע לתעשיית כרטיסי התשלום

- SOX – חוק המחייב בקרות פיננסיות קפדניות

- SOC 2 – תקן לדוחות אבטחת מידע וניהול סיכונים.

אם הארגון שלכם פעיל בתחומי הבריאות או הפיננסים, למשל, ייתכן שאתם מחויבים ליישם פתרונות אבטחת מידע ייעודיים לתקנות אלה.

-

תקנות אזוריות – תקנות ספציפיות למדינות או לאזורים גיאוגרפיים מוגדרים.

דוגמאות:- GDPR – תקנת הגנת המידע הכללית של האיחוד האירופי

- DORA – חוק חוסן תפעולי דיגיטלי של האיחוד האירופי

- UK Data Protection Act – חוק הגנת המידע בבריטניה

- CCPA – חוק פרטיות הצרכן של קליפורניה

- NYDFS – תקנות אבטחת סייבר של מדינת ניו יורק.

הבנת סוגי התקנות ודרישותיהן תאפשר לכם לתכנן מראש וליישם את הצעדים הנכונים כדי לעבור את ביקורת התאימות בצורה יעילה וקלה יותר.

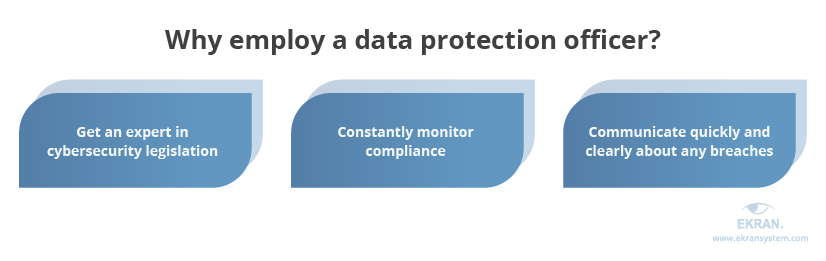

קצין הגנת המידע (DPO) הוא תפקיד שימושי וחשוב, אך אדם אחד לא יוכל להפוך ארגון שלם לתואם לבדו. כדי להצליח בביקורת תאימות IT, קצין הגנת המידע יזדקק לתמיכה מלאה מההנהלה הבכירה ומהמחלקות השונות בארגון. יחד, הם יצטרכו להגדיר ולשפר מדיניות אבטחה קיימת, לעדכן את המערכות הקיימות ולפרוס טכנולוגיות חדשות.

3. ערכו הערכת סיכונים

הערכת סיכונים היא תהליך של זיהוי וניתוח סיכוני אבטחה פוטנציאליים לארגון. בתהליך זה יש לזהות:

- איומים וסיכונים פוטנציאליים על מערכות הארגון.

- נכסים קריטיים שחייבים לעמוד בדרישות תאימות.

- מצב ההגנה הנוכחי, כולל החוזקות והחולשות של מערך ההגנה.

הערכת סיכונים מאפשרת להבין טוב יותר את מצב אבטחת הסייבר בארגון. יש לבצע הערכות אלה לפחות פעם בשנה, כשהתוצאות משמשות לשיפור מערך האבטחה ולקביעת מדיניות מתאימה.

4. ערכו ביקורת עצמית

ביקורת עצמית דומה להערכת סיכונים אך מתמקדת בהערכת רמת העמידה בדרישות התאימות הקיימות, וזיהוי פערים בהגנת הנתונים. מומלץ להשתמש ברשימות ביקורת רשמיות ובמשאבים רשמיים כגון:

- משאבי הערכה וביקורת של NIST

- רשימת GDPR לבקרי נתונים

- רשימת תאימות HIPAA

אמנם ביקורת עצמית יכולה להיות יקרה במונחי זמן ומשאבים, אך כישלון בביקורת חיצונית יעלה הרבה יותר. ביקורת פנימית יעילה תאפשר לך לזהות ולתקן ליקויים מראש.

5. יישמו בקרות אבטחה חסרות

לאחר זיהוי הפערים מהשלבים הקודמים, יש לפעול להשלמת המדיניות, הנהלים והבקרות החסרות. דרישות תקינה שונות כוללות לרוב:

- ניהול זהויות ובקרת גישה

- ניטור פעילות משתמשים

- התראות על אירועי אבטחה

שימוש בפתרונות משולבים, כמו Syteca, יסייע לך ביישום מהיר ויעיל של בקרות אלה.

6. צרו נתיב ביקורת IT

נתיב ביקורת IT (Audit Trail) כולל רישומים מפורטים של כל פעולות הגישה והשימוש בנתונים רגישים ובמערכות קריטיות. נתיב ביקורת זה חיוני עבור מבקרי תאימות וחקירות אבטחה. תוכנה לניטור פעילות משתמשים תאפשר לך לתעד את כל הפעולות בצורה מאובטחת ולספק ראיות מדויקות במקרה של אירוע אבטחה.

7. צרו אסטרטגיית תאימות לטווח ארוך

ביקורות תאימות הן מחזוריות, לכן נדרש לפתח אסטרטגיית תאימות מקיפה שתסייע לשמור על תאימות לאורך זמן. אסטרטגיה זו חייבת לכלול מדיניות ברורה, תהליכים מעשיים והקצאת אחראים שיבטיחו יישום שוטף. מומלץ לשתף פעולה עם מנהלי המחלקות בארגון כדי לוודא שהאסטרטגיה משתלבת באופן אופטימלי עם תהליכי העבודה.

8. אוטומציה של פעילויות ציות

למרות שחלק מהפעילויות דורשות מעורבות ידנית, כלים אוטומטיים יכולים לייעל את התהליך, לחסוך זמן וכסף ולהפחית טעויות אנוש. אוטומציה מתאימה במיוחד עבור:

- ניטור אבטחה רציף

- ניהול בקרות גישה

- התראות על אירועי אבטחה

- איסוף נתונים לביקורת והפקת דוחות

9. העלאת מודעות העובדים לאבטחה

עובדים בעלי מודעות גבוהה לאבטחה הם מפתח להצלחה בתהליך התאימות. הקפידו:

- להבהיר לעובדים את חשיבות התאימות וההשלכות של דליפות מידע.

- לשתף במקרים אמיתיים של פריצות אבטחה.

- לבצע הדרכות והכשרות תקופתיות בתחום אבטחת הסייבר.

- להסביר את הסיבות והיתרונות של בקרות האבטחה המיושמות.

סיכום

העברת ביקורת תאימות IT היא תהליך מורכב אך הכרחי לשמירה על אבטחת המידע. Syteca היא פלטפורמה אינטגרטיבית המספקת פתרונות מקיפים לניטור משתמשים, ניהול זהויות, בקרות גישה, זיהוי איומים ותגובה מהירה לאירועים. פתרונות Syteca יאפשרו לך לעמוד בתקנות אבטחת המידע בצורה קלה ויעילה יותר.