אירועים פנימיים, בין אם במכוון או שלא במכוון, עלולים לפגוע בארגון שלכם בצורת הפסדים כספיים ותדמיתיים, הפרות ציות וקנסות, וכן שיבושים תפעוליים. מה ניתן לעשות כדי להימנע מכך? איך ניתן להגן על עצמכם מפני איומי פנים? הפתרון פשוט: חזקו את תהליכי האבטחה של הארגון באמצעות אסטרטגיה מוקפדת להתמודדות עם איומי פנים.

במדריך המקיף הזה, נסקור את השיטות המומלצות להגנה מפני איומי פנים כדי להבטיח את אבטחת הארגון ולמזער את הסיכונים הפנימיים. אל תחכו עד שיהיה מאוחר מדי — התחילו ליישם את השיטות האלה כבר היום כדי להגן על העסק שלכם מבפנים.

מהם איומי פנים?

כפי שהמונח מרמז, איומי פנים הם סיכוני סייבר שמגיעים מתוך החברה. אנשים אלו יכולים להיות עובדים, קבלנים, שותפים או כל אדם אחר שיש לו גישה למידע או למערכות רגישות שלכם, ויכולים לגרום לנזק חמור לארגון שלכם, בכוונה או בטעות.

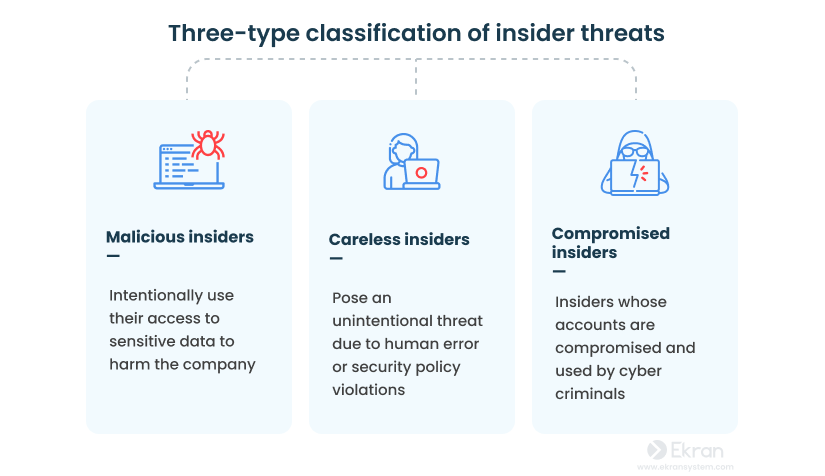

בדרך כלל, מחלקים את הגורמים הפנימיים לפנימיים זדוניים, פנימיים רשלניים ופנימיים שנפגעו.

ללא קשר לסוגם, דוגמאות רבות לדליפות מידע פנימיות מראות כי גורמים פנימיים יכולים לגרום לנזק משמעותי לנתונים, למוניטין ולרווחה הפיננסית של הארגון. איומי פנים עלולים להוביל ל:

- חשיפת סודות מסחריים

- סוגיות משפטיות ורגולטוריות

- פגיעה בנתוני הלקוחות

- הפסדים פיננסיים

- ירידת מחירי המניות

- פגיעה במוניטין העסקי ואובדן אמון הלקוחות

תדירות ועלות ההתקפות הפנימיות הן גבוהות. בשנת 2022 בלבד, יותר ממחצית מהארגונים בעולם חוו איומים פנימיים, עם הפסדים פיננסיים ממוצעים שהסתכמו בכ-15.4 מיליון דולר. אין זה פלא שאיומי פנים הפכו לאחת הדאגות המרכזיות עבור מרבית החברות.

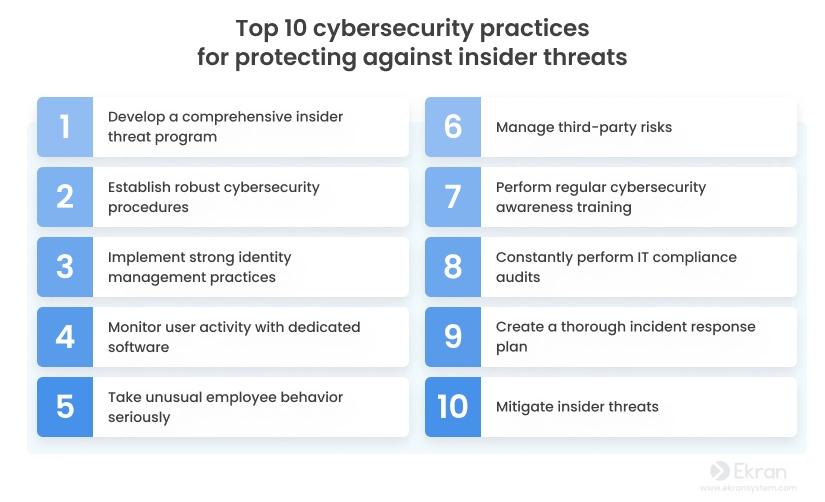

איך ניתן להגן על נתונים מפני איומים פנימיים? זיהוי ומניעת איומי פנים דורשים גישה מקיפה המשלבת מגוון אמצעי סייבר. להלן עשר הדרכים הטובות ביותר להגנה על התשתית הקריטית של הארגון מפני איומי פנים:

10 שיטות עבודה מומלצות להגנה על הארגון שלכם מפני איומי פנים

יישום האמצעים הבאים יכול לעזור לארגונים למנוע, לזהות ולהגיב לאיומי פנים:

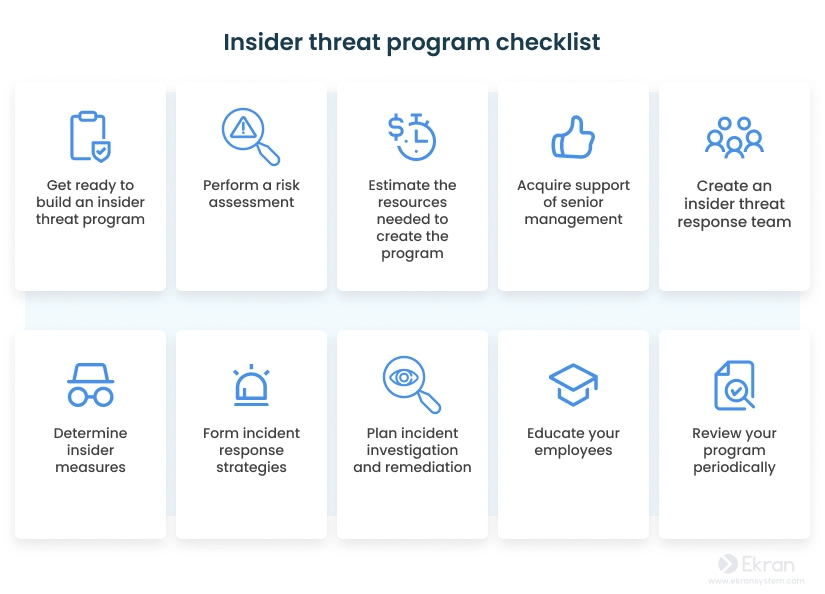

1. פיתוח תוכנית מקיפה לניהול איומי פנים

תוכנית טובה לניהול איומי פנים היא חצי הדרך לניצחון.

תוכנית ארגונית לניהול איומי פנים היא אבן היסוד של אסטרטגיית סייבר. היא יכולה לעזור לכם להגן על מסדי נתונים ארגוניים, לזהות איומים פוטנציאליים מוקדם, ולהתמודד איתם לפני שיתפתחו לאירועי אבטחה.

ביצוע השלבים הבאים יכול לעזור לכם ליצור מערכת יעילה להגנה על נתונים ולניהול איומי פנים:

תוכנית מוצלחת לניהול איומי פנים יכולה לחסוך לכם משאבים רבים על ידי שיפור היכולת לזהות ולפעול במהירות מול אירועי פנים, תוך צמצום הנזק שהם גורמים. בנוסף, תוכנית כזו יכולה לסייע לארגונים לעמוד בדרישות IT, דבר החשוב במיוחד אם הארגון פועל במגזרים כמו פיננסים, בריאות או ממשלה.

2. קביעת נהלי סייבר חזקים לתהליכי קליטה ושחרור מאובטחים של עובדים

שמרו על הנתונים שלכם עם תהליכי קליטה ושחרור מאובטחים.

כחלק מתהליכי קליטת ושחרור עובדים, עליכם לנקוט צעדי סייבר ספציפיים. מומחי אבטחה צריכים להגדיר את תחומי האחריות של העובדים החדשים ולהעניק להם הרשאות בהתאם. אימצו גישה של אפס אמון: אל תסמכו על אף אחד או שום דבר, בין אם בתוך או מחוץ לרשת.

במילים פשוטות, על קציני האבטחה לאמת משתמשים והמכשירים שלהם לפני מתן גישה לרשת הארגונית. גישת אפס אמון כוללת גם מעקב ורישום מתמידים של כל התנהגות המשתמשים, מה שמקל על זיהוי וטיפול באיומים פוטנציאליים לפני שיגרמו לנזק לחברה שלכם.

כאשר עובד מסיים את עבודתו, על מחלקת האבטחה לבטל מיד את גישתו של העובד לכל חשבונות ומערכות החברה, כולל דוא"ל, הודעות, אחסון בענן ושירותים אחרים. ביטול הרשאות הגישה של משתמשים בעלי הרשאות יתר שעוזבים את הארגון הוא קריטי במיוחד.

3. יישום נהלי ניהול זהות חזקים

ניהול זהות אינו עוסק רק באבטחת גישה; הוא עוסק גם בהקניית גישה.

השאלה הבאה היא: כיצד תוכלו להבטיח שהאנשים הנכונים יקבלו גישה למשאבים, יישומים ומידע המתאימים בתוך החברה שלכם? כאן נכנס לתמונה ניהול זהות. החל מאימות משתמשים ועד הענקת גישה מועדפת, ניהול זהות מכסה את כל הנהלים לניהול זהויות משתמשים, זכויות גישה ומנגנוני אימות.

אם אתם רוצים להעניק לארגון שלכם שכבת אבטחה נוספת, שקלו להשתמש באימות רב-שלבי (MFA), שיכול להפחית משמעותית את הסיכון לגישה לא מורשית.

יישום גישת ניהול גישה מועדפת בזמן אמת (PAM) יכול לשפר עוד יותר את אסטרטגיית הסייבר של הארגון שלכם. גישה זו מאפשרת לכם להעניק גישה מועדפת למערכות ומשאבים למשך זמן מוגבל ורק לאנשים עם סיבה תקפה לקבלת גישה כזו. להלן הסיבות הנפוצות ביותר ליישום PAM בזמן אמת בארגון שלכם:

בהתבסס על עצתו של גורו האבטחה ברוס שנייר, שאומר כי "אבטחה היא תהליך, לא מוצר," חשוב גם לבצע סקירות גישה של משתמשים באופן קבוע על מנת לזהות אי-התאמות, להפחית סיכונים פוטנציאליים ולהבטיח שרק משתמשים הזקוקים לגישה למידע רגיש לצורך ביצוע תפקידיהם יקבלו אותה. באופן מדויק יותר, סקירת גישה של משתמשים יכולה לסייע לכם להעריך מחדש את הנושאים הבאים:

4. נטרו באופן מתמיד את פעילות המשתמשים עם תוכנה ייעודית

סמוך, אך אמת.

מעקב אחר פעילות המשתמשים יכול לעזור לכם לעקוב אחרי הדרך בה עובדים מעבדים נתונים רגישים, וכך לצמצם את הסיכונים של איומים פנימיים. הפעולות העיקריות שפקיד אבטחה צריך לעקוב אחריהן הן:

- גישה לא מורשית לנתונים רגישים או למערכות קריטיות

- העברות נתונים בלתי רגילות למכשירים חיצוניים, אחסון רשת משותף או שירותי ענן

- גישה לנתונים רגישים מחוץ לשעות העבודה

- התקנות תוכנה לא מורשות

- שינויים בלתי צפויים בהרשאות משתמשים

- ניסיונות לעקוף אמצעי אבטחה

- פעילות התחברות בלתי רגילה

- וכו'…

כדי לנטר באופן יעיל את כל התהליכים החשודים, מחלקת האבטחה צריכה:

- ליצור אינדיקטורים לאיומים. על ידי הגדרת אינדיקטורים לאיומים עבור הפעילויות שהוזכרו לעיל, מומחי אבטחה יוכלו ליצור התראות ולבצע אוטומציה של פעולות תגובה.

- להבטיח שליטה מוגברת על משתמשים בעלי הרשאות מיוחדות כגון מנהלי מערכת ומשתמשים אחרים עם גישה גבוהה, על ידי מעקב קפדני אחרי פעולתם, גישתם לנתונים רגישים ושינויים שנעשו בהגדרות המערכת.

- לסקור באופן קבוע את הלוגים כדי לזהות כל פעילות חשודה.

- לגשת לתגובה. ברגע שזוהתה פעילות בלתי רגילה, על אנשי אבטחה לנתח את הלוגים וההתראות ולנקוט בפעולות המתאימות כדי למזער סיכונים פוטנציאליים.

5. קחו ברצינות התנהגות לא רגילה של עובדים

התנהגות לא רגילה עשויה להיות דגל אדום לאירועי אבטחה פוטנציאליים.

התנהגות לא רגילה של עובדים יכולה לעיתים קרובות להוות אינדיקציה לאיום פנימי, ולכן חשוב לקחת את ההתנהגות הזו ברצינות. חברות יכולות להפיק תועלת מ- אנליטיקה של התנהגות משתמשים ויישויות (UEBA), המשתמשת באלגוריתמים של למידת מכונה לזיהוי דפוסים ואנומליות בהתנהגות המשתמשים.

באמצעות בסיס התנהגותי, אלגוריתמים של UEBA יכולים לנתח מידע חשוד בזמן אמת (שינויים בדפוסי התחברות, גישה לא רגילה לקבצים, הורדות נתונים מוגזמות וכו') כדי לזהות איומים שעשויים לדרוש חקירה נוספת. UEBA מאפשרת זיהוי של איומים בשלב מוקדם, ומאפשרת לצוותי האבטחה לנקוט בצעדים מיידיים כדי למנוע אירועי אבטחה. הוגן לומר ש-UEBA מאפשרת לכם לנקוט בצעדים פרואקטיביים יותר בהשוואה למערכת התראות מבוססת כללים מסורתית.

6. שימו לב לקבלני משנה כדי לנהל סיכוני צדדים שלישיים

סמוך זה בסדר, אך שליטה היא יותר טובה.

ספקים ושותפים חיצוניים יכולים להוות סיכון משמעותי לאבטחת הארגון שלכם, שכן לרוב יש להם גישה למסדי נתונים ומערכות קריטיות. במהלך שנת 2022, 19% מהדליפות נתונים התרחשו בגלל פגיעה בשותף עסקי חיצוני.

כדי להבטיח שיתוף פעולה בטוח, בצעו הערכת סיכון אבטחה לפני שתתחילו שיתוף פעולה עם צד שלישי. העריכו את מדיניות האבטחה ונהלי הגנת הנתונים של שותפים פוטנציאליים, וגלו אם הם נתקלנו באירועי אבטחה בעבר. בנוסף, ודאו שהם עומדים בסטנדרטים האבטחה שלכם ושלא יפריע להם אם תבצעו פיקוח על פעולתם.

סמוך זה בסדר, אך שליטה היא יותר טובה. ניהול סיכון אבטחה קבוע של צדדים שלישיים צריך להיות חלק מהאסטרטגיה האבטחה של הארגון שלכם.

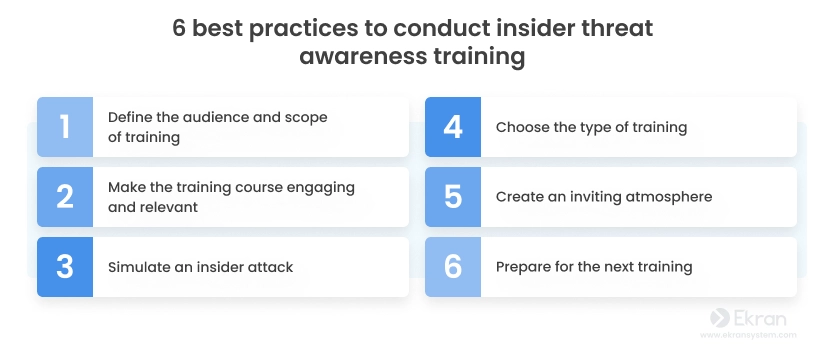

7. ערכו הדרכות סדירות להגברת המודעות לאבטחת סייבר

חינוך עובדים הוא המפתח להישאר לפני הסיכונים הפוטנציאליים.

האם ידעתם ש-75% מהאירועים של פרצות אבטחה נובעים מחוסר מודעות לאבטחת סייבר בקרב עובדים? לכן חשוב לבצע הדרכות סדירות לעובדים כדי לוודא שהם מכירים ועוקבים אחרי מדיניות האבטחה של הארגון שלכם.

הדגישו תמיד את החשיבות של שמירה על נהלי אבטחה ואת ההשפעה של איומי פנים על הארגון שלכם והלקוחות. שימו לב שלרוב המשתמשים מספיק הבנה כללית של איומים פנימיים וסיכונים, בעוד שמנהלי המערכות, קציני אבטחה ומשתמשים בעלי הרשאות מיוחדות צריכים ידע מעמיק.

הדרכות סדירות להגברת המודעות לאבטחת סייבר עוזרות להבטיח שהעובדים שלכם יודעים אילו אמצעים עליהם לנקוט כדי לשמור על אבטחת הארגון. זה יפחית את הסיכון לאירוע אבטחה פנימי בלתי מכוון.

8. בצעו באופן קבוע ביקורות תאימות IT

הכול סובב סביב תאימות.

אם ברצונכם לוודא שכל נהלי האבטחה שלכם פועלים כראוי, בצעו באופן סדיר ביקורות תאימות. תוצאות הביקורות הללו יכולות לעזור לכם להעריך אם הארגון שלכם עומד בדרישות של רגולציות אבטחה, חוקים וסטנדרטים.

כדי לעבור ביקורת תאימות, עליכם לבצע הערכת סיכון, ליישם בקרות אבטחה חזקות (ולפקח עליהן באופן קבוע), ולשמור תיעוד של כל המדיניות והנהלים האבטחתיים שלכם. למרבה המזל, עם תוכנת הגנה על איומי פנים ייעודית, תוכנית האבטחה שלכם יכולה להפוך לחזקה הרבה יותר.

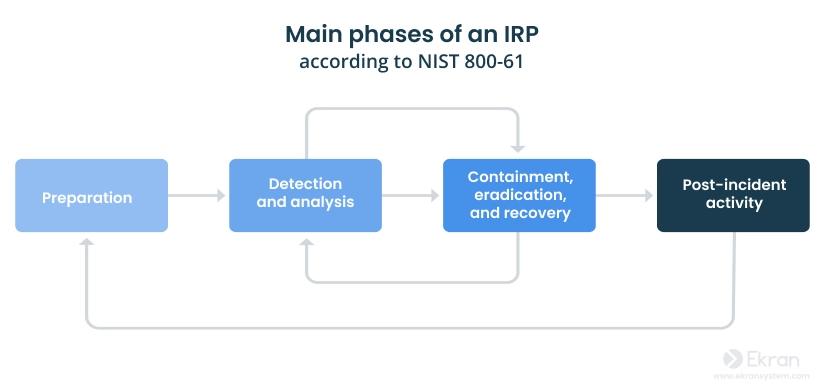

9. צרו תוכנית תגובה לאירועים מקיפה

דעו איך להגיב לאירועים במהירות וביעילות.

<pלמרבה הצער, רק 26% מהארגונים יש להם תוכנית תגובה לאירועי אבטחה, לפי מחקר הארגונים העמידים לאיומי סייבר 2021. עם זאת, יש לכלול תוכנית תגובה לאירועים (IRP) כדי להבטיח שתהיה לכם אפשרות להגיב בצורה יעילה ובזמן לכל אירוע אבטחה שיכול להתרחש.

תוכנית IRP מקיפה צריכה לכלול שלבים מסוימים לזיהוי האיום הפנימי וצעדים מיידיים למניעת נזקים נוספים (כגון הגבלת חשיפת נתונים על ידי בידוד מערכות מושפעות או חיבורן מהרשת). שלבי הבסיס של תוכנית IRP טובה הם:

לאחר שתוכנית תגובה לאירועים מוכנה, אל תשכחו לעבור עליה ולהעדכן אותה באופן קבוע כדי לוודא שהיא יעילה ורלוונטית לנוף האבטחה הנוכחי.

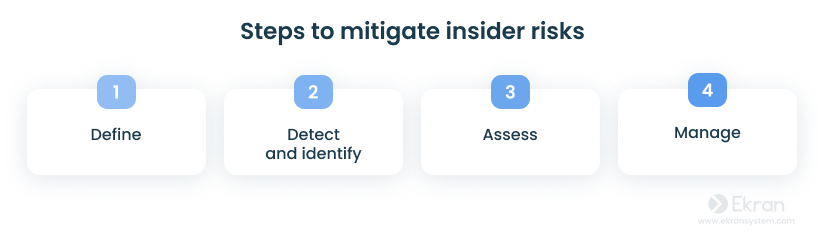

10. צמצום איומי פנים

מניעה עדיפה על טיפול.

כדי לצמצם איומי פנים פוטנציאליים לפני שהם הופכים לאירועי אבטחה חמורים, עליכם לעקוב אחרי סדרת צעדים מרכזיים: הגדרה, זיהוי והגדרה, הערכה וניהול.

- הגדרה — פתחו תוכנית צמצום איומי פנים אפקטיבית כדי להגדיר מהו איום פנימי.

- זיהוי והגדרה — זיהו ופתחו את האנשים שעשויים להוות איום פנימי.

- הערכה — העריכו את רמת הסיכון שאותם אנשים מזהים עלולים להוות.

- ניהול — ניהול פרואקטיבי של איומי פנים כדי למנוע אירועים מזיקים ולהפחית את השלכותיהם בצורה אפקטיבית.

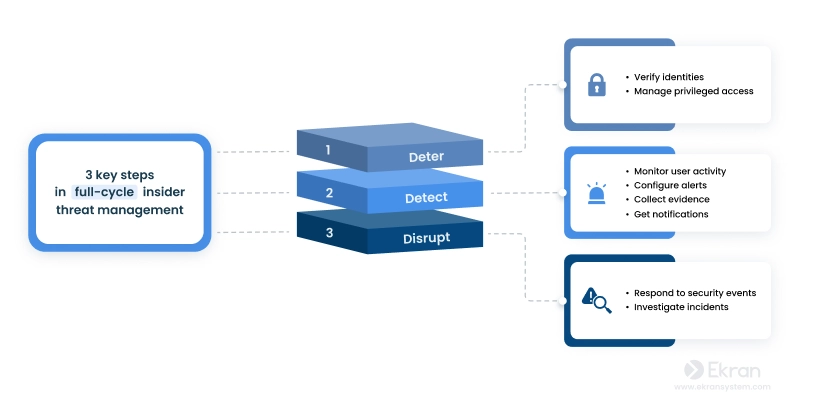

איך Syteca יכולה למזער איומי פנים?

כמערכת ניהול סיכוני פנים כוללת, Syteca יכולה להיות כלי חזק להגנה מפני איומי פנים בארגון שלכם. הפלטפורמה מספקת מגוון רחב של כלים להגנה על איומי פנים, החל מ-מעקב אחר פעילות משתמשים ועד דיווחים, ביקורת ו-תגובה אוטומטית לאירועים. Syteca תומכת בכלל ה-3D (הרתעה, זיהוי, ושיבוש) על ידי יישום אסטרטגיית אבטחה מלאה שמבצע את הפעולות הבאות:

- הרתעה מפני תוקפים פוטנציאליים

- זיהוי איומי אבטחה בזמן אמת

- שיבוש אירועי אבטחה לפני שהם גורמים לנזק משמעותי

הרתעה

על ידי שילוב של Syteca, תוכלו ליהנות ממנהל גישה מפורט עבור חשבונות משתמשים רגילים וחשבון בעלי הרשאות גבוהות. פלטפורמת Syteca מספקת שליטה מלאה על זיהוי משתמשים הודות לפונקציות ניהול חשבונות והרשאות נרחבות, אימות דו-שלבי, ניהול סיסמאות, כמו גם מערכת בקשות ואישורי גישה. כלומר, Syteca יכולה להעניק לכם את הכלים הדרושים לאבטחת קצוות קריטיים ולקבל תצוגה מלאה של כל חשבונות המשתמשים בארגון.

זיהוי

Syteca מאפשרת לצוותי אבטחה לעקוב אחרי פעילות משתמשים בנקודות קצה, לרשום את כל מושבי המשתמשים, לנטר סשן RDP, ולבדוק כל התנהגות חריגה או אירועי אבטחה. הפלטפורמה משלימה את המעקב המתמיד אחרי משתמשים עם יכולות מתקדמות כמו הקלטת וידאו של מושבים, חיפוש אחר אפיזודות מפתח, מעקב במצב לא מקוון, והגנה על לקוחות.

המערכת מזהה איומי פנים פוטנציאליים באמצעות ניתוח התנהגות משתמשים ויישויות (UEBA) מבוסס בינה מלאכותית, או על ידי התאמה אישית של התראות על ידי קציני אבטחה.

שיבוש

Syteca מספקת לצוותי אבטחה התראות בזמן אמת ומידע קונטקסטואלי, כך שהם יכולים לא רק לזהות אלא גם לשבש כל איום פנים פוטנציאלי. הפלטפורמה כוללת מגוון רחב של אפשרויות תגובה לאירועים, כגון אזהרה וחסימתו של משתמש, הריגת תהליך שמעורר את ההתראה, והתרעת הצוות על חיבור USB והגבלת הגישה אליו.

בנוסף, Syteca מאפשרת לכם לחקור אירועי אבטחה בעזרת מערכת דיווח מתקדמת המכסה נתונים קריטיים, כולל כתובות אתרים שברו, אפליקציות שהופעלו (עם זמן השימוש בהן), הקשות מקלדת, פקודות לינוקס שבוצעו, התקני USB שהוכנסו/חוסמו ועוד.

סיכום

לבסוף, איומי פנים יכולים לגרום לנזק רב לפעילות, למוניטין וליציבות הכלכלית של הארגון שלכם. אבטחת הארגון שלכם מפני איומי פנים צריכה להיות חלק מרכזי מאסטרטגיית האבטחה שלכם.

Syteca היא פתרון כולל שיעזור לכם ליישם שיטות העבודה הטובות ביותר בניהול סיכונים פנימיים ולהגן על הארגון שלכם מפני איומי אבטחה. תכונות מתקדמות שלה כוללות ניהול זיהוי משתמשים, מעקב פעילות משתמשים רציף, דוחות וניתוחים, התראות מותאמות ותגובה בזמן אמת לאירועים ועוד.

אם אתם רוצים להשיג תצוגה מלאה על פעילות המשתמשים ולהשיג הגנה אפקטיבית מפני איומי פנים, ייתכן ש-Syteca היא הפתרון שאתם מחפשים.