דוחות מרובים מראים שאנשים לא לוקחים את הצורך לבחור סיסמאות מאובטחות עבור אישורי הכניסה והמכשירים האישיים שלהם ברצינות מספיק. לפי דוח חקירות הפרת נתונים של Verizon לשנת 2022, 80% מהתקריות שנבעו מהתקפות פריצה היו מעורבות סיסמאות חלשות ונפגעות.

ממצאים אלו גורמים לנו לתהות האם די באישור זהות המשתמש רק פעם אחת בעת הכניסה. האם זה צריך להיות הליך חוזר? ואם כן, כיצד נוכל להפוך את האימות החד-פעמי לתהליך מתמשך המבטיח גם הגנה חזקה על נתונים וגם זרימת עבודה רציפה? במאמר זה, אנו בודקים אימות מתמשך כשיטה אמינה לאימות משתמשים בצורה מאובטחת.

מהו אימות מתמשך ואילו איומים הוא עוזר להפחית?

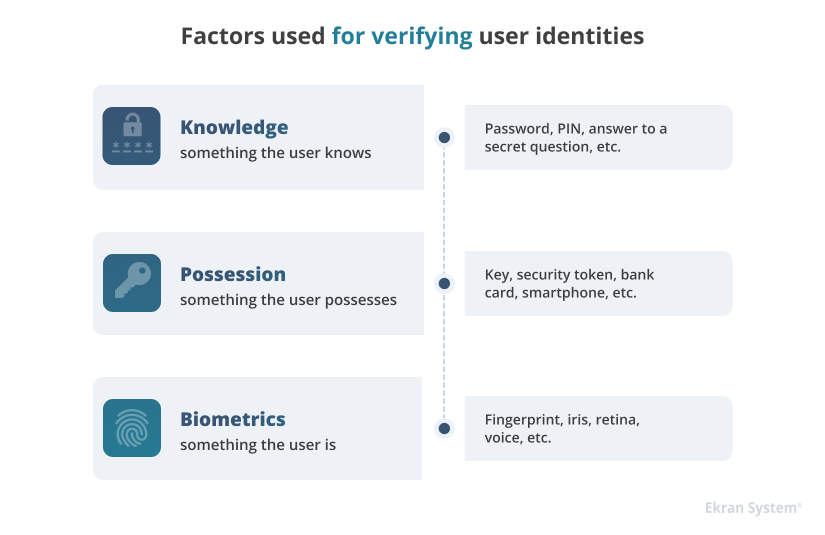

כדי לפתח הבנה טובה יותר של מהו אימות מתמשך, הבה נסקור את המאפיינים העיקריים של אימות מאובטח. ישנם שלושה מהם:

- נפוצה – הגישה מאובטחת ברחבי הרשת עבור כל המשתמשים, היישומים והמכשירים (הן אישיים והן ארגוניים)

- מחובר – ניתן לשתף מידע הדרוש להגנה על נכסים קריטיים על פני מערכת האקולוגית של האבטחה

- רציף – נתוני אימות נאספים, מנותחים ופועלים ברציפות, לא רק מעת לעת

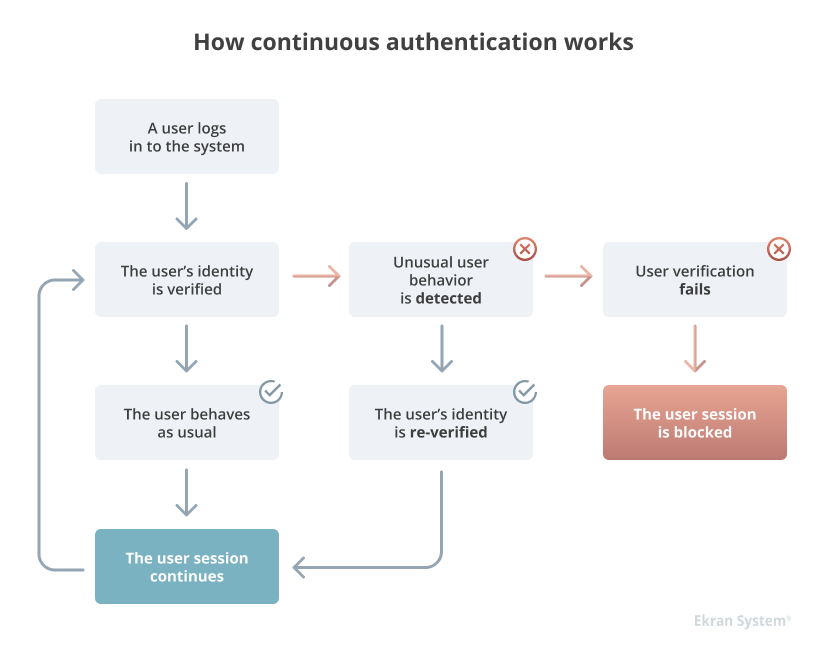

אימות חשבון מתמשך, או אימות מתמשך מבוסס סיכונים, היא שיטת אימות שמטרתה לאמת את המשתמש לא רק פעם אחת אלא באופן רציף לאורך כל הפעלת המשתמש. הרעיון המרכזי של אימות רציף מבוסס סיכונים הוא לספק אימות זהות חכם ומאובטח מבלי להפריע לזרימת העבודה.

שיטה זו אמורה להיות מסוגלת לרשום שינויים חריגים בהתנהגות של משתמש ואמת מחדש את זהות המשתמש במידת הצורך. לשם כך, פתרון ניהול זהות וגישה (IAM) עם פונקציונליות אימות מתמשך אמור להיות מסוגל:

- לאסוף מידע ללא הרף על פעולות המשתמש ולבסס דפוסי התנהגות קבועים

- למד להבחין בין התנהגות נורמלית לא נורמלית של משתמש מסוים על סמך נתונים שנאספו

- להעניק גישה למערכת או לבקש אימות זהות משתמש נוסף על סמך ניתוח התנהגות המשתמש

יחד עם זאת, אימות נוסף צריך להתרחש רק כאשר יש אינדיקטור סיכון אמיתי, כך שמשתמשים לא יבזבזו את זמנם בחזרה על הליכי אימות כאשר אין בהם צורך.

מתי להשתמש באימות רציף?

אימות רציף מבוסס סיכונים יכול לעזור לך להגן על הארגון שלך מפני התקפות זדוניות המכוונות לאישורי הכניסה של העובדים שלך. תוקפי סייבר יכולים להשתמש במגוון שלם של אמצעים כדי לסכן את חשבונות הארגון ולהיכנס למערכות פנימיות בלי לשים לב. חלק מהאמצעים האלה הם הבאים:

דיוג היא התקפת הנדסה חברתית הכוללת בדרך כלל שליחת הודעות או אימיילים למשתמשים לגיטימיים מתוך כוונה לפתות אותם לחשוף אישורי כניסה.

התקפת כוח אכזרי היא שיטת ניסוי וטעייה אם מוצאים את שילוב ההתחברות והסיסמה הנכון כדי להיכנס למערכת ספציפית.

האזנת סשנים היא דרך לגנוב אישורי התחברות חוקיים על ידי יירוט הפעלת התחברות מתמשכת.

התקפת מקלדת מורכבת משליחת תוכנית טרויאנית למחשב של המשתמש ובעזרתה, רישום מה המשתמש מזין דרך המקלדת.

על ידי זיהוי התנהגות חשודה ואימות מחדש של זהויות המשתמשים, אימות רציף יכול לעזור לך להבטיח שהעבריינים לא יישארו במערכות שלך מספיק זמן כדי לגרום לנזק משמעותי.

עכשיו בואו נסתכל מקרוב על האופן שבו פועל אימות רציף מבוסס סיכונים ואילו גורמים ממלאים תפקיד מרכזי בתהליך זה.

כיצד פועל אימות רציף?

בדרך כלל, אתה יכול לאמת את זהות המשתמש בעזרת גורם אחד (אימות חד-גורם) או מספר גורמים (אימות רב-גורמי).

בניגוד לשיטות אלו, אימות רציף מאמת גם משתמש לפי מי שהוא. במקום ביומטריה מסורתית כגון סריקות רשתית וטביעות אצבע, היא משתמשת במה שנקרא ביומטריה התנהגותית: דפוסי התנהגות משתמשים ייחודיים לכל אדם.

כך פועל אימות משתמשים מתמשך בפועל:

אם אתה משתמש באותו מכשיר באותו מיקום כדי להיכנס למערכת, לגשת לרשת באותן שעות ולהפעיל את אותה סט של יישומים מדי יום, פתרון האימות הרציף יזהה את הדפוס הזה ויאפשר לך לגשת למערכת עם מספר מינימלי של הליכי אימות. אבל אם אתה מתחבר ממכשיר שפתרון IAM לא יודע עליו כלום או מנסה לגשת לאפליקציה קריטית שמעולם לא השתמשת בו בעבר, המערכת תאשר מחדש שאתה האדם שאתה טוען שאתה.

ביומטריה התנהגותית משתמשת בטכנולוגיות למידת מכונה כדי לנטר באופן רציף את התנהגות המשתמש בהתבסס על פרופיל התנהגות בסיס.

פרופיל התנהגות בסיסי מבוסס על שלוש קטגוריות של גורמים:

- גורמים קוגניטיביים – תיאום עין-יד, דפוסי אינטראקציה של מכשירים וכו'.

- גורמים פיסיולוגיים – בשימוש ביד (ימין או שמאל), גודל זרוע, עוצמת לחיצות מקשים וכו'.

- גורמים הקשריים – מיקום, זמן, מכשיר וכו'

בניגוד לניתוח התנהגות משתמש ויישות (UEBA)

, אימות מתמשך באמצעות ביומטריה התנהגותית מתמקד לא רק במה שמשתמש עושה בדרך כלל אלא באיך הוא עושה זאת.

הדוגמה הנפוצה ביותר לביומטריה התנהגותית היא הקשה על המקשים דפוס: לכל אדם יש מהירות ומקצב משלו להקלדה על מקלדת, לחיצה על עכבר והקשה על סמארטפון.

בהתבסס על פרופיל ההתנהגות הבסיסי של המשתמש, פתרון האבטחה יכול לבדוק באופן אוטומטי ורציף אם היה החלפת משתמשים עבור מכשיר או יישום אינטרנט מסוים. גישה כזו מאפשרת להבחין בין משתמשים בפועל המנסים לגשת למערכת באמצעות מכשיר או חשבון של מישהו אחר לבין בוטים דמויי תוכנות זדוניות שמשתמשים באישורים גנובים.

כדי להעמיק את ההבנה שלנו לגבי אימות משתמשים מתמשך והערך שלו עבור ארגונים, הבה נשווה את זה לשיטת אימות אחרת – אימות רב-גורמי.

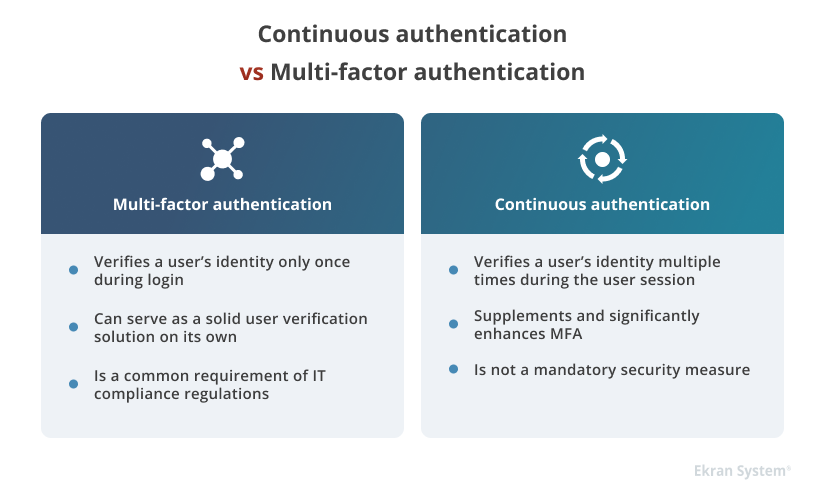

אימות רציף לעומת MFA

יש לראות באימות רציף תוספת ולא תחליף לאימות רב-גורמי (MFA). המטרה העיקרית של כל פתרון MFA היא לאשר שהאדם שמנסה לגשת למערכת הוא מי שהוא טוען שהוא, ובכך להוסיף שכבת אבטחה נוספת להגנה על נכסים קריטיים. עם זאת, פתרון אימות דו-גורמי רגיל לא יאמת מחדש את זהות המשתמש לאחר תחילת ההפעלה.

אימות משתמש רציף נועד למלא את פער האבטחה הזה ולהפוך את אימות זהות המשתמש לתהליך מתמשך לאורך כל ההפעלה. בעזרת אימות מתמשך, אתה יכול לצמצם את הסיכון שמישהו יקבל מכשיר או אפליקציה ספציפיים לאחר אישור זהות המשתמש והעניק גישה.

למרות שאימות מתמשך לרוב מתחרה ב-MFA כשווה, הוא עדיין לא יכול להחליף את ה-MFA באופן מלא כסטנדרט אבטחה. מומלץ לשלב את שתי השיטות הללו כדי לאכוף את אבטחת הסייבר של הארגון שלך.

לבסוף, מנקודת המבט של עמידה בתקנים, תקנות וחוקים כגון PCI DSS, היעד GDPR ו HIPAA, אימות רב-גורמי הוא רכיב חובה לניהול זהות וגישה. אימוץ MFA הכרחי להבטחת זהות איכותית ו ניהול גישה והגנה נאותה על הנתונים הרגישים שלך.

כיצד Ekran System יכולה לעזור לך להבטיח אימות מתמשך של זהות המשתמש

Ekran System היא פלטפורמת ניהול סיכונים פנימיים עם ערכת תכונות נרחבת עבור ניהול זהות וגישה:

- אימות דו-גורמי פונקציונליות (2FA) מאפשרת לך לאמת את זהויות המשתמש ברשת שלך על ידי שליחת קוד אימות חד פעמי ייחודי למכשיר האישי המאומת של המשתמש.

- אימות משני יכול לעזור לך להבחין בין הפעולות של משתמשים בודדים העובדים בחשבונות משותפים.

- מודול UEBA מבוסס AI יכול לעזור לך לזהות סימנים של פגיעה בחשבון. UEBA של Ekran System משווה אוטומטית את הפעולות של כל משתמש עם פרופיל ההתנהגות הבסיסי של המשתמש ומודיעה לקציני האבטחה על כל סטייה חשודה.

- ניהול גישה מועדף איתן יכולות מאפשרות לך לשלוט באופן פרטני בהרשאות גישה למשתמשים ולהפוך את הניהול לאוטומטי של סודות לאימות ללא סיסמה [PDF].

בנוסף, עם Ekran System, אתה יכול לבצע משתמש רציף ניטור פעילות כדי לעקוב מקרוב אחר פעולות המשתמשים המורשים והרגילים. Ekran System מאפשרת לך להגדיר תגובה לאירוע בזמן אמת כדי לזהות ולטפל ביעילות בפעולות משתמש חשודות ואירועי אבטחת סייבר. בנוסף, הפונקציונליות הנרחבת של Ekran System מקלה באופן משמעותי על תאימות לאבטחת IT עיקרית דרישות.

מסקנה

אימות מתמשך היא השיטה ששינתה את האופן שבו ארגונים מאמתים משתמשים, והפכה אותו מהליך חד פעמי לתהליך מתמשך. אימוץ שיטה זו יכול לשפר משמעותית את אבטחת הארגון ולהפחית את הסיכון לאיומים פנימיים.

למידת מכונה וביומטריה התנהגותית הן שתי הטכנולוגיות העיקריות המאפשרות אימות משתמשים מתמשך.

למרות שאימות רציף הפך לאחת השיטות המומלצות עבור IAM, אין לראות בשיטה זו תחליף לאימות מרובה גורמים ומשני.

הצוות שלנו עובד ללא הרף על שיפור שירותי IAM ויכולות אחרות של ניהול איומים פנימיים של Ekran System כדי לעזור לך להבטיח רמה אמינה של אבטחת סייבר בארגון שלך.