האתגר באבטחת נתונים רגישים

אבטחת הנתונים בארגון הופכת למורכבת יותר כאשר האיום מגיע מבפנים.

עובד רשלני עלול לשתף אישורים באופן לא מאובטח, גורם חיצוני עלול לפרוץ לחשבון ולנצל הרשאות גישה, ומקורב זדוני עשוי לנצל את הרשאותיו כדי לגרום נזק מכוון.

לפי דו"ח IBM לשנת 2020, 60% מהארגונים חוו מעל 20 תקריות הקשורות לאיומים פנימיים בתוך שנה אחת בלבד.

UEBA (User and Entity Behavior Analytics) מציעה פתרון מתקדם לניטור וזיהוי פעילות חריגה בתוך הארגון, המאפשרת לזהות איומים לפני שהם גורמים לנזק משמעותי.

במאמר זה נסביר מהי UEBA, כיצד היא פועלת, ונציג שבע שיטות מומלצות לבניית קו בסיס התנהגותי להגנה מיטבית.

מה זה UEBA?

UEBA (User and Entity Behavior Analytics) היא טכנולוגיה לזיהוי וחקירה של פעילות חשודה של משתמשים וישויות בתוך הארגון.

המונח "ישות" מתייחס למשתמשים לא-אנושיים כמו רובוטים, דמונים, כלי אוטומציה וכדומה.

פתרונות UEBA לומדים את דפוסי ההתנהגות הרגילים של משתמשים וישויות, מאבחנים חריגות ומשתמשים באלגוריתמים מתקדמים, כגון למידת מכונה, לזיהוי איומים בזמן אמת.

ניתן לשלב את UEBA בתוך פתרונות אבטחה קיימים או להשתמש בה כמערכת עצמאית.

כיצד UEBA פועלת?

עובדים משאירים "טביעות דיגיטליות" בכל רחבי המערכת הארגונית, הכוללות גישה לקבצים בזמנים מסוימים, שגרות עבודה יומיות וביקור חוזר באותם אתרים.

מערכת UEBA יוצרת "קו בסיס התנהגותי" עבור כל משתמש באמצעות מעקב אחר דפוסים קבועים.

כאשר מתגלה חריגה משמעותית מהשגרה, UEBA מזהה פעילות חשודה ושולחת התראות אבטחה בזמן אמת.

למה ארגונים צריכים UEBA?

אוטומציה של ניתוח נתונים

UEBA מזהה איומים תוך שניות באמצעות בינה מלאכותית, מה שלא ניתן לבצע ידנית.

מניעת דליפות נתונים

UEBA מזהה הורדת נתונים לא שגרתית, גישה ממיקום חדש או שימוש חריג במשאבים.

זיהוי חשבונות שנפרצו

האקרים נוהגים בצורה שונה מהמשתמשים הרגילים, כגון חיפוש מידע רגיש במקום פתיחת מסמכים שגרתיים. UEBA מזהה את החריגות הללו ומתריעה לגורמי האבטחה.

איתור מקורבים זדוניים ושגויים

עובדים עלולים לפעול בזדון לפרקי זמן קצרים בלבד, אך UEBA יכולה לזהות סטיות משמעותיות מהתנהגותם הרגילה. כמו כן, היא מסייעת בזיהוי טעויות אנוש, כגון שיתוף סיסמאות או גישה לרשתות לא מאובטחות.

כיצד UEBA פועלת בפועל?

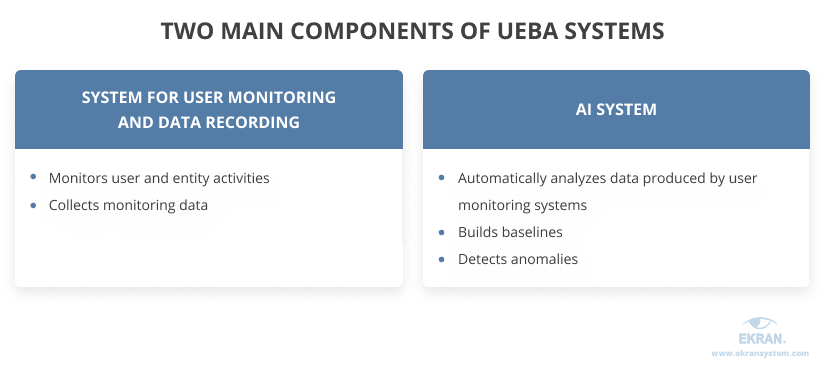

מערכות UEBA פועלות במספר שלבים עיקריים:

- מעקב אחר פעילויות משתמשים וישויות ואיסוף נתונים מיומני המערכת

- שימוש בשיטות אנליטיות מתקדמות לניתוח הנתונים

- יצירת קו בסיס של התנהגות תקינה לכל משתמש וזיהוי סטיות

- השוואת התנהגות המשתמשים לקבוצות עמיתים בעלי תפקידים דומים

- ניתוח סטיות ובחינת רמת החריגות והסיכון

- שליחת התראות בזמן אמת כאשר מתגלה פעילות חשודה

מערכות UEBA משלבות בין ניטור פעילות המשתמשים לבין בינה מלאכותית, ומנתחות נתונים מגורמים שונים, כמו אתרים שביקרו בהם, יישומים בשימוש ופעולות מערכת.

UEBA מספקת שכבת הגנה קריטית לארגונים, ומאפשרת לזהות ולמנוע איומים פנימיים לפני שהם גורמים לנזק ממשי.

7 שיטות עבודה מומלצות לבניית קו בסיס להתנהגות משתמשים

1. הגדירו מקרי שימוש

לפני בחירת פתרון UEBA, חשוב להגדיר את מקרי השימוש שברצונכם לנטר. מקרים אלו עשויים לכלול:

- זיהוי מקורבים זדוניים

- גילוי חשבונות שנפרצו

- זיהוי איומי אבטחה ידועים

הגדרה ברורה של הסיכונים שאתם מעוניינים לזהות תסייע לכם לקבוע אילו נתונים יש לאסוף וכיצד לנתחם.

2. הגדירו מקורות נתונים

ודאו כי פתרון ה-UEBA שבחרתם מסוגל לאסוף את כל הנתונים הדרושים לצורך ניתוח התנהגותי מדויק.

סוגי הנתונים עשויים לכלול:

- יומני מערכת ואירועים

- מידע על ביצועי עובדים ומשאבי אנוש

- נתוני הקשר עסקיים

- נתוני רשת ונקודות קצה

- מידע ממיילים, רשומות HR ופעילות במדיה חברתית

ככל שמערכת ה-UEBA יכולה להתמודד עם יותר סוגי נתונים, כך המודל ההתנהגותי יהיה מדויק יותר.

3. הגדירו התנהגויות רלוונטיות

האפקטיביות של UEBA תלויה במגוון ובכמות הנתונים הנאספים לניתוח.

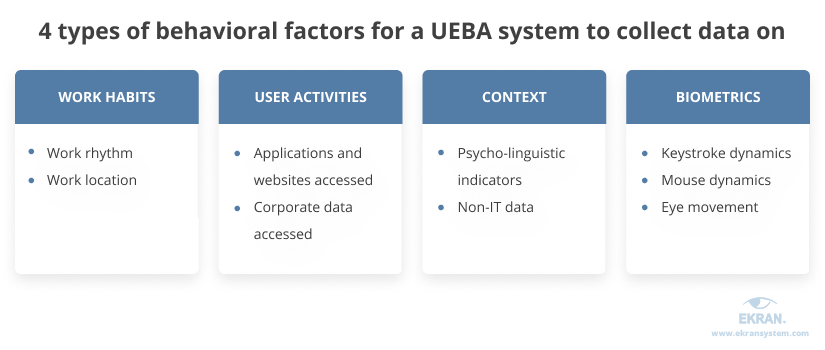

יש להגדיר אילו גורמים התנהגותיים ייאספו וינותחו, כגון:

- שעות פעילות רגילות

- סוגי היישומים בהם נעשה שימוש

- תבניות עבודה אופייניות

- דפוסי תקשורת עם עמיתים

הבנה מוקדמת של סוגי הנתונים שייאספו תאפשר לכם לחדד את הבסיס ההתנהגותי ולמזער תוצאות חיוביות כוזבות.

גורמים מרכזיים בניתוח התנהגות משתמשים (UEBA)

הרגלי עבודה

-

קצב עבודה – עובדים נוטים לשמור על דפוסי עבודה קבועים. עם זאת, שינויים פתאומיים, כמו התחברות לרשת הארגונית באמצע הלילה, עשויים להוות אינדיקציה לפעילות זדונית. שינויים אלה עלולים להופיע גם בתקופות חשבונאות עמוסות או בעקבות קידום/שינוי תפקיד, ולכן יש להבחין בין התנהגות חריגה טבעית לבין פעילות חשודה.

-

מיקום העבודה – בעידן העבודה ההיברידית, עובדים מתחברים ממקומות שונים, אך כניסות בו-זמנית ממיקומים מרוחקים או ממכשירים שמעולם לא היו בשימוש עשויות להעיד על ניסיון חדירה בלתי מורשה.

פעילויות משתמשים

-

גישה ליישומים ואתרי אינטרנט – רוב העובדים משתמשים בטווח קבוע של יישומים ואתרים. הורדה של אפליקציה חדשה או ביקור באתר אסור עשויים להוות סימן לניסיון פריצה או מתקפת פישינג.

-

גישה לנתונים רגישים – ארגונים מגבילים גישה לנתונים בהתאם לתפקיד העובד. מערכת UEBA מזהה חריגות כגון עובד במחלקת השיווק הפותח מסד נתונים פיננסי של לקוחות, מה שעשוי להעיד על דליפת מידע.

גורמים הקשריים

-

ניתוח שפה והתנהגות פסיכו-לשונית – מחקרים מראים שהשפה שבה משתמשים העובדים עשויה להוות אינדיקציה לאיומים פנימיים. UEBA מתקדמות יכולות לנתח דפוסי שפה ולזהות שינויים באימיילים או במסרים פנימיים שיכולים להצביע על כוונות זדוניות.

-

נתוני HR ומשאבי אנוש – מידע על תקופות חופשה, שינויי תפקידים וקידומים מסייע בהבנת שינויים התנהגותיים ובהערכת גורמי סיכון פנימיים.

גורמים ביומטריים

-

דינמיקת הקלדה – לכל אדם יש דפוס הקלדה ייחודי. UEBA מזהה שינויים משמעותיים בקצב ההקלדה, מה שעשוי להעיד על חדירה לחשבון משתמש.

-

דינמיקת עכבר – ניטור תנועות עכבר, מהירות קליקים ושימוש בסמן יכולים לסייע בזיהוי שימוש בלתי מורשה בתחנת עבודה.

-

ביומטריה של תנועות עיניים – מעקב אחרי תנועות עיניים יכול לזהות כאשר משתמש מורשה לא נמצא בתחנת העבודה, בעוד עמיתו מנסה להשתמש בחשבונו ללא רשות.

4. קביעת תקופת בסיס מתאימה

לספקי UEBA יש המלצות לגבי משך תקופת הבסיס, אך יש להתאים אותה לאופי הארגון.

- משך זמן קצר מדי (פחות משבוע) – עלול להוביל לשיעור גבוה של תוצאות כוזבות.

- משך זמן ארוך מדי (מעל 90 יום) – עלול לגרום למערכת לזהות חריגות כפעילות רגילה.

- פריסת UEBA בזמן עומס ארגוני – עשויה להשפיע על קביעת קווי הבסיס וליצור סטיות שאינן מייצגות פעילות רגילה.

5. עדכון מדיניות האבטחה והגברת מודעות

- יידעו את העובדים על פריסת UEBA, הסבירו את מטרותיה וכיצד היא תורמת לאבטחה.

- UEBA אינה תחליף להדרכות אבטחת מידע – עובדים צריכים להבין את הסיכונים ולפעול בהתאם.

- שיעור גבוה של תוצאות כוזבות עלול לפגוע באמון ובמורל העובדים. לכן, קציני אבטחה חייבים לנקוט בגישה שקופה וכוללת, בשיתוף HR וייעוץ משפטי, כדי למנוע אי-הבנות.

- שימוש משולב עם פתרונות ניטור כמו הקלטת פעילות משתמשים יכול לאשש ממצאים ולמנוע טעויות בזיהוי.

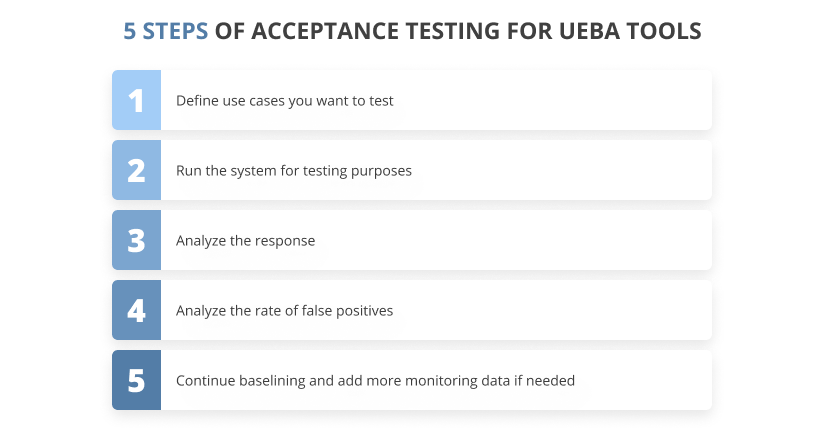

6. בדיקות קבלה למערכת UEBA

לאחר קביעת קו הבסיס, יש לבצע בדיקות לאימות דיוק הזיהוי:

- הגדרת מקרי שימוש לבדיקה – זיהוי משתמשים שנפגעו, גישה לא מורשית למידע, התנהגות חריגה וכו'.

- בדיקת שיעור תוצאות כוזבות – אם המערכת מזהה יותר מדי חריגות לא מוצדקות, יש לשקול הארכת תקופת הבסיס או הרחבת איסוף הנתונים.

- שיפור רציף – ככל שהמערכת אוספת יותר נתונים, יש לכוונן את ההגדרות שלה כדי לשפר את הדיוק ולמזער התראות שווא.

באמצעות גישה מובנית ויישום UEBA באופן מחושב, ניתן לשפר משמעותית את זיהוי האיומים הפנימיים ולמנוע סיכוני אבטחה עוד לפני שהם הופכים לאירועים קריטיים.

7. בנה מחדש את קו הבסיס מעת לעת

פעילויות המשתמש והישות משתנות ללא הרף. עובדים יכולים לשנות את המשימות והפרויקטים שלהם, למשל, כך שהתנהגותם כמובן תשתנה מעת לעת.

רוב מערכות ה-UEBA אוספות נתונים באופן אוטומטי ומתאימות את קו הבסיס מעת לעת הודות לאלגוריתם למידת המכונה שלהן. עם זאת, כאשר הארגון שלך עומד בפני שינויים מבניים או פרסונליים גדולים, ייתכן שיהיה עליך ליצור קו בסיס חדש להמשך תפעול יעיל של מערכת UEBA.

כיצד מודול Syteca UEBA עוזר לך לשפר את אבטחת הנתונים

כפלטפורמה לניהול סיכונים פנימיים, Syteca כוללת פונקציונליות מרובות הפועלות יחד כדי לעזור לך ליצור ניטור מקיף של משתמשים וזיהוי ומניעה של איומים פנימיים.

אחת מתכונות המפתח שלו היא פונקציונליות של ניתוח התנהגות של משתמשים ושל ישות . מופעל על ידי אלגוריתמים של בינה מלאכותית, מודול Syteca UEBA בונה קו בסיס של התנהגות משתמשים ומזהה חריגות בשגרה של משתמשים פנימיים. לדוגמה, זה יודיע לקציני האבטחה שלך במקרה שעובד ניגש לרשת הארגונית בשעות שאינן עובדות.

נצל את ההזדמנויות של פלטפורמת Syteca כדי לזהות איומים ולהגיב אליהם בזמן אמת:

- ניתוח התנהגות המשתמש והישויות – זיהוי פעילות חריגה של משתמשים ופגיעה אפשרית בחשבון.

- התראות מוגדרות מראש ומותאמות אישית – חקור אוסף של תבניות התראות המכסות את איומי הפנים הנפוצים ביותר והגדר בקלות חוקים משלך.

- תגובה אוטומטית לאירועים – הגדר פעולות תגובה אוטומטיות כמו הודעות אזהרה או חסימת משתמשים עבור פעילויות שעלולות להיות חשודות.

מַסְקָנָה

הפחתת סיכונים פנימיים היא מאתגרת. אחת הגישות המבטיחות ביותר לעשות זאת היא ביסוס קו הבסיס של התנהגות המשתמש וזיהוי פעילות חריגה.

על ידי הכנסת כלי UEBA לאסטרטגיית אבטחת הסייבר שלך, אתה מגדיל באופן משמעותי את הסיכוי לזהות איומים הקשורים למשתמשים ולמנוע פרצות מידע.

הקפד:

- קבע את מקרי השימוש העיקריים שאתה רוצה לכסות באמצעות ניתוח התנהגות משתמשים

- קבע מקורות נתונים לאיסוף מידע על המשתמשים שלך

- קבע פרק זמן סביר לבסיס