שיטות מסורתיות לניהול זהויות והרשאות (IAM) אינן מספקות מספיק גמישות, תגובתיות ויעילות. למעשה, לפי דו"ח State of Enterprise Identity של מכון Ponemon, ארגונים רבים מתקשים לפתח תוכנית IAM בוגרת. בין הסיבות המרכזיות לקושי זה, שעלו מהדו"ח, ניתן למנות חוסר מודעות של עובדים, תקציב לא מספק ותכנון לא יעיל.

במקביל, עולם הסייבר משתנה כל הזמן בשל גורמים כמו מגפת הקורונה, מתחים גיאופוליטיים והגידול בעבודה מרחוק – שינויים שמשפיעים גם על הדרישות למערכות IAM יעילות.

כדי להדביק את קצב ההתפתחות של איומי הסייבר, מומלץ לשפר את גמישות מאמצי האבטחה בארגון, החל מאסטרטגיית ניהול הזהויות וההרשאות. במאמר זה, נסקור את היתרונות של גישה אג'ילית לאבטחת סייבר ונציע חמישה צעדים מעשיים ליישום אג'יליות באסטרטגיית ה-IAM שלכם.

הבנת הצורך בגישה אג'ילית לאבטחת סייבר

במקור, Agile הייתה מתודולוגיה לניהול פרויקטים, שהוגדרה במניפסט האג'ילי. גישה זו נועדה לאפשר למפתחי תוכנה:

✔️ להסתגל במהירות לשינויים

✔️ לזהות הזדמנויות טוב יותר

✔️ להשיג שקיפות בתהליכים

✔️ לזהות חסמים שמפריעים ליעילות

למרות שמקורה בפיתוח תוכנה, ניתן ליישם את המתודולוגיה האג'ילית כמעט על כל תהליך שניתן לתכנן ולנהל – ואבטחת סייבר אינה יוצאת דופן. תחום זה מחייב גמישות והתאמות שוטפות כדי להבטיח רמה גבוהה של אבטחה ויעילות.

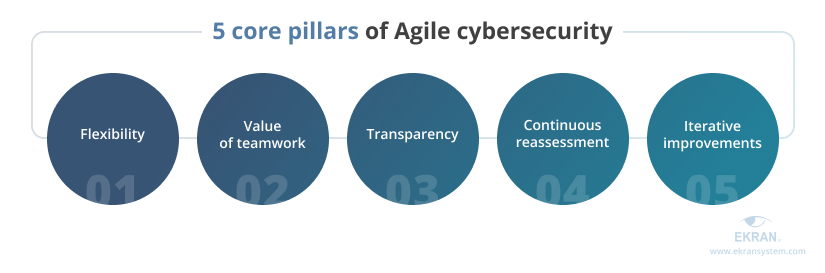

ללא קשר לתחום היישום, עמודי התווך של הגישה האג'ילית נשארים זהים. כעת נבחן כיצד הם באים לידי ביטוי באבטחת סייבר.

עקרונות היסוד של גישה אג'ילית באבטחת סייבר

✅ גמישות – על פי המניפסט האג'ילי, תגובה לשינויים חשובה יותר מהיצמדות לתוכנית קבועה. איזון נכון בין זמן, היקף ותקציב היישום והניהול של אסטרטגיית אבטחת הסייבר מאפשר לארגון להסתגל במהירות לצרכים משתנים ולדרישות אבטחה חדשות, מבלי לפגוע בקצב העבודה.

✅ ערך העבודה בצוות – צוותי אבטחת סייבר שפועלים בגישה אג'ילית עובדים בשיתוף פעולה, סומכים זה על זה ומבינים היטב את תחומי האחריות שלהם. במקום להסתמך אך ורק על תהליכים וכלים, הם מסתמכים זה על זה, מה שמגביר את הגמישות והיעילות. התקשורת בין חברי הצוות מתקיימת לפי הצורך, ללא בירוקרטיה מיותרת.

✅ שקיפות – הגישה האג'ילית מבטיחה שכל מי שמעורב בניהול ויישום אסטרטגיית הסייבר יהיה מסונכרן עם מטרות הארגון. כל חברי הצוות מבינים את התוכניות, התהליכים ויעדי האבטחה, משתמשים במונחים אחידים ומודעים להתקדמות הפרויקט. שינויים חשובים מוצדקים ומקודמים באופן שמעודד מוטיבציה בקרב העובדים.

✅ הערכה מחודשת מתמדת – בדיקות תקופתיות חיוניות לזיהוי חולשות אבטחה וחשיפת בעיות אפשריות בזמן. בנוסף, סקירת עבודת הצוות מאפשרת לאתר תהליכים לא יעילים ולבצע התאמות מיידיות, מה שמוביל לשיפור איכות העבודה והשגת יעדי האבטחה של הארגון.

✅ שיפורים מחזוריים – שינויים במערכת אבטחת הסייבר של הארגון מיושמים במחזורים קצרים, הנקראים Sprints. גישה זו מאפשרת הטמעה ובדיקה מהירה של בקרות אבטחה חדשות. בהתבסס על תוצאות ה-Sprint הקודם, צוות הסייבר יכול לתכנן וליישם שיפורים למחזור הבא, ללא צורך להמתין חודשים עד להשלמת כל מערכת האבטחה.

השוואה בין גישות זריזות לעומת גישות שאינן זריזות לאבטחת סייבר

![]()

גישה אג'ילית לאבטחת מידע

- גמישות מוגברת – אסטרטגיית סייבר גמישה מסייעת לארגון לשמור על עמידות ולעמוד בדרישות רגולציה משתנות.

- יכולת תגובה טובה יותר – גישה אג'ילית מאפשרת לנהל סדרי עדיפויות משתנים ולהגיב לאיומי סייבר ואתגרי אבטחה חדשים במהירות.

- שיפור נראות – מפת דרכים מתועדפת, לוח זמנים ותקציב ברורים מסייעים לשמור על שקיפות הפעילות בתחום הסייבר.

- ייעול תפעולי – שיפור פרודוקטיביות הצוות, האצת יישום אסטרטגיות סייבר ותהליכים יעילים יותר להפחתת סיכוני סייבר.

- הפחתת עלויות – בחירה בפתרונות ותהליכים יעילים יותר יכולה לשפר את החסכוניות של אבטחת המידע הארגונית.

![]()

חסרונות של גישות לא-אג'יליות באבטחת מידע

- חוסר יכולת להסתגל לשינויים – אסטרטגיות סייבר נוקשות אינן מאפשרות שינוי מהיר ויעיל, ולעיתים מתווספים פתרונות חדשים באופן לא מיטבי למערכות מיושנות.

- עמידות נמוכה בפני איומי סייבר – חוסר בהבנה מעמיקה של אתגרי אבטחה חדשים ומתהווים מגדיל את הסיכון לאירועי סייבר.

- היעדר תכנון ברור – דדליינים אינם מתקיימים עקב מסגרות זמן לא ברורות ותהליכים איטיים וקשים למעקב.

- צוות סייבר מתוסכל – שיתוף פעולה לא אפקטיבי וחלוקת אחריות לא ברורה יוצרים בלבול ומתחים בין חברי הצוות.

- חריגות תקציביות – ירידה ביעילות וחוסר גמישות מובילים לרוב לחריגות בתקציב אבטחת המידע.

כיצד להפוך את אסטרטגיית ה-IAM שלכם לאג'ילית

כמרכיב מרכזי באבטחת הסייבר הארגונית, גם ניהול זהויות והרשאות (IAM) חייב להתבסס על שיטה מהירה, גמישה ויעילה.

אחת הדרכים להשיג זאת היא באמצעות גישה אג'ילית, המאפשרת אספקת פתרונות IAM בצורה דינמית ומותאמת לשינויים ולצרכים הארגוניים.

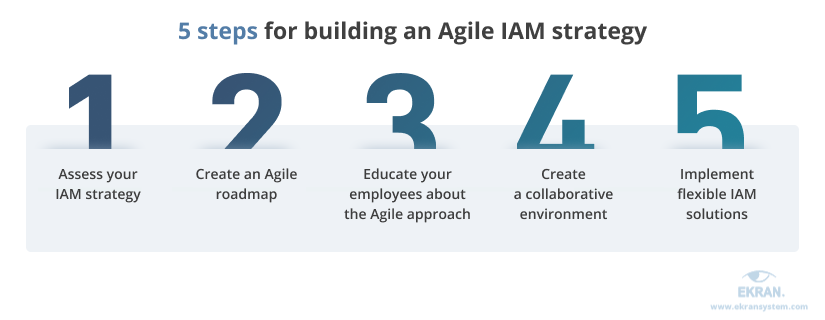

תיארנו חמישה שלבים להבאת זריזות לאסטרטגיית ניהול הגישה והזהויות של הארגון שלך:

הטיפים שאנו מציעים כאן ישימים הן לפיתוח אסטרטגיית IAM מאפס והן להפיכת אסטרטגיית IAM הקיימת שלך לזריזה יותר.

1. הערכת אסטרטגיית ה-IAM שלכם

לפני שמיישמים שינויים, חשוב להבין את המצב הנוכחי. יש לבדוק תהליכים, מדיניות ואסטרטגיית IAM קיימת, כולל מחזור חיי משתמשים, מערכות משאבי אנוש, סביבת Active Directory ועוד. לאחר ההערכה, יש לבצע ניתוח פערים כדי להקל על אימוץ מתודולוגיה אג'ילית ולבחון את תאימות האסטרטגיה הקיימת לערכי אג'יליות. ההערכה אינה חד-פעמית – מומלץ לבצע עדכונים תקופתיים כדי לשמור על גמישות ולהתמודד עם איומי סייבר מתפתחים.

2. יצירת מפת דרכים אג'ילית

תכנון נכון של אסטרטגיית IAM מאפשר הפיכת מסקנות ההערכה לתוכנית פעולה. מפה זו תשמש כהנחיה ברורה ותשמור על התקדמות תהליך השיפור. בניגוד למפת דרכים מסורתית, מפת דרכים אג'ילית גמישה לשינויים. תכנון לטווח קצר של כמה חודשים בלבד מאפשר תגובה מהירה לשינויים באיומי סייבר ולמשוב ארגוני. שימוש במודל איטרטיבי (סבבי פיתוח קצרים) מאפשר יישום יכולות IAM בשלבים קצרים (ספרינטים) בני שבועיים עד חודש, תוך עדיפות למקרי שימוש ספציפיים בכל מחזור עבודה.

3. חינוך עובדים על גישה אג'ילית

אג'יליות היא גישה מבוססת אנשים. כדי ליישם אותה בהצלחה, יש להכשיר את צוותי הסייבר וה-IT על עקרונות אג'יליים, להסביר איך הם עובדים ולמה הם חשובים. ללא הבנה של המוטיבציה מאחורי השינוי, עובדים עשויים להתנגד לו. ניתן להגדיר עובד אחראי להפצת מתודולוגיית אג'יל בארגון או להיעזר ביועץ חיצוני לצורך הדרכות.

4. יצירת סביבת עבודה שיתופית

הצלחה מבוססת על שיתוף פעולה. סביבת עבודה שיתופית מאפשרת הערכה ושיפור מתמיד של אסטרטגיית IAM. שיתוף פעולה עם גורמים מרכזיים בארגון הוא קריטי למניעת חסמים ביישום מתודולוגיה אג'ילית. ניתן לקיים פגישות אג'יליות ממוקדות נושא, המבטיחות עמידה ביעדים בזמן ושיפור מתמיד.

5. יישום פתרונות IAM גמישים

כדי לשמור על יעילות לטווח ארוך, פתרונות IAM צריכים לכסות את כל רמות הגישה והזהויות בארגון ולתמוך בשינויים עתידיים. יש לוודא שהפתרונות מיועדים לארגונים היברידיים (ענן ואון-פרמיס), תוך התאמה לצרכים המשתנים של העסק. עלות-תועלת ואינטגרציה קלה עם תשתיות קיימות הן קריטיות להצלחת אסטרטגיית IAM.

כיצד Syteca מסייעת בהבאת אג'יליות ל-IAM

Syteca היא פלטפורמה לניהול סיכונים פנים-ארגוניים, המעניקה לארגונים גמישות, אינטגרציה והתאמה אישית לאבטחת מידע הוליסטית.

יכולות ה-IAM של Syteca כוללות:

✅ אימות משתמשים באמצעות אימות דו-שלבי (2FA)

✅ שליטה גרעינית (Granular) בהרשאות של משתמשים רגילים ומשתמשים בעלי הרשאות גבוהות

✅ אישור גישה אוטומטי או ידני

✅ הקצאת גישה זמנית לנקודות קצה קריטיות

✅ התאמת פרופילי משתמשים בחשבונות משותפים ועוד

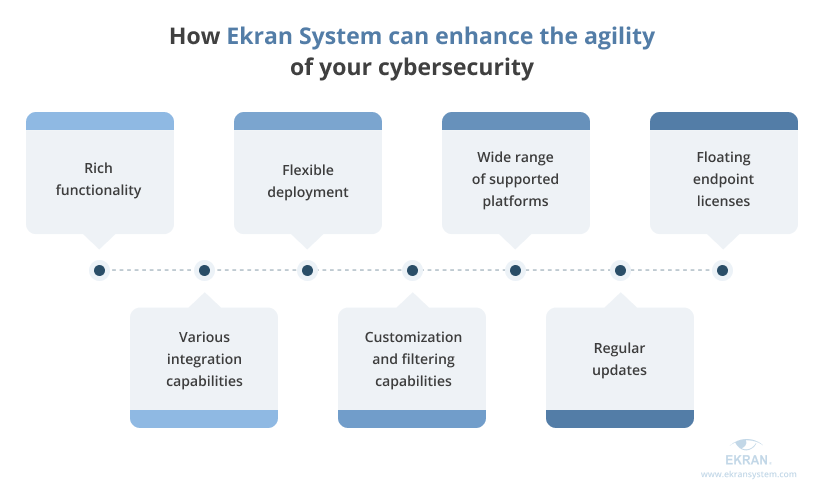

בנוסף לתכונות IAM חזקות, ישנן מספר דרכים בהן Ekran System יכולה לשפר את הזריזות הכוללת של אבטחת הסייבר שלך:

Syteca – פתרון הוליסטי לאבטחת מידע אג'ילית

1. פונקציונליות מקיפה

Syteca היא פלטפורמה לניהול סיכונים פנים-ארגוניים (IRM), המשלבת ניהול גישה מורשית (PAM), ניטור פעילות משתמשים (UAM), תגובה לאירועים, בקרת ציות רגולטורית, ועוד – פתרון אחד למגוון רחב של אתגרי סייבר.

2. פריסה גמישה

ניתן לפרוס את Syteca בענן, באתר הלקוח (on-prem), או בסביבה היברידית, כדי להתאים לשינויים תשתיתיים ולשפר את הגמישות התפעולית. כמו כן, תמיכה ב-multi-tenant מאפשרת לנהל מספר מערכות בנפרד בתוך סביבת Syteca אחת.

3. תמיכה במגוון פלטפורמות

ניתן להתקין את Syteca על מגוון רחב של נקודות קצה, כולל שרתים ארגוניים, שרתי טרמינל, שרתי Jump, תחנות עבודה פיזיות ווירטואליות.

המערכת תומכת ב-Windows, Linux, macOS, UNIX, X Window System, Citrix ו-VMware.

4. רישוי דינמי (Floating Endpoint Licenses)

בניגוד לפלטפורמות אחרות, המחייבות קישור קבוע של רישיון לנקודת קצה מסוימת, Syteca מאפשרת העברת רישיונות בין נקודות קצה בקלות – מה שמאפשר חיסכון בעלויות ומונע צורך ברכישת רישיונות נוספים.

5. יכולות אינטגרציה מתקדמות

Syteca תומכת באינטגרציה עם מערכות SIEM לזיהוי אירועי סייבר, כמו גם עם מערכות ניהול קריאות שירות כגון SysAid ו-ServiceNow, וחיבור ישיר ל-Active Directory.

6. התאמות אישיות ויכולות סינון מתקדמות

מעבר לתבניות ולכללי ברירת מחדל, Syteca מאפשרת התאמה אישית של דוחות והתראות, וכן יכולות סינון מתקדמות לניטור ממוקד של הנתונים הקריטיים ביותר בזמן אמת.

7. עדכונים שוטפים ותמיכה 24/7

Syteca מתפתחת ללא הרף, עם עדכונים שוטפים להוספת יכולות חדשות ולהתאמה לאיומים משתנים. בנוסף, המערכת מלווה בצוות תמיכה טכנית 24/7 המבטיח שתקבלו את המקסימום מהמערכת.

למה לבחור בגישה אג'ילית לניהול זהויות וגישה?

שיטות IAM מסורתיות הן נוקשות ואינן אפקטיביות. הוספת פתרונות חדשים על גבי תשתיות IAM מיושנות עלולה לפגוע באבטחה. גישה אג'ילית מספקת גמישות, יעילות ותגובה מהירה לאיומי סייבר.

כדי ליישם אסטרטגיית IAM אג'ילית ודינמית, הארגון צריך לאמץ תרבות שיתופית שבה כל גורם המעורב ב-IAM נכון לעבוד עם מתודולוגיות חדשות. השינוי דורש שיפורים מתמשכים, תכנון גמיש ונכונות להתאים את האסטרטגיה במהירות.

אם אתם מחפשים פתרון הוליסטי וגמיש לניהול סיכונים ואבטחת מידע, Syteca היא הבחירה הנכונה.